OSCP Learning Notes - Enumeration(3)

SMB Enumeration

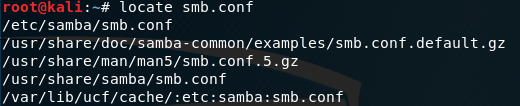

1. Set the smb configurations.

locate smb.conf

vim /etc/samba/smb.conf

Insert the global settings to the configuration file.

client use spnego = no

client ntlmv2 auth = no

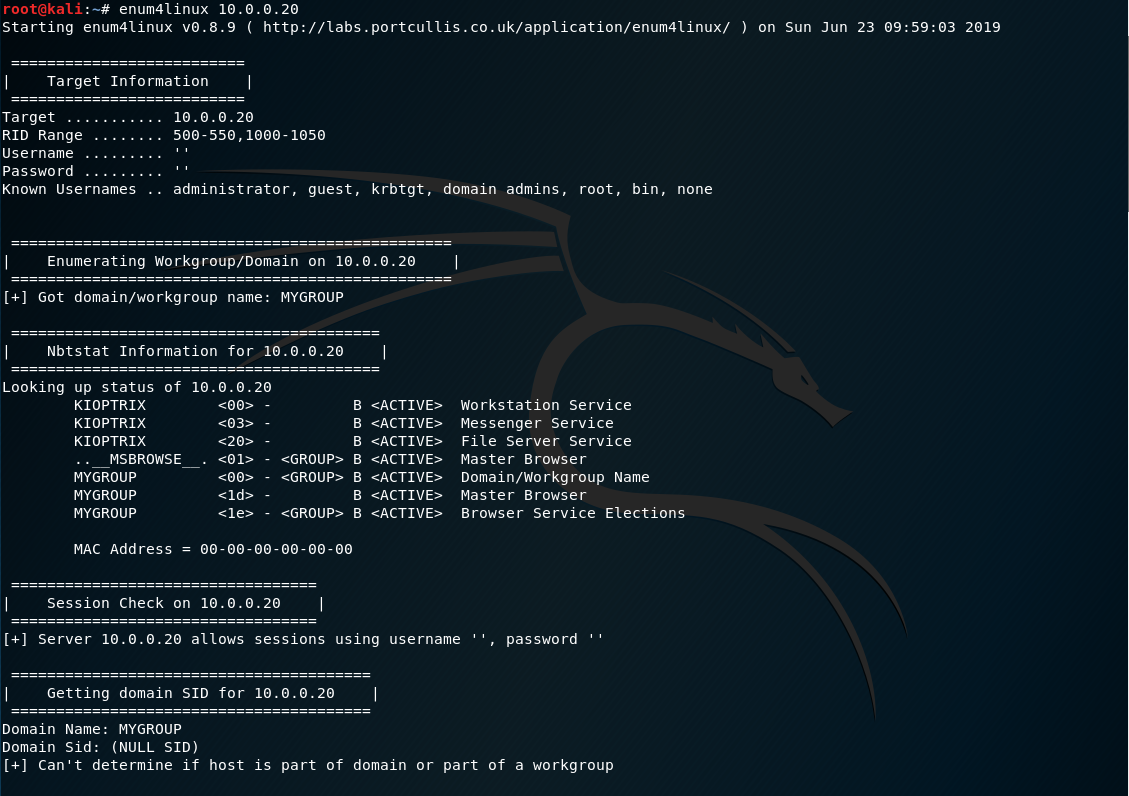

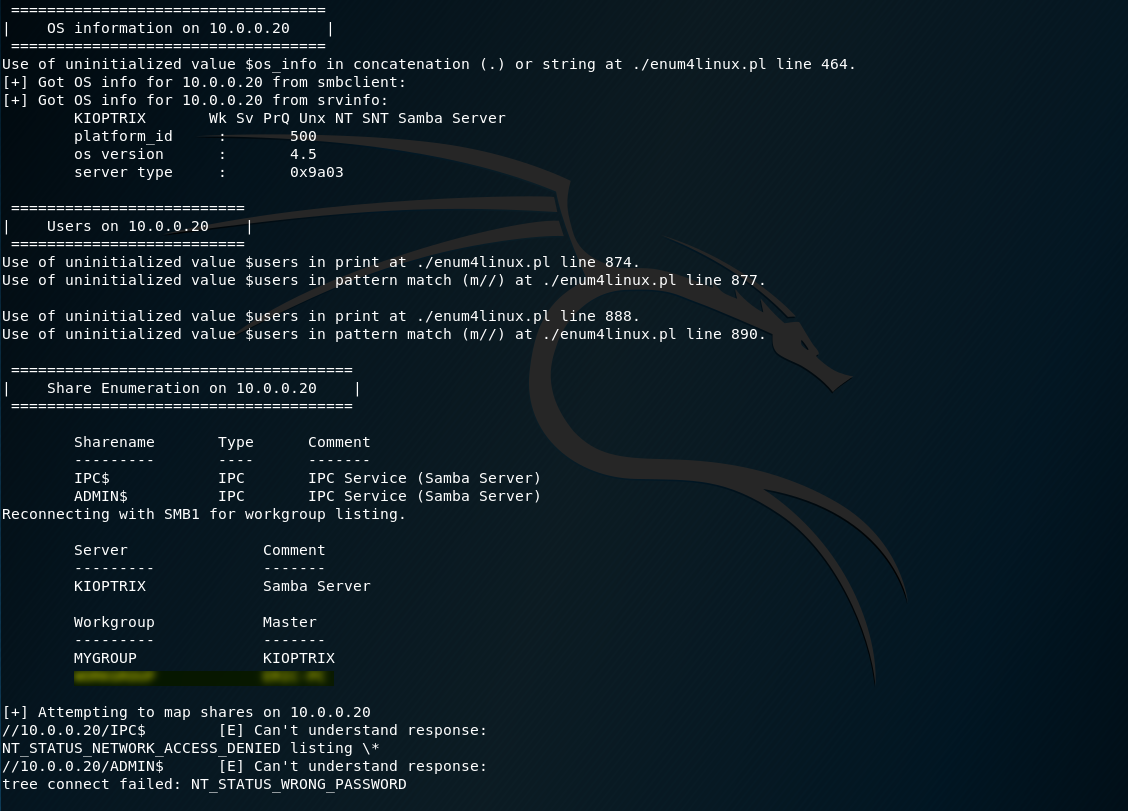

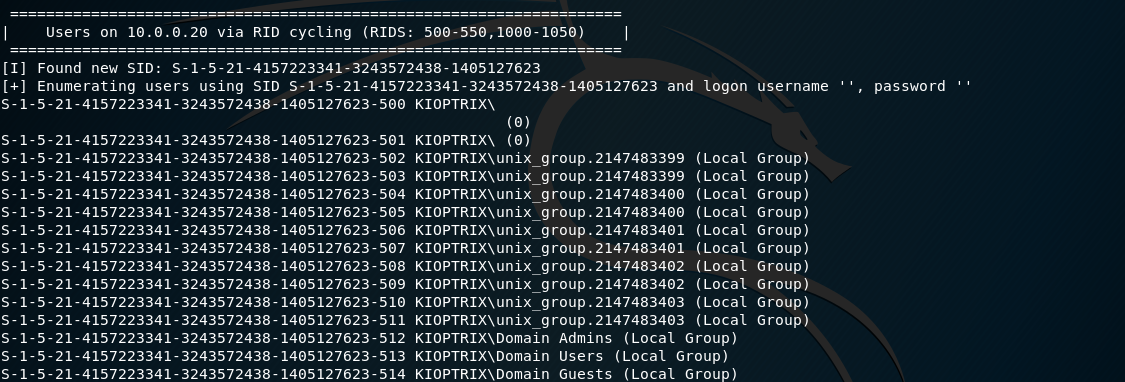

2. Enumerate the target computer and find some interestring things.

enum4linux 10.0.0.20

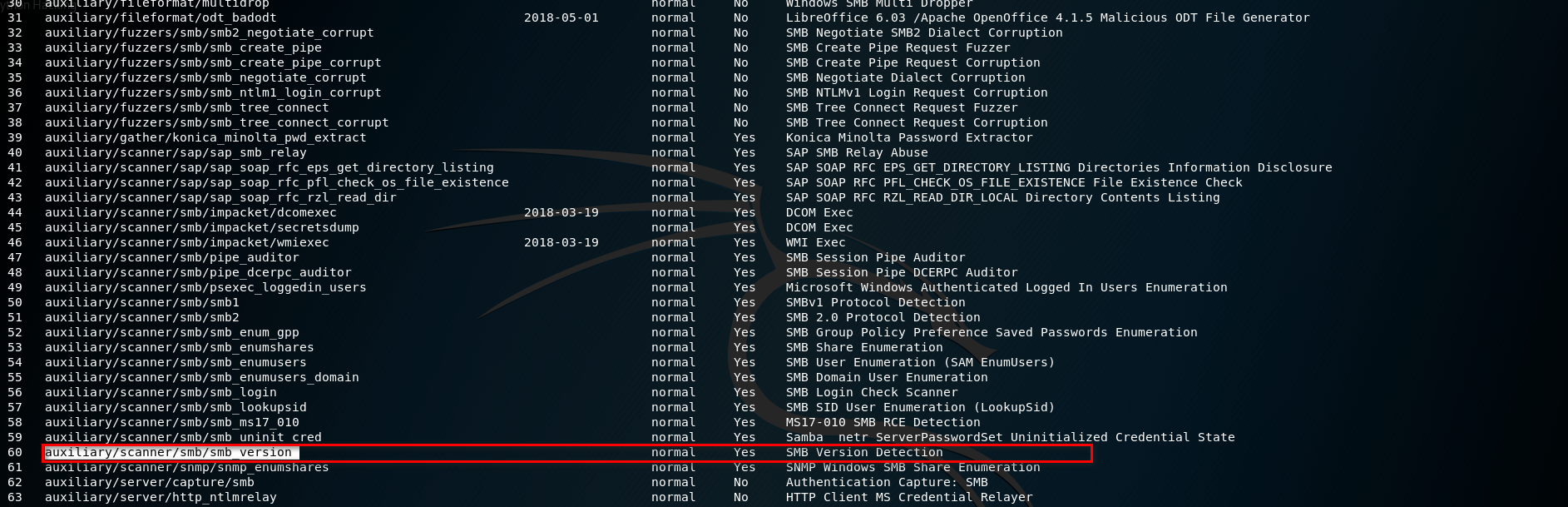

3. Exploit the target using Metasploit.

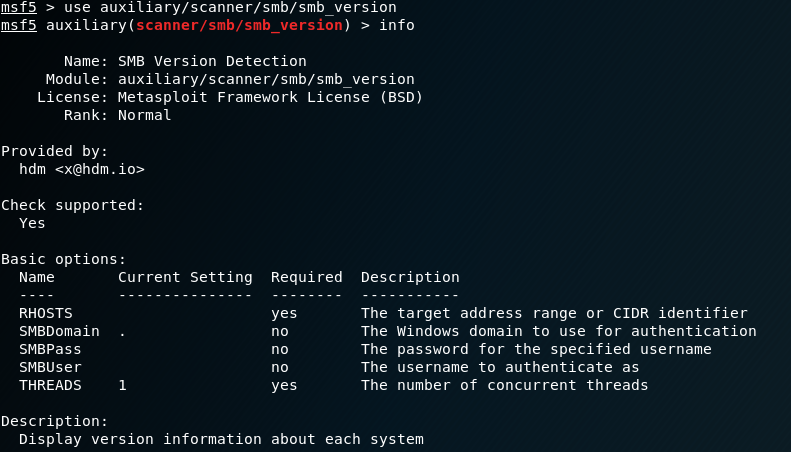

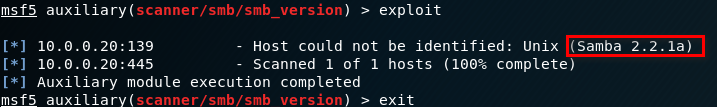

Detecte the SMB version.

search smb

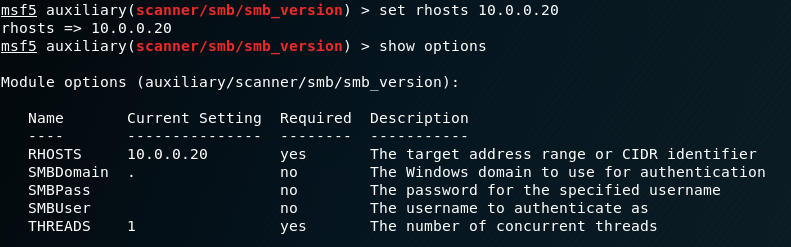

Set the rhosts.

Identity the samba version is 2.2.1a.

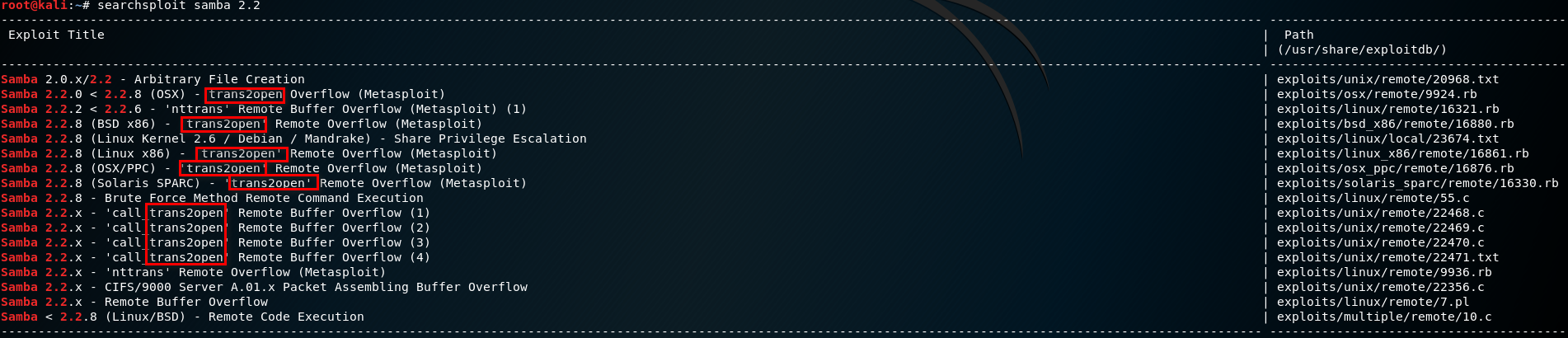

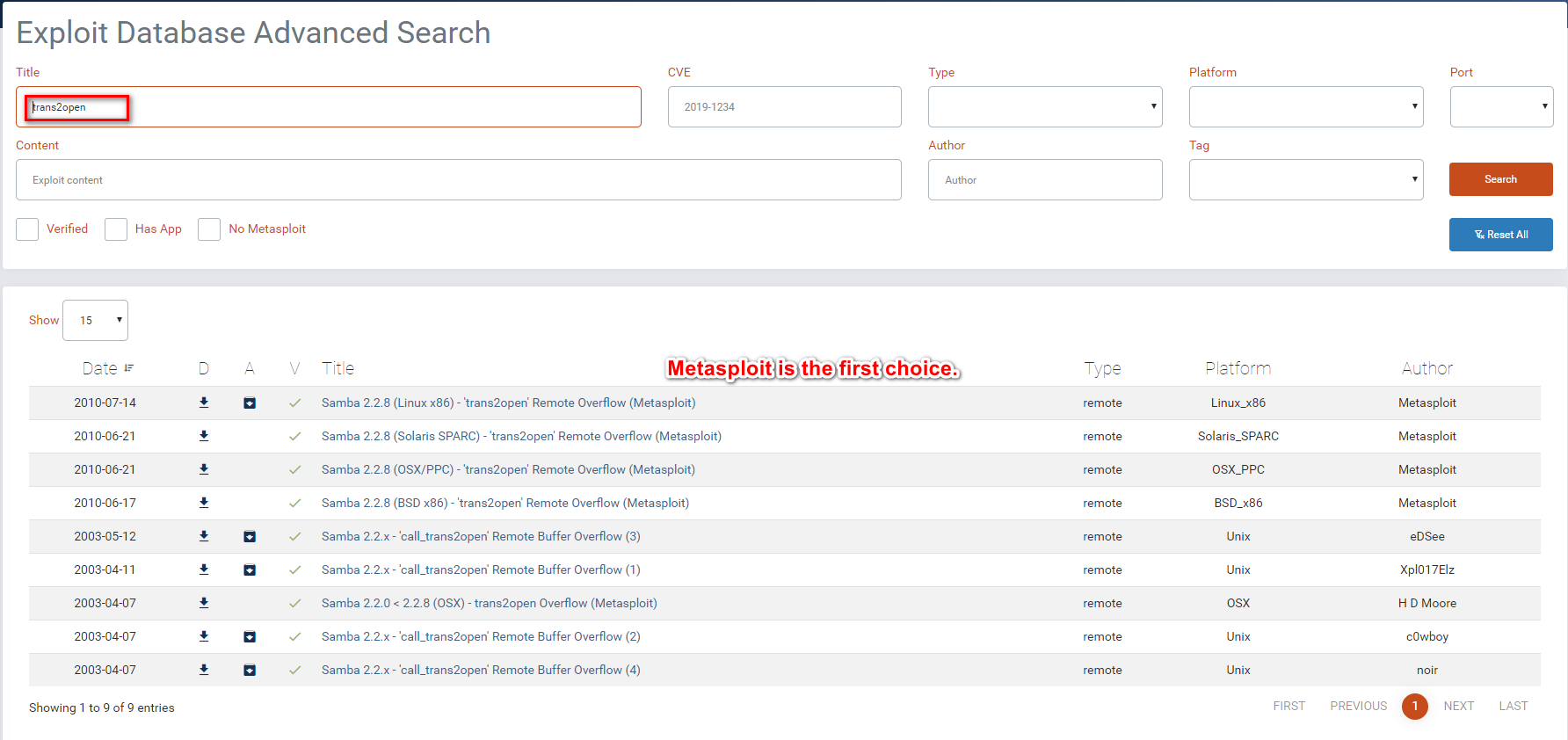

4. Search the vulnerabilities locally and on the Internet.

5. Scan the exploite the target computer.

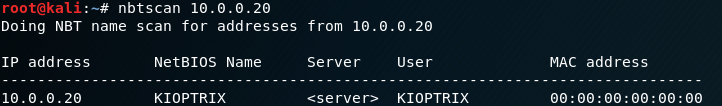

nbtscan 10.0.0.20

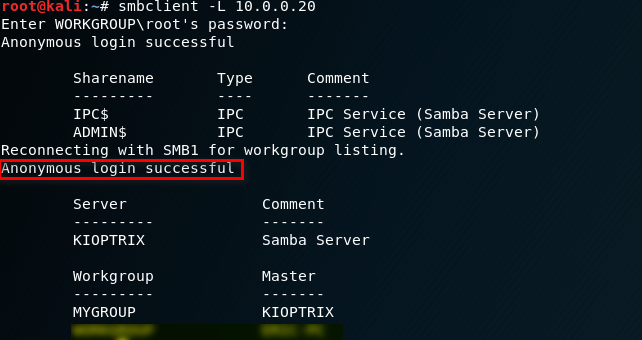

smbclient -L 10.0.0.20

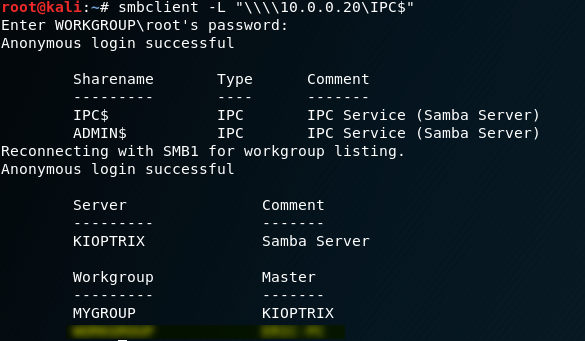

smbclient -L "\\\\10.0.0.20\IPC$"

smbclient "\\\\10.0.0.20\IPC$"

OSCP Learning Notes - Enumeration(3)的更多相关文章

- OSCP Learning Notes - Enumeration(4)

DNS Enumeration 1. Host Tool host is a simple utility for performing DNS lookups. It is normally use ...

- OSCP Learning Notes - Enumeration(2)

HTTP Enumeration Target Host IP: 10.0.0.20 Brute Forcing using DirBuster 1. Start the dirbuster and ...

- OSCP Learning Notes - Enumeration(1)

Installing Kioptrix: Level 1 Download the vm machine form https://www.vulnhub.com/entry/kioptrix-lev ...

- OSCP Learning Notes - Overview

Prerequisites: Knowledge of scripting languages(Bash/Pyhon) Understanding of basic networking concep ...

- OSCP Learning Notes - Buffer Overflows(3)

Finding Bad Characters 1. Find the bad charaters in the following website: https://bulbsecurity.com/ ...

- OSCP Learning Notes - Buffer Overflows(2)

Finding the Offset 1. Use the Metasploite pattern_create.rb tool to create 5900 characters. /usr/sha ...

- OSCP Learning Notes - Buffer Overflows(1)

Introduction to Buffer Overflows Anatomy of Memory Anatomy of the Stack Fuzzing Tools: Vulnserver - ...

- OSCP Learning Notes - Netcat

Introduction to Netcat Connecting va Listening Bind Shells Attacker connects to victim on listening ...

- OSCP Learning Notes - Scanning(2)

Scanning with Metasploite: 1. Start the Metasploite using msfconsole 2. search modules 3.Choose one ...

随机推荐

- EL+Serilog日志

简介 Elasticsearch 是一个实时的分布式搜索分析引擎,它能让你以前所未有的速度和规模,去探索你的数据. 它被用作全文检索.结构化搜索.分析以及这三个功能的组合: 安装 Elasticsea ...

- 《Java并发编程的艺术》第5章 Java中的锁 ——学习笔记

参考https://www.cnblogs.com/lilinzhiyu/p/8125195.html 5.1 Lock接口 锁是用来控制多个线程访问共享资源的方式. 一般来说一个锁可以防止多个线程同 ...

- cc31a_demo--CppPrimer_静态成员与继承-在派生类中访问基类中的static成员的方法

//*基类中的static成员,在整个继承层次中只有一个实例 //*在派生类中访问基类中的static成员的方法 //1.基类名::成员名 //2.子类名::成员名 //3.对象.成员名 //4.指针 ...

- brother b-PAC sdk开发包

brother b-PAC sdk开发包 https://download.brother.com/welcome/dlfp100607/bsdkw32031eu.exe https://www.br ...

- ConcurrentHashMap源码解析-Java7

目录 一.ConcurrentHashMap的模型图 二.源码分析-类定义 2.1 极简ConcurrentHashMap定义 2.2 Segment内部类 2.3 HashEntry内部类 2.4 ...

- Linux下安装java环境

准备工作: linux环境 xshell6 1.在Windows本地www,oracle.com下载对应的linux系统的JDK安装包,我下载的是 2.下载下来后,通过xftp远程传输到linux服务 ...

- 为什么用抓包工具看HTTPS包是明文的

测试或者开发调试的过程中,经常会进行抓包分析,并且装上抓包工具的证书就能抓取 HTTPS 的数据包并显示.由此就产生了一个疑问,为什么抓包工具装上证书后就能抓到 HTTPS 的包并显示呢?不是说 HT ...

- vue与react对比总结(一)

一.react和vue设计上的共同理念 1.使用 Virtual DOM 2.提供了响应式 (Reactive) 和组件化 (Composable) 的视图组件. 3.将注意力集中保持在核心库,而将其 ...

- 谈谈javaSE中的==和equals的联系与区别

前言 ==和equals是我们面试中经常会碰到的问题.那么它们之间有什么联系和区别呢?今天我们就来聊聊吧! 问题 这里先抛出一些比较典型笔试问题: int x = 10; int y = 10; St ...

- JVM垃圾回收概述

垃圾回收概述 什么是垃圾 什么是垃圾( Garbage) 呢? 垃圾是指在运行程序中没有任何指针指向的对象,这个对象就是需要被回收的垃圾. 如果不及时对内存中的垃圾进行清理,那么,这些垃圾对象所占的内 ...